CVE-2026-41940: Lỗ hổng cPanel/WHM nghiêm trọng cho phép vượt qua xác thực root

Một lỗ hổng bảo mật nguy hiểm (CVE-2026-41940) đang ảnh hưởng đến toàn bộ các phiên bản cPanel & WHM được hỗ trợ hiện nay, cho phép kẻ tấn công bỏ qua bước xác thực để chiếm quyền quản trị. Lỗ hổng này đã được xác nhận là đang bị khai thác trong thực tế dưới dạng zero-day, đe dọa hàng triệu trang web.

CVE-2026-41940: Lỗ hổng cPanel/WHM nghiêm trọng cho phép vượt qua xác thực root

Màn hình đăng nhập cPanel/WHM

Màn hình đăng nhập cPanel/WHM

cPanel và WHM là những "ông lớn" trong ngành lưu trữ web, quản lý hàng chục triệu domain trên toàn cầu. Gần đây, các nhà nghiên cứu bảo mật tại watchTowr Labs đã phát hiện một lỗ hổng cực kỳ nghiêm trọng được đánh dấu là CVE-2026-41940. Vấn đề này không chỉ ảnh hưởng đến một vài phiên bản cũ kỹ, mà tấn công vào tất cả các phiên bản được hỗ trợ hiện tại của cPanel & WHM.

Điều đáng lo ngại nhất là lỗ hổng này đã bị khai thác trong tự nhiên (in-the-wild) dưới dạng zero-day trước khi bản vá được phát hành, cho phép kẻ tấn công vượt qua hoàn toàn cơ chế xác thực để giành quyền kiểm soát máy chủ.

Vấn đề cốt lõi: Authentication Bypass

Theo advisory từ cPanel, CVE-2026-41940 là một lỗ hổng liên quan đến việc "tải và lưu phiên làm việc" (session loading and saving). Trong ngôn ngữ bảo mật đơn giản hơn, đây là một lỗ hổng Authentication Bypass (vượt qua xác thực).

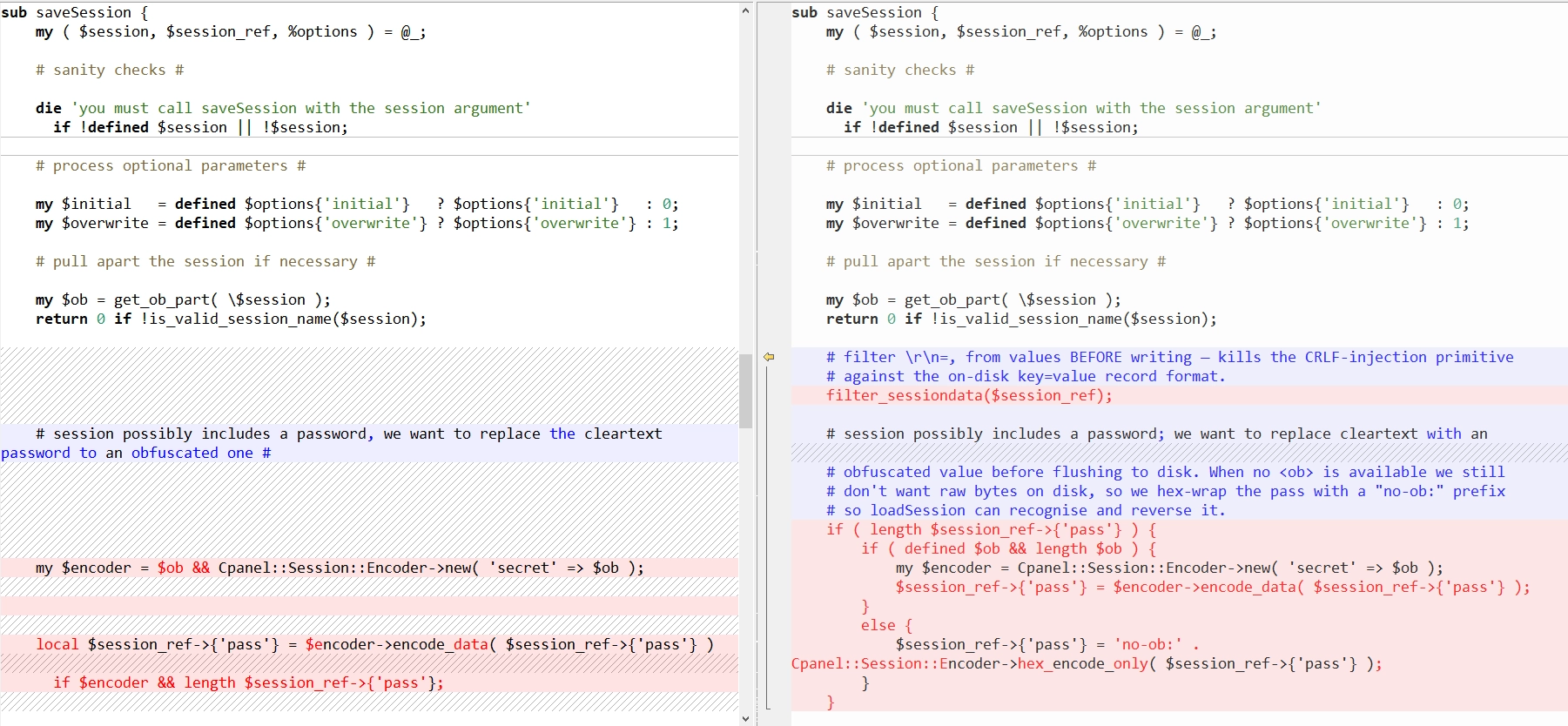

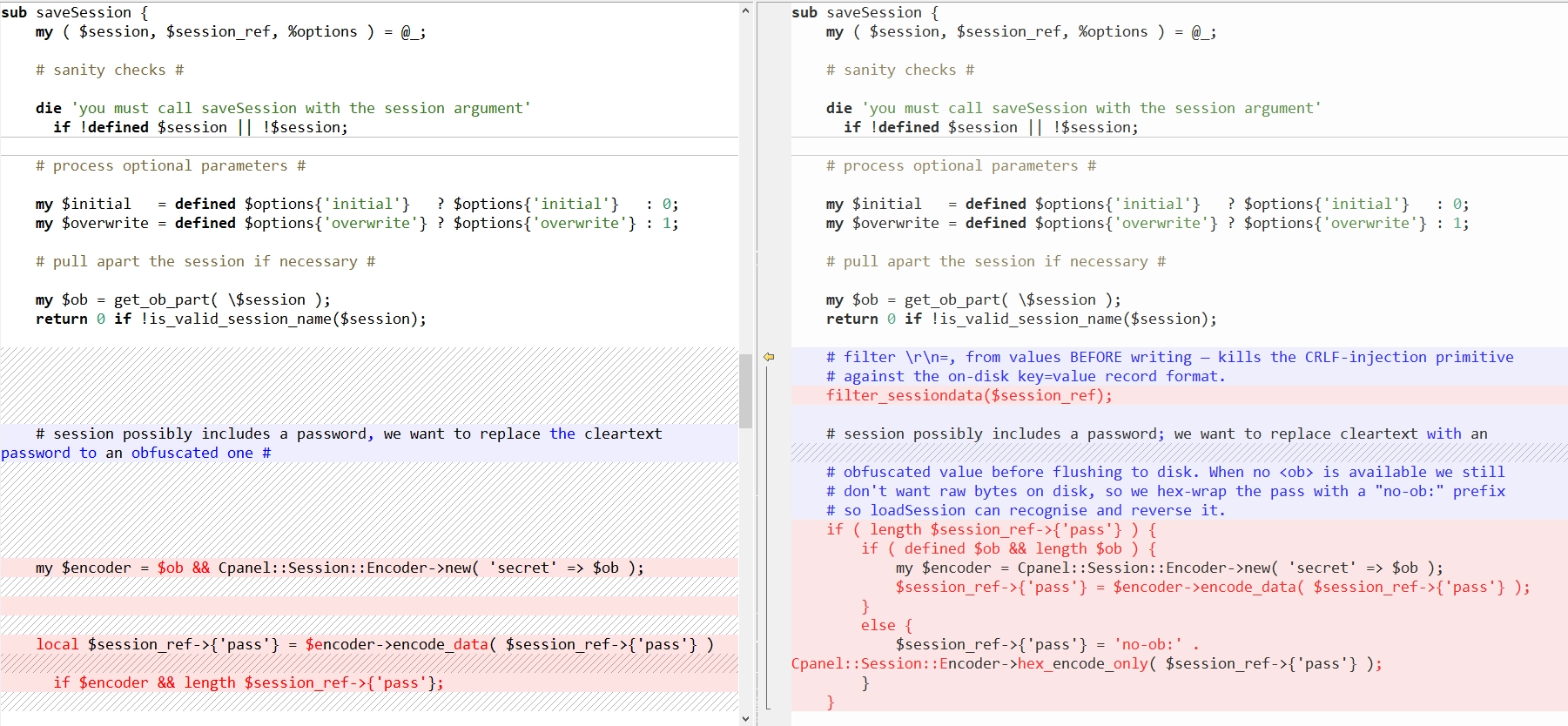

Phân tích mã nguồn của lỗ hổng

Phân tích mã nguồn của lỗ hổng

Về mặt kỹ thuật, vấn đề nằm ở cách hàm saveSession xử lý dữ liệu đầu vào. Cụ thể:

- Thiếu lọc ký tự đặc biệt: Hàm này không loại bỏ đúng cách các ký tự xuống dòng (

\r\n) trong trường mật khẩu khi xử lý xác thực HTTP Basic. - Lỗi mã hóa: Nếu cookie phiên làm việc (session cookie) thiếu một phần bí mật gọi là

ob(object/secret), mật khẩu sẽ không được mã hóa mà được lưu trực tiếp dưới dạng văn bản thuần (plaintext) lên đĩa.

Sự kết hợp của hai lỗi này cho phép kẻ tấn công chèn các dòng dữ liệu độc hại vào file session được lưu trên máy chủ.

Quy trình khai thác: Từ lỗi logic đến quyền Root

Để khai thác lỗ hổng này, kẻ tấn công thực hiện một chuỗi các bước khá tinh vi:

- Khởi tạo phiên: Kẻ tấn công gửi một yêu cầu đăng nhập thất bại để máy chủ tạo một file session "preauth" (chưa xác thực).

- Tiêm dữ liệu (Injection): Sử dụng xác thực HTTP Basic với một header

Authorizationđược chế tạo đặc biệt, kẻ tấn công tiêm các payload nhưhasroot=1,tfa_verified=1, hoặc quan trọng nhất làsuccessful_internal_auth_with_timestamp=...vào trường mật khẩu. Đồng thời, họ gửi một cookie session đã bị cắt bỏ phầnobđể mật khẩu không bị mã hóa. - Kích hoạt ghi lại (Cache Promotion): Đây là bước then chốt. Kẻ tấn công truy cập một URL yêu cầu token bảo mật (security token) nhưng không gửi kèm token đó. Điều này gây ra lỗi "Token Denied". Khi đó, hệ thống sẽ gọi hàm

Modify::save, buộc nó phải đọc lại file session văn bản thô (raw file) chứa payload độc hại và ghi đè lên file cache JSON.

Cơ chế lưu trữ session của cPanel

Cơ chế lưu trữ session của cPanel

Khi file cache JSON được cập nhật với các khóa (keys) giả mạo ở cấp cao nhất, hệ thống sẽ tin rằng người dùng đã đăng nhập thành công với quyền root mà không cần kiểm tra mật khẩu thực tế.

Hậu quả và Giải pháp

Nếu khai thác thành công, kẻ tấn công có thể nhận được quyền quản trị hoàn toàn (root-level access) trên máy chủ, cho phép cài đặt phần mềm độc hại, đánh cắp dữ liệu hoặc sử dụng máy chủ cho các mục đích bất chính.

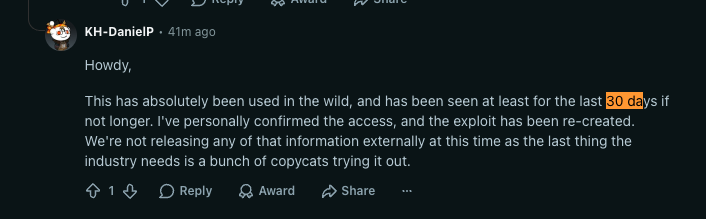

KnownHost, một nhà cung cấp dịch vụ lưu trữ lớn, đã xác nhận việc khai thác này đang diễn ra tích cực. Do đó, việc cập nhật khẩn cấp là bắt buộc.

cPanel đã phát hành các bản vá cho các phiên bản sau (nên cập nhật ngay lập tức):

- cPanel & WHM 110.0.x: Bản vá trong 11.110.0.97

- cPanel & WHM 118.0.x: Bản vá trong 11.118.0.63

- cPanel & WHM 126.0.x: Bản vá trong 11.126.0.54

- cPanel & WHM 132.0.x: Bản vá trong 11.132.0.29

- cPanel & WHM 134.0.x: Bản vá trong 11.134.0.20

- cPanel & WHM 136.0.x: Bản vá trong 11.136.0.5

Nếu bạn đang quản trị hệ thống sử dụng cPanel/WHM, hãy kiểm tra phiên bản ngay lập tức và thực hiện cập nhật để bảo vệ máy chủ trước khi quá muộn.

Bài viết liên quan

Phần mềm

Winpodx: Chạy ứng dụng Windows trên Linux như ứng dụng gốc với trải nghiệm "Zero Config"

01 tháng 5, 2026

Phần mềm

Hiểu đúng về AI Skills: Đây là đặc tả bộ nạp, không phải Prompt – Tại sao kiến trúc lại quyết định tất cả

01 tháng 5, 2026

Công nghệ

Biohub khởi động Sáng kiến Sinh học ảo với 500 triệu USD để xây dựng mô hình AI dự đoán sự sống

01 tháng 5, 2026