Fast16: Khám phá khung phá hoại phần mềm độ chính xác cao tiền thân của Stuxnet

Các nhà nghiên cứu tại SentinelLABS đã phát hiện ra một khung tấn công mạng có tên fast16, tồn tại từ năm 2005, sớm hơn Stuxnet 5 năm. Công cụ này sử dụng trình điều khiển nhân và máy ảo Lua để can thiệp vào kết quả tính toán của các phần mềm kỹ thuật quan trọng.

Fast16: Khám phá khung phá hoại phần mềm độ chính xác cao tiền thân của Stuxnet

Trong suốt hơn một thập kỷ qua, Stuxnet được coi là cột mốc đầu tiên của chiến tranh mạng mạng nhắm vào các cơ sở vật lý. Tuy nhiên, một phát hiện mới của SentinelLABS đã buộc chúng ta phải viết lại lịch sử này. Các nhà nghiên cứu đã tiết lộ về fast16, một khung phá hoại mạng tinh vi có các thành phần cốt lõi xuất hiện từ năm 2005, sớm hơn Stuxnet ít nhất 5 năm.

Kiến trúc của fast16

Kiến trúc của fast16

Một "hóa thạch số" đầy nguy hiểm

Fast16 không phải là một phần mềm gián điệp thông thường để đánh cắp dữ liệu. Đây là một công cụ phá hoại (sabotage) có độ chính xác cao, được thiết kế để nhắm vào các khối lượng công việc tính toán đắt đỏ và mang tính chất quốc gia như nghiên cứu vật lý tiên tiến, mật mã học và hạt nhân.

Điều đáng kinh ngạc là fast16 sử dụng một máy ảo Lua nhúng (embedded Lua virtual machine) ngay từ năm 2005, sớm hơn cả các mẫu mã độc nổi tiếng như Flame tới 3 năm. Điều này cho thấy các nhóm tấn công APT (mối đe dọa dai dẳng tiên tiến) đã áp dụng kiến trúc mô đun và linh hoạt từ rất sớm.

Cơ chế hoạt động: Từ Carrier đến Payload

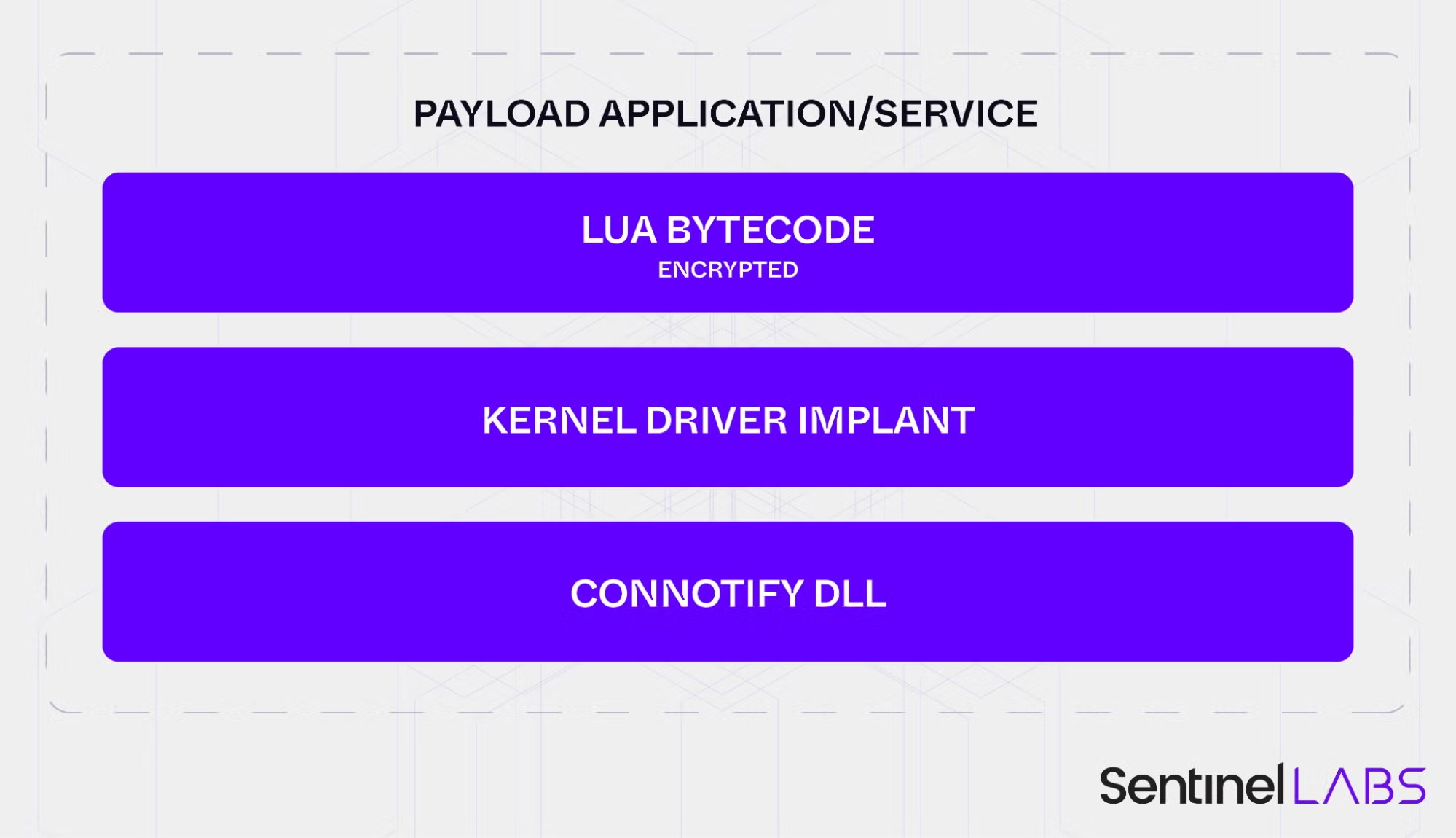

Khung tấn công này bao gồm hai thành phần chính: svcmgmt.exe đóng vai trò là phương tiện vận chuyển (carrier) và fast16.sys là phần tải trọng (payload) gây hại thực sự.

svcmgmt.exe: Người vận hành thông minh

Về mặt kỹ thuật, svcmgmt.exe trông giống như một dịch vụ hệ thống Windows bình thường thời Windows 2000/XP. Tuy nhiên, bên trong nó chứa một máy ảo Lua 5.0 được tùy chỉnh hoàn toàn. Các nhà phát triển đã mở rộng môi trường Lua để bao gồm các module xử lý chuỗi Unicode, mật mã học đối xứng và các liên kết trực tiếp tới API hệ thống (hệ thống tệp, registry, mạng, dịch vụ).

Mã nguồn và phân tích fast16

Mã nguồn và phân tích fast16

Nhờ kiến trúc này, kẻ tấn công có thể thay đổi logic hoạt động của phần mềm mà không cần biên dịch lại toàn bộ mã nguồn, chỉ cần gửi các đoạn mã bytecode Lua mới được mã hóa.

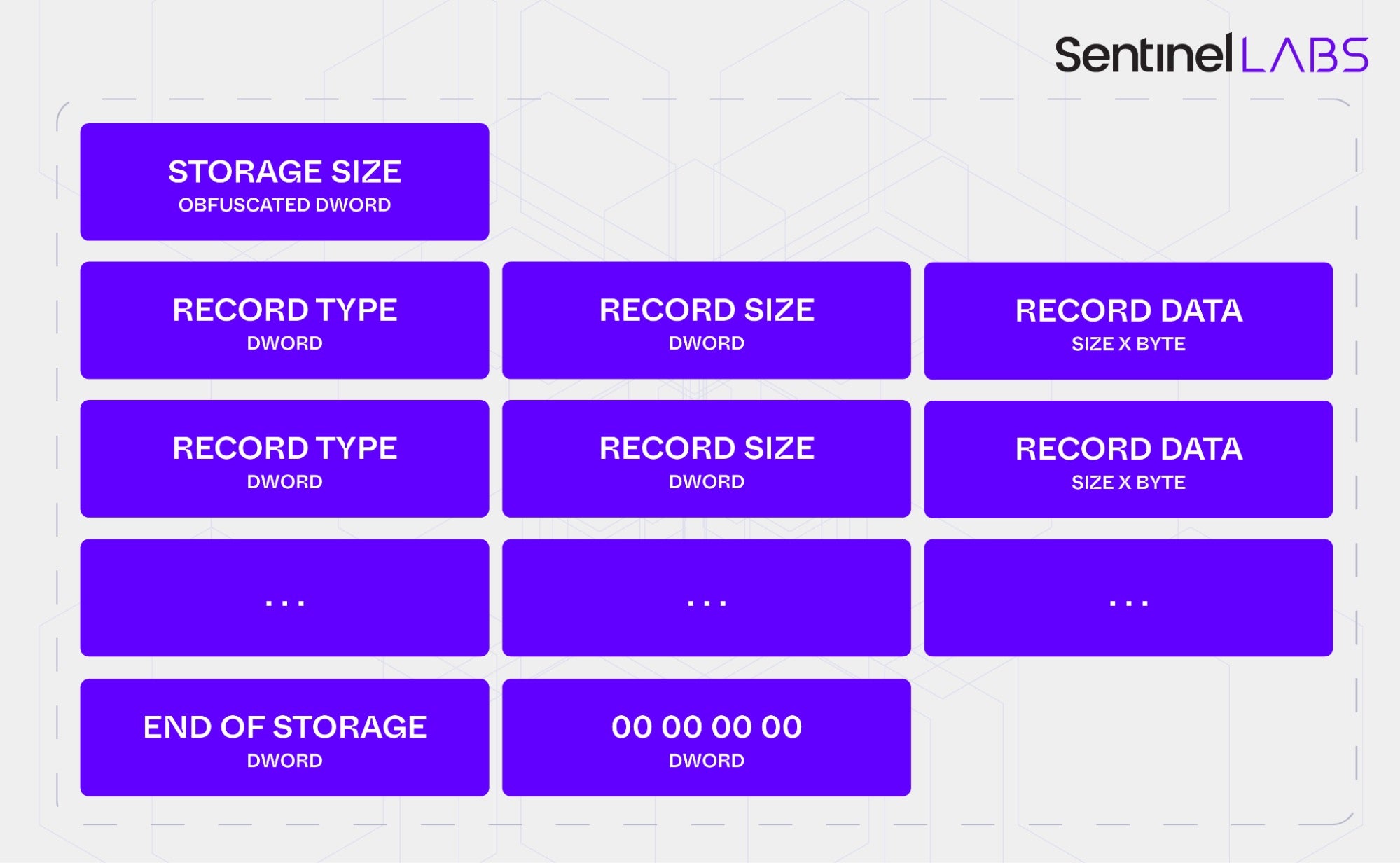

fast16.sys: Trình điều khiển phá hoại

Thành phần nguy hiểm nhất là fast16.sys, một trình điều khiển nhân (kernel driver) loại hệ thống tệp. Nó được tải ngay khi hệ thống khởi động và chèn mình vào các thiết bị hệ thống tệp (như NTFS, FAT). Trình điều khiển này có khả năng chặn và sửa đổi mã thực thi khi nó được đọc từ đĩa cứng vào bộ nhớ.

Điểm độc đáo của fast16.sys là cơ chế nhắm mục tiêu cực kỳ hẹp. Nó chỉ tấn công các tệp thực thi (.EXE) thỏa mãn hai điều kiện:

- Tệp được biên dịch bằng Intel C/C++ Compiler (được nhận diện qua chuỗi "Intel" nằm ngay sau phần header PE).

- Tệp phải khớp với một trong 101 quy tắc vá lỗi (patching rules) được cài sẵn trong trình điều khiển.

Phá hoại tính toán điểm nổi (FPU)

Hầu hết các quy tắc vá lỗi trong fast16.sys nhằm thay đổi luồng thực thi mã, nhưng có một quy tắc đặc biệt nhắm vào các chỉ thị của Đơn vị điểm nổi (FPU). Quy tắc này chèn một khối mã tính toán toán học phức tạp vào bộ nhớ.

Thay vì đánh cắp thông tin hay cài đặt backdoor, mục đích của mã này là làm thay đổi kết quả tính toán số học một cách tinh vi. Bằng cách đưa ra các sai số nhỏ nhưng có hệ thống vào các mô phỏng vật lý, fast16 có thể làm chậm các chương trình nghiên cứu khoa học, làm suy yếu các hệ thống kỹ thuật theo thời gian hoặc thậm chí gây ra thiệt hại thảm khốc.

Phân tích quy tắc vá lỗi của fast16

Phân tích quy tắc vá lỗi của fast16

Các nhà nghiên cứu đã xác định rằng các mục tiêu tiềm năng bao gồm các bộ phần mềm mô phỏng kỹ thuật cao cấp vào giữa những năm 2000 như LS-DYNA (mô phỏng va chạm, nổ), PKPM (kết cấu xây dựng) và MOHID (mô hình thủy động lực).

Nâng tầm chiến tranh mạng

Fast16 cũng sở hữu khả năng tự lan truyền (wormable) thông qua các "wormlets" (sâu máy tính nhỏ). Nó tận dụng các chia sẻ tệp mạng và mật khẩu quản trị yếu trên Windows 2000/XP để lây lan. Hơn nữa, nó còn có một cơ chế "kill-switch" để tự hủy cài đặt nếu phát hiện các phần mềm bảo mật của Symantec, McAfee, Kaspersky hay Zone Labs.

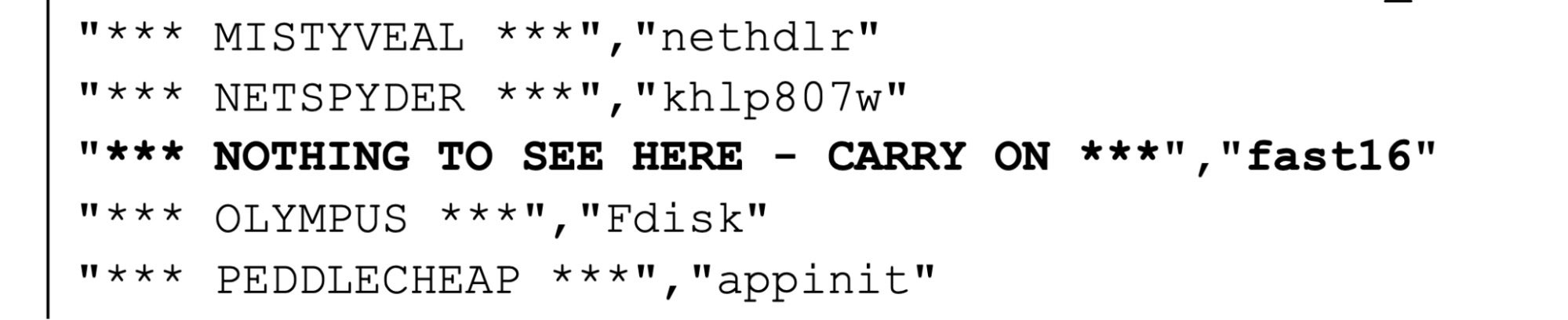

Tên gọi "fast16" từng xuất hiện trong vụ rò rỉ dữ liệu nổi tiếng của ShadowBrokers năm 2017, liên kết với các công cụ của NSA. Trong danh sách các trình điều khiển cần tránh xung đột, fast16 được ghi chú với dòng chữ đầy mỉa mai: "Nothing to see here – carry on" (Không có gì ở đây cả – hãy tiếp tục).

Sự tồn tại của fast16 chứng minh rằng các hoạt động phá hoại mạng cấp nhà nước nhắm vào các mục tiêu vật lý đã được phát triển và triển khai đầy đủ từ giữa những năm 2000. Nó đóng vai trò là tiền đề, là "tiếng vọng" thầm lặng báo trước một kỷ nguyên mới của ngoại giao số, nơi phần mềm có thể tái định hình thế giới thực.

Bài viết liên quan

Phần mềm

Google phát hành Chrome 148, vá 127 lỗ hổng bảo mật bao gồm các lỗi nghiêm trọng

07 tháng 5, 2026

Phần mềm

GitLab cắt giảm 14% nhân sự để tái cấu trúc hạ tầng phục vụ AI

03 tháng 6, 2026

Công nghệ

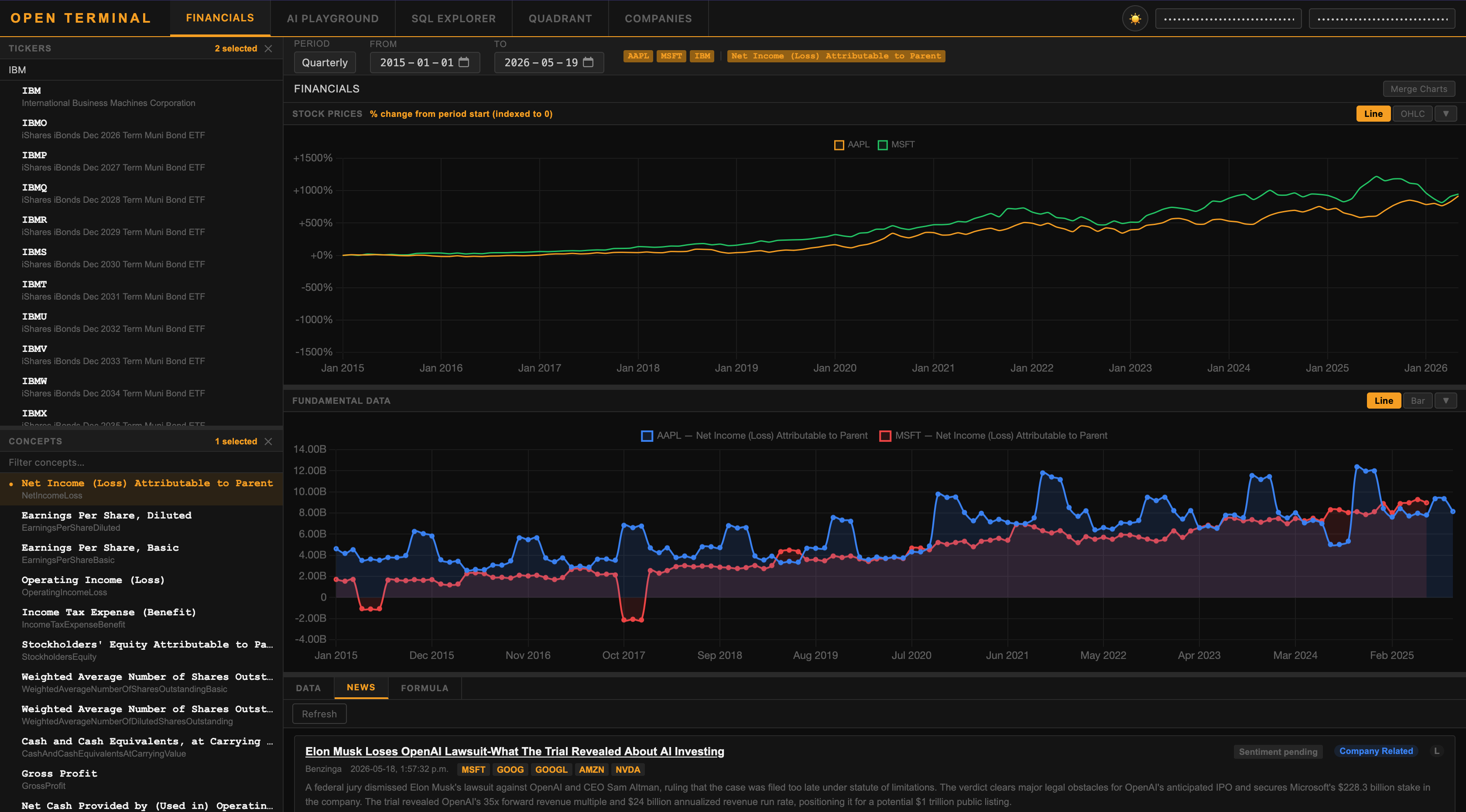

Open Terminal: Ứng dụng phong cách Bloomberg giúp dân đầu tư cá nhân tiếp cận dữ liệu tài chính chuyên sâu

04 tháng 6, 2026