Sự thay đổi về hành vi: Tại sao các mối quan hệ tin cậy trở thành bề mặt tấn công mới?

Báo cáo mới từ Abnormal AI chỉ ra xu hướng chuyển dịch của tin tặc: từ khai thác lỗi kỹ thuật sang tận dụng các quy trình làm việc thường nhật và niềm tin nội bộ để thực hiện các cuộc tấn công qua email tinh vi.

Bạn không còn thể nhận ra một email lừa đảo (phishing) chỉ bằng cách đếm lỗi chính tả. Và nếu bạn phản hồi vội vàng một bức thư trông có vẻ chân thực mà không suy nghĩ kỹ, bạn rất dễ dính bẫy.

Phân tích gần 800.000 cuộc tấn công qua email tại hơn 4.600 tổ chức cho thấy tin tặc đang chuyển hướng từ việc khai thác lỗ hổng kỹ thuật sang nhắm vào các điểm yếu về hành vi và tổ chức. Nói cách khác, những kẻ tấn công email hiện nay đang sử dụng các chiến thuật được "may đo" riêng để khai thác các mối quan hệ tin cậy và quy trình làm việc thường nhật của nạn nhân.

Ba phương thức tấn công email chính hiện nay là phishing (lừa đảo qua email), BEC (Business Email Compromise - tấn công qua email doanh nghiệp) và VEC (Vendor Email Compromise - tấn công qua email nhà cung cấp). Phishing vẫn chiếm ưu thế với 58% tổng số cuộc tấn công. BEC chiếm 11%, trong khi VEC (một phân loại con của BEC) chiếm hơn 60% tất cả các cuộc tấn công BEC. Chi tiết được cung cấp trong Báo cáo Cảnh quan Tấn công năm 2026 của Abnormal AI.

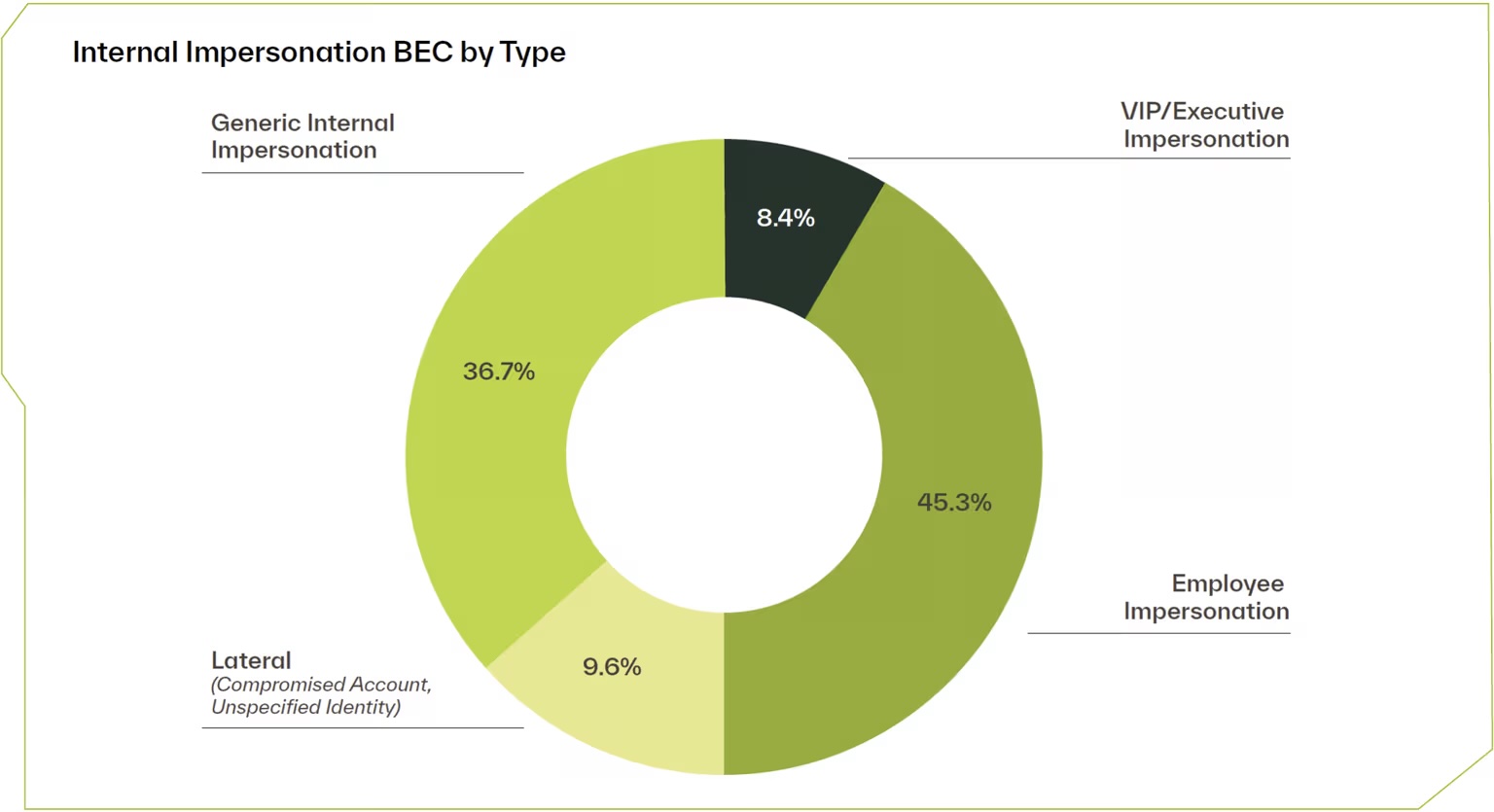

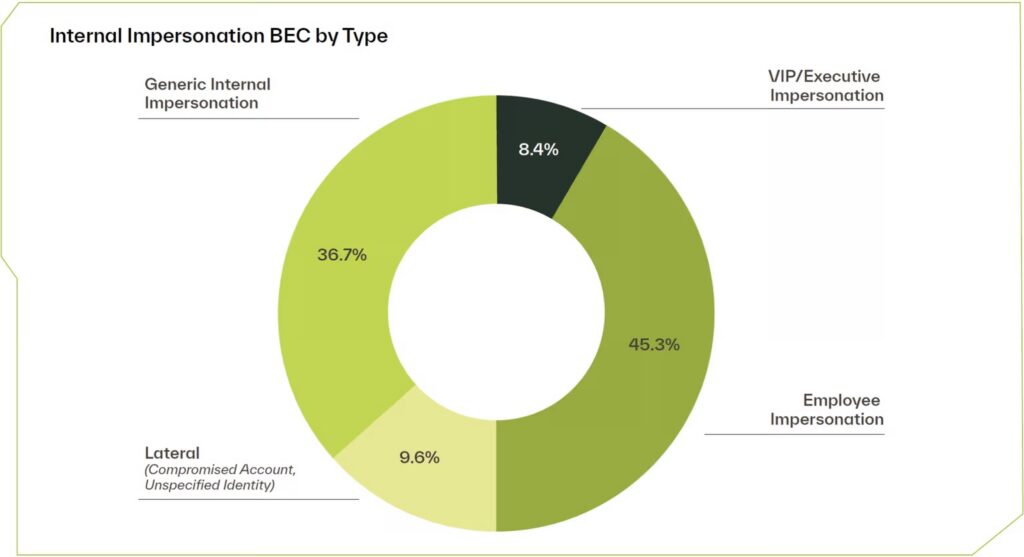

Biểu đồ thống kê các cuộc tấn công BEC

Biểu đồ thống kê các cuộc tấn công BEC

Chiến thuật Phishing thay đổi theo mục tiêu

Các mồi nhử chia sẻ tệp tập trung vào các ngành nghề và vai trò nơi việc trao đổi tài liệu là phổ biến và được mong đợi. Mạo danh thương hiệu lại tương ứng với độ phức tạp của hệ thống phần mềm mục tiêu. Trong cả hai trường hợp, mồi nhử được thiết kế để hòa trộn vào các quy trình làm việc và công cụ mà nhân viên sử dụng hàng ngày.

"Cùng một cấu trúc, quy trình làm việc và mối quan hệ định hình cách thức vận hành của một tổ chức cũng định hình nơi mà một cuộc tấn công có thể lẫn vào mà không bị phát hiện," báo cáo nhận định.

Hơn 20% các cuộc tấn công phishing sử dụng chuỗi chuyển hướng để che giấu trang độc hại cuối cùng khỏi cả người dùng và công cụ bảo mật của họ. Chỉ hơn 10% trong số này sử dụng các công cụ rút gọn liên kết, với tinyurl (31,6%) và t.co (26,6%) chiếm ưu thế. Tinyurl là một dịch vụ miễn phí, trong khi t.co được áp dụng tự động bởi X/Twitter cho các liên kết đi ra. Trong cả hai trường hợp, URL có thể trông hợp pháp và các đội ngũ bảo mật thường ngần ngại chặn tự động các liên kết này.

BEC: Ít phổ biến hơn nhưng tác động mạnh hơn

BEC và VEC ít phổ biến hơn nhưng có tác động tiềm năng lớn hơn nhiều so với phishing. (BEC nhắm vào nhân viên trong tổ chức, trong khi VEC dựa vào một tài khoản nhà cung cấp bị xâm phạm để sau đó nhắm vào khách hàng hoặc nhà cung cấp của nhà cung cấp đó).

Trong các cuộc tấn công BEC, việc mạo danh nhân vật VIP (giám đốc điều hành, v.v.) được sử dụng trong 43% các cuộc tấn công tại các doanh nghiệp nhỏ, nhưng chỉ 7% tại các doanh nghiệp lớn. Ngược lại, các cuộc tấn công ngang trong tổ chức, nơi một tài khoản bị xâm phạm nhắm vào tài khoản khác, rất thấp ở các tổ chức nhỏ (dưới 1%) nhưng tăng lên hơn 23% ở các tổ chức lớn. Đáng chú ý, giáo dục đại học đặc biệt dễ bị tổn thương trước các cuộc tấn công ngang này, với 33% các cuộc tấn công BEC là tấn công ngang.

Gần 40% tất cả các cuộc tấn công BEC khai thác niềm tin mà nhân viên dành cho đồng nghiệp, giám đốc điều hành và các phòng ban nội bộ. 45% trong số này mạo danh một đồng nghiệp không phải là giám đốc có tên cụ thể. Các cuộc mạo danh chung chung ("thông báo giả mạo của bộ phận IT, cập nhật quyền lợi nhân sự, cảnh báo hệ thống bảng lương") theo sau ở mức 36,7%.

VEC: Mối đe dọa từ chuỗi cung ứng

Phân loại VEC của BEC hiện nay phổ biến hơn cả việc mạo danh cá nhân trong BEC. Lừa đảo hóa đơn thống trị VEC ở Bắc Mỹ, chiếm 42% các chiến dịch VEC. Tại khu vực EMEA (Châu Âu, Trung Đông và Châu Phi), các lý do liên quan đến giai đoạn mua hàng chiếm ưu thế ở mức 41% các chiến dịch, cho thấy rằng các thực hành kinh doanh theo địa lý được kết hợp vào phương thức tấn công.

"Điều khiến VEC đặc biệt khó phòng thủ là việc thanh toán và lập hóa đơn là một phần thường nhật của mối quan hệ khách hàng - nhà cung cấp, được thảo luận qua email mỗi ngày. Do đó, các tin nhắn độc hại có vẻ như từ nhà cung cấp yêu cầu thay đổi thông tin ngân hàng hoặc chuyển tiền lớn có thể không bị gắn cờ là đáng ngờ ngay lập tức," Abnormal cảnh báo.

Rất rõ ràng từ phân tích của Abnormal AI rằng những email tấn công lộn xộn, đầy lỗi chính tả cũ kỹ giờ đã thuộc về lịch sử. Ngày nay, chúng ta có các chiến dịch tấn công được nhắm mục tiêu chính xác, đánh vào các quy trình phổ biến với các lý do ngụy tạo tinh vi và khả năng né tránh cao. Báo cáo không đề cập cụ thể đến việc tội phạm sử dụng AI để tạo ra chất lượng tấn công mới này (vì sẽ không thể định lượng được), nhưng chắc chắn đây là một yếu tố quan trọng.

Tuy nhiên, báo cáo đã gợi ý rõ ràng rằng việc sử dụng AI mang tính phòng thủ có thể giúp chống lại loại tấn công chất lượng cao này.

"Để lấp đầy khoảng cách này cần có AI phân tích danh tính, ngữ cảnh và nội dung để xây dựng các đường cơ sở hành vi cho mọi nhân viên và nhà cung cấp trong môi trường đám mây của doanh nghiệp. Đó là điều giúp có thể gắn cờ những khoảnh khắc khi một cuộc tấn công cố gắng ngụy tạo như công việc bình thường—trước khi nhân viên có cơ hội tương tác."

Công nghệ nào được kẻ tấn công sử dụng thì chắc chắn cũng phải được bên phòng thủ sử dụng để đối phó.