Cloudflare Sandboxes Chính thức Ra mắt, Cung cấp Môi trường Cách ly Bền vững cho AI Agents

Cloudflare đã phát hành chính thức Sandboxes và Containers, cung cấp môi trường Linux cách ly cho các tác vụ AI Agent. Các tính năng mới bao gồm tiêm thông tin xác thực an toàn, hỗ trợ PTY, trình thông dịch mã bền vững và khôi phục phiên nhanh chóng bằng snapshot.

Cloudflare vừa công bố sự ra mắt chính thức (General Availability - GA) của tính năng Sandboxes và Cloudflare Containers trong khuôn khổ "Agents Week". Đây là bước tiến quan trọng, cung cấp các môi trường Linux cách ly và bền vững (persistent) dành cho các tác vụ của AI Agent.

Trước đây được ra mắt dưới dạng beta vào tháng 6 năm ngoái, phiên bản GA lần này mang đến nhiều cải tiến đáng kể như: tiêm thông tin xác thực an toàn, hỗ trợ thiết bị đầu cuối PTY, trình thông dịch mã bền vững, theo dõi hệ thống tệp (filesystem watching), khôi phục phiên dựa trên snapshot và mô hình định giá CPU hoạt động (chỉ tính phí cho chu kỳ thực sự sử dụng).

Môi trường phát triển toàn diện

Theo Kate Reznykova và Mike Nomitch từ đội ngũ Cloudflare, Sandbox hiện nay khác biệt hoàn toàn về bản chất. Nó là một môi trường phát triển đầy đủ: bao gồm một thiết bị đầu cuối (terminal) có thể kết nối từ trình duyệt, trình thông dịch mã với trạng thái bền vững, các tiến trình chạy nền với URL xem trước trực tiếp, hệ thống tệp phát ra sự thay đổi theo thời gian thực, proxy xuất để tiêm thông tin xác thực an toàn và cơ chế snapshot giúp khởi động nhanh gần như tức thì.

Một Cloudflare Sandbox là một container khởi động theo yêu cầu khi được gọi tên, tự động chuyển sang chế độ ngủ khi không hoạt động và đánh thức khi nhận được yêu cầu mới. Cùng một sandbox có thể được truy cập từ bất kỳ đâu thông qua một ID nhất quán, cung cấp cho các tác nhân một môi trường có trạng thái duy trì qua các lần tương tác. SDK cung cấp các phương thức để thực thi lệnh, sao chép kho lưu trữ, ghi tệp và quản lý tiến trình thông qua API TypeScript.

Bảo mật và Trải nghiệm nhà phát triển

Các cải tiến chính kể từ phiên bản beta tập trung vào bảo mật, trải nghiệm nhà phát triển và chi phí.

Về mặt bảo mật, Outbound Workers cung cấp một proxy xuất có thể lập trình, chặn các yêu cầu đi ra từ sandbox và tiêm thông tin xác thực ở tầng mạng. Tác nhân AI không bao giờ nhìn thấy mã thông báo (token). Nhà phát triển có thể viết logic xác thực tùy chỉnh cho từng miền đích, áp dụng chính sách nhận biết danh tính cho từng sandbox và hạn chế quyền truy cập mạng động khi nhiệm vụ tiến triển. Cloudflare mô tả đây là mô hình không tin cậy (zero-trust), nơi không có mã thông báo nào được cấp cho khối lượng công việc không đáng tin cậy.

Đối với trải nghiệm nhà phát triển, hỗ trợ PTY thay thế mô phỏng shell yêu cầu-phản hồi của các hệ thống tác nhân trước đó bằng các phiên pseudo-terminal thực được ủy quyền qua WebSocket. Trình thông dịch mã bền vững duy trì trạng thái giữa các lần gọi thực thi, do đó các biến và nhập khẩu tồn tại giữa các bước giống như trong sổ tay Jupyter. Các tiến trình nền với URL xem trước trực tiếp cho phép tác nhân khởi động máy chủ phát triển và chia sẻ liên kết đang hoạt động. Tính năng theo dõi hệ thống tệp, dựa trên Linux inotify, cho phép tác nhân phản ứng với các thay đổi tệp theo thời gian thực.

Snapshot và Hiệu suất

Tính năng Snapshot, sẽ được triển khai trong vài tuần tới, sẽ lưu giữ trạng thái đĩa đầy đủ của container và cho phép khôi phục gần như tức thì. Điều này cho phép một mô hình mà các tác nhân có thể phân nhánh (fork) các phiên: khởi động bốn sandbox từ cùng một snapshot để khám phá các cách tiếp cận khác nhau song song.

Cloudflare đưa ra một ví dụ cụ thể về tác động thực tế: việc sao chép một kho lưu trữ, chạy npm install và khởi động từ đầu mất 30 giây, trong khi khôi phục từ bản sao lưu chỉ mất 2 giây.

Figma hiện đang chạy các tác vụ tác nhân AI trên cơ sở hạ tầng này. Alex Mullans, người đứng đầu AI và Nền tảng Nhà phát triển tại Figma, chia sẻ về trường hợp sử dụng này:

Figma Make được xây dựng để giúp những người xây dựng và sáng tạo từ mọi nền tảng đi từ ý tưởng đến sản xuất nhanh hơn. Để đạt được mục tiêu đó, chúng tôi cần một giải pháp cơ sở hạ tầng có thể cung cấp các sandbox đáng tin cậy, có khả năng mở rộng cao, nơi chúng tôi có thể chạy mã do tác nhân và người dùng viết mà không cần tin tưởng hoàn toàn.

Cạnh tranh và Định giá

Thị trường sandbox cho tác nhân AI đang ngày càng đông đúc. E2B sử dụng microVM Firecracker với nhân chuyên dụng cho mỗi phiên. Daytona chuyển từ môi trường phát triển sang cơ sở hạ tầng tác nhân AI vào đầu năm 2025. Modal nhắm đến khối lượng công việc Python nặng về GPU. Vercel cũng đã ra mắt Sandbox dựa trên Firecracker trong bản beta.

Điểm khác biệt của đề xuất của Cloudflare nằm ở sự phân phối cạnh (edge) trên mạng lưới toàn cầu của họ, kết hợp với kiến trúc hai tầng: Dynamic Workers dựa trên V8 isolate nhẹ cho thực thi mã nhất thời và Sandboxes dựa trên container đầy đủ khi tác nhân cần một hệ điều hành hoàn chỉnh với git, bash, máy chủ dev và bản dựng đa ngôn ngữ.

Về định giá, Sandboxes hiện sử dụng định giá CPU hoạt động, chỉ tính phí cho các chu kỳ CPU thực sự được sử dụng thay vì cho tài nguyên được cấp phát. Thời gian CPU được tính giá là 0,00002 USD mỗi vCPU-giây. Gói tiêu chuẩn hỗ trợ tối đa 15.000 phiên lite đồng thời, 6.000 phiên cơ bản và hơn 1.000 phiên lớn hơn.

Bài viết liên quan

Công nghệ

Tránh "nhập lệnh, ra rác": Áp dụng tư duy khoa học vào dự án AI và Dữ liệu

22 tháng 4, 2026

Phần mềm

Grafana cung cấp trợ lý AI miễn phí, CEO đùa vui cảnh báo người dùng "đừng dùng quá nhiều"

22 tháng 4, 2026

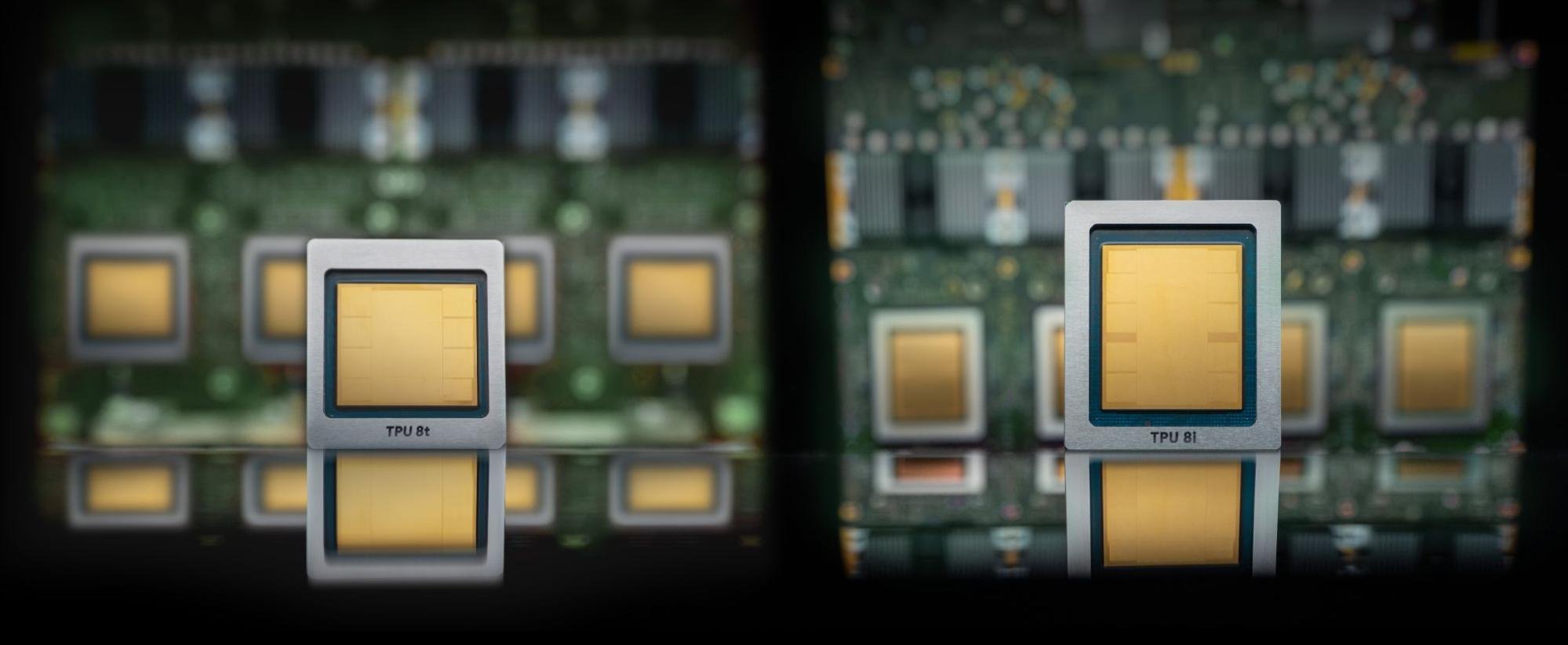

Phần cứng

TPU thế hệ thứ 8 của Google: Khám phá kiến trúc chuyên biệt cho kỷ nguyên AI

22 tháng 4, 2026