Lỗ hổng LiteLLM vừa được công bố ngay lập tức bị tin tặc khai thác

Một lỗ hổng mức độ nghiêm trọng trong cổng AI mã nguồn mở LiteLLM đã bị khai thác chỉ vài ngày sau khi thông tin chi tiết được tiết lộ. Lỗi này cho phép kẻ tấn công đọc và có thể sửa đổi dữ liệu trong cơ sở dữ liệu của proxy, bao gồm cả các khóa API nhạy cảm.

Lỗ hổng LiteLLM vừa được công bố ngay lập tức bị tin tặc khai thác

Một lỗ hổng mức độ nghiêm trọng trong cổng AI mã nguồn mở LiteLLM đã bị khai thác chỉ vài ngày sau khi thông tin chi tiết được tiết lộ. Lỗi này cho phép kẻ tấn công đọc và có thể sửa đổi dữ liệu trong cơ sở dữ liệu của proxy, bao gồm cả các khóa API nhạy cảm.

Trí tuệ nhân tạo

Trí tuệ nhân tạo

Chi tiết lỗ hổng bảo mật

Theo báo cáo từ Sysdig, lỗ hổng này được định danh là CVE-2026-42208 với điểm số CVSS là 9.3 (mức độ nghiêm trọng). Vấn đề nằm ở lỗi tiêm mã SQL (SQL injection) xảy ra trong quá trình xác thực khóa API của proxy LiteLLM.

Vào ngày 20 tháng 4, đội ngũ bảo trì của LiteLLM đã giải thích rằng một truy vấn cơ sở dữ liệu được sử dụng trong quá trình xác thực khóa không chuyển giá trị do người gọi cung cấp dưới dạng một tham số riêng biệt, mà thay vào đó lại đưa nó trực tiếp vào câu truy vấn.

Điều này cho phép một kẻ tấn công chưa được xác thực gửi một tiêu đề Authorization (ủy quyền) được tạo đặc biệt đến bất kỳ tuyến đường API LLM nào và truy cập truy vấn thông qua đường dẫn xử lý lỗi của proxy.

Sysdig lưu ý: "Cuộc gọi này diễn ra trước khi xác thực (auth) được quyết định, do đó việc tiêm mã hoàn toàn là pre-auth (trước xác thực): bất kỳ máy khách HTTP nào có thể đến được cổng proxy đều đủ để thực hiện tấn công."

Các cuộc tấn công được quan sát

Bằng cách khai thác vấn đề này, kẻ tấn công có thể truy cập vào cơ sở dữ liệu của proxy LiteLLM để đọc và có thể sửa đổi dữ liệu, từ đó rò rỉ thông tin đăng nhập được lưu trữ trong cơ sở dữ liệu.

Vào ngày 24 tháng 4, bản tư vấn được lập chỉ mục trong cơ sở dữ liệu tư vấn của GitHub, và các cuộc tấn công đầu tiên khai thác lỗi này đã được quan sát thấy chỉ 36 giờ sau đó.

Bảo mật

Bảo mật

Công ty an ninh mạng quan sát thấy rằng những kẻ tấn công cụ thể nhắm vào ba bảng cơ sở dữ liệu chứa thông tin nhạy cảm như khóa API, thông tin đăng nhập của nhà cung cấp và cấu hình biến môi trường của proxy.

Sysdig giải thích thêm: "Người điều hành đã biết rõ quy tắc viết hoa định danh PostgreSQL được tạo bởi Prisma của LiteLLM và đã thực hiện một thao tác quét khám phá số lượng cột theo sách giáo khoa đối với mỗi bảng mục tiêu."

Mặc dù các cuộc tấn công có mục tiêu cụ thể, nhưng không có sự tiếp nối nào được quan sát thấy và các khóa cũng như thông tin đăng nhập bị đánh cắp chưa bị sử dụng sai mục đích.

Các cuộc tấn công được quan sát thấy diễn ra cách nhau 21 phút, có khả năng thông qua một công cụ tự động sử dụng cùng một tải trọng (payload) nhưng xoay vòng các địa chỉ IP gốc.

Giải pháp và khuyến nghị

LiteLLM phiên bản 1.83.7 đã khắc phục lỗ hổng này bằng cách đảm bảo rằng giá trị do người gọi cung cấp luôn được chuyển dưới dạng một tham số riêng biệt. Người dùng được khuyên cập nhật lên bản phát hành đã được vá càng sớm càng tốt hoặc tắt nhật ký lỗi (error logs) để giảm thiểu đường dẫn khai thác.

"Tính mới của phát hiện này nằm ở tốc độ và độ chính xác của nỗ lực liệt kê lược đồ (schema-enumeration), không phải là một sự xâm phạm được xác nhận," Sysdig nhận định.

SecurityWeek

SecurityWeek

Bài viết liên quan

Công nghệ

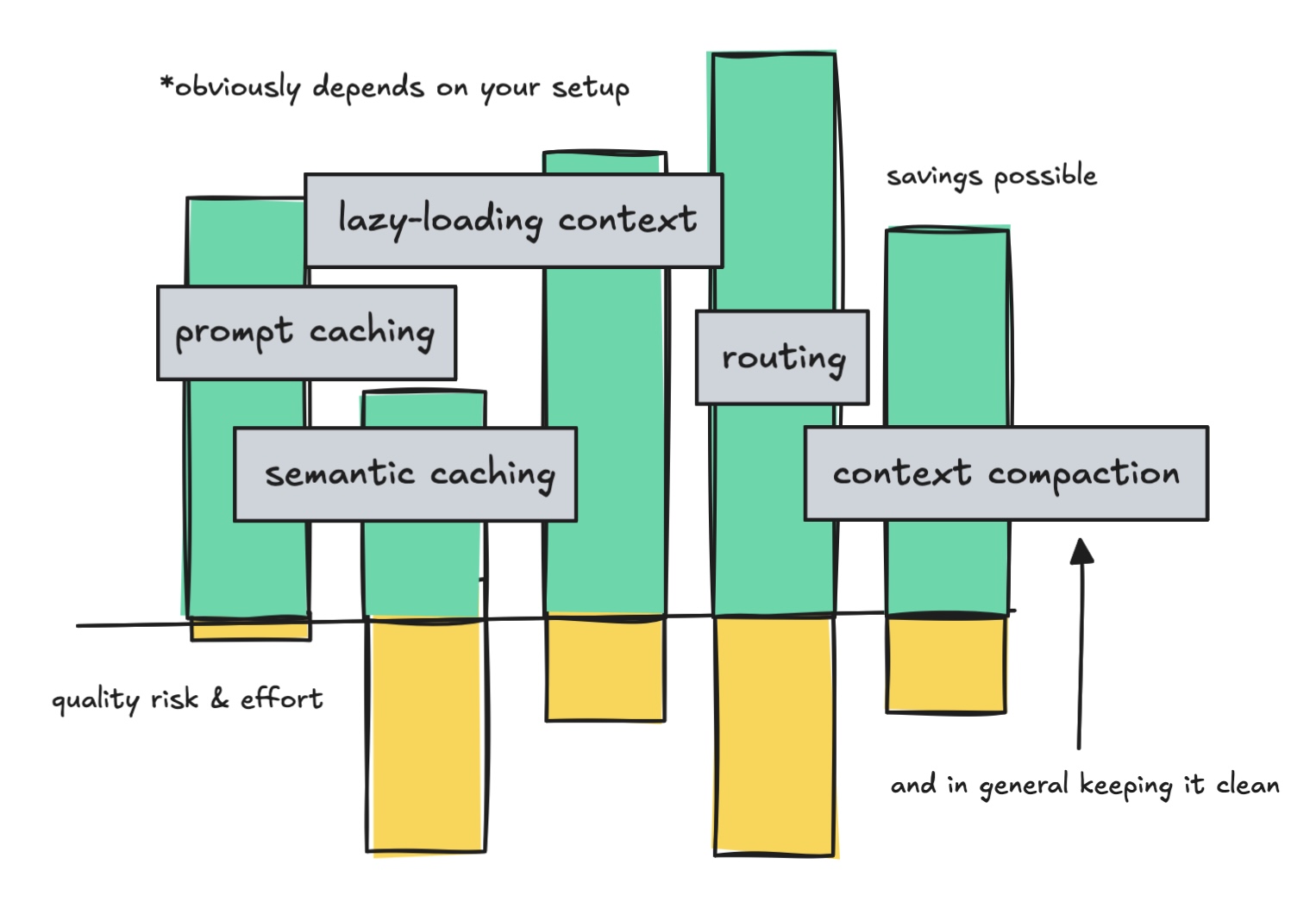

Agentic AI: Các nguyên tắc thiết kế giúp tiết kiệm chi phí Token

29 tháng 4, 2026

AI & Machine Learning

AI thực sự hữu ích: Claude giúp Wiz tìm ra lỗ hổng GitHub nghiêm trọng và nhận giải thưởng khủng

29 tháng 4, 2026

Phần mềm

Startup Definity huy động 12 triệu USD để nhúng AI vào Spark pipelines, ngăn chặn lỗi dữ liệu

29 tháng 4, 2026