Lỗ hổng nghiêm trọng 'Copy Fail' trên Linux bắt đầu bị tấn công, CISA khuyến cáo cập nhật gấp

Cơ quan An ninh mạng Mỹ (CISA) đã đưa lỗ hổng 'Copy Fail' vào danh sách các lỗ hổng đang bị khai thác tích cực. Microsoft ghi nhận các cuộc tấn công giới hạn, chủ yếu liên quan đến thử nghiệm khái niệm, cảnh báo rủi ro leo thang đặc quyền nghiêm trọng trên hệ thống Linux.

Các tác nhân đe dọa đang tích cực khai thác một lỗ hổng nghiêm trọng trong nhân Linux mới được công bố gần đây, cho phép kẻ tấn công có được quyền truy cập root shell. Cơ quan An ninh mạng và An ninh hạ tầng Hoa Kỳ (CISA) đã đưa ra cảnh báo về vấn đề này.

Linux

Linux

Lỗ hổng này được theo dõi dưới mã định danh CVE-2026-31431 và được đặt tên là "Copy Fail". Theo các chuyên gia bảo mật, lỗi này đã tồn tại ẩn mình suốt gần một thập kỷ và ảnh hưởng đến tất cả các bản phân phối Linux kể từ năm 2017.

Chi tiết kỹ thuật và tác động

Lỗi bảo mật nằm trong mẫu authencesn AEAD của nhân Linux. Nó cho phép những kẻ tấn công đã được xác thực và có đặc quyền thực thi mã (code execution) có khả năng sửa đổi trang bộ nhớ đệm của các tệp nhị phân setuid-root có thể đọc được. Từ đó, chúng có thể leo thang đặc quyền để trở thành người dùng root (người dùng cấp cao nhất) trên hệ thống.

Lỗ hổng Copy Fail được công bố vào ngày 29 tháng 4. Vào thứ Sáu tuần trước, CISA đã chính thức thêm nó vào Danh mục Lỗ hổng Được khai thác (Known Exploited Vulnerabilities - KEV), kêu gọi các cơ quan liên bang phải áp dụng bản vá trong vòng hai tuần.

Cảnh báo từ Microsoft

Mặc dù CISA chưa chia sẻ chi tiết cụ thể về các cuộc tấn công được quan sát, nhưng Microsoft đã thông báo vào thứ Sáu rằng họ đã ghi nhận mức độ khai thác giới hạn trong thực tế, chủ yếu xoay quanh việc thử nghiệm khái niệm (PoC).

Tuy nhiên, gã khổng lồ công nghệ cảnh báo rằng, bất chấp hoạt động nhắm mục tiêu hiện tại còn ít, CVE-2026-31431 có phạm vi áp dụng rất rộng và một mã khai thác PoC hoạt động đã được phát hành. Điều này đáng lo ngại đối với các đội ngũ bảo mật.

"Việc khai thác thành công dẫn đến việc leo thang đặc quyền root hoàn toàn (tác động cao đến tính bảo mật, toàn vẹn và khả năng sẵn sàng) và có thể tạo điều kiện cho việc thoát khỏi container (container breakout), xâm phạm môi trường đa người thuê (multi-tenant) và di chuyển ngang trong các môi trường chia sẻ," Microsoft lưu ý.

Nguy cơ đối với môi trường Cloud và DevOps

Microsoft đặc biệt lo ngại về tính chất đáng hiểm của lỗ hổng này trong các môi trường đám mây, CI/CD và Kubernetes, nơi việc thực thi mã không đáng tin cậy là phổ biến.

"Độ tin cậy, tính ẩn danh (chỉ sửa đổi trong bộ nhớ) và khả năng áp dụng đa nền tảng của nó khiến nó đặc biệt nguy hiểm," công ty cho biết.

Copy Fail có thể được khai thác bởi bất kỳ người dùng cục bộ nào không có đặc quyền. Nó có thể được xích chuỗi với quyền truy cập Secure Shell (SSH), các tác vụ CI độc hại hoặc quyền truy cập vào container để đạt được quyền truy cập root shell.

Một chuỗi tấn công sẽ bắt đầu bằng việc trinh sát để xác định một container đang chạy nhân bị lỗi, sau đó thực thi một tập lệnh nhỏ để ghi đè dữ liệu trong bộ nhớ và leo thang đặc quyền.

Khuyến nghị khắc phục

Theo Microsoft, các tổ chức nên ưu tiên xác định các máy tính có khả năng bị lỗi trong môi trường của mình, áp dụng các bản vá, cô lập hệ thống, áp dụng các biện pháp kiểm soát truy cập và xem xét nhật ký để tìm dấu hiệu khai thác.

Security

Security

Việc cập nhật kernel lên phiên bản mới nhất đã khắc phục lỗi này là hành động cấp thiết hiện nay để bảo vệ hệ thống trước các cuộc tấn công tiềm tàng.

Bài viết liên quan

Phần mềm

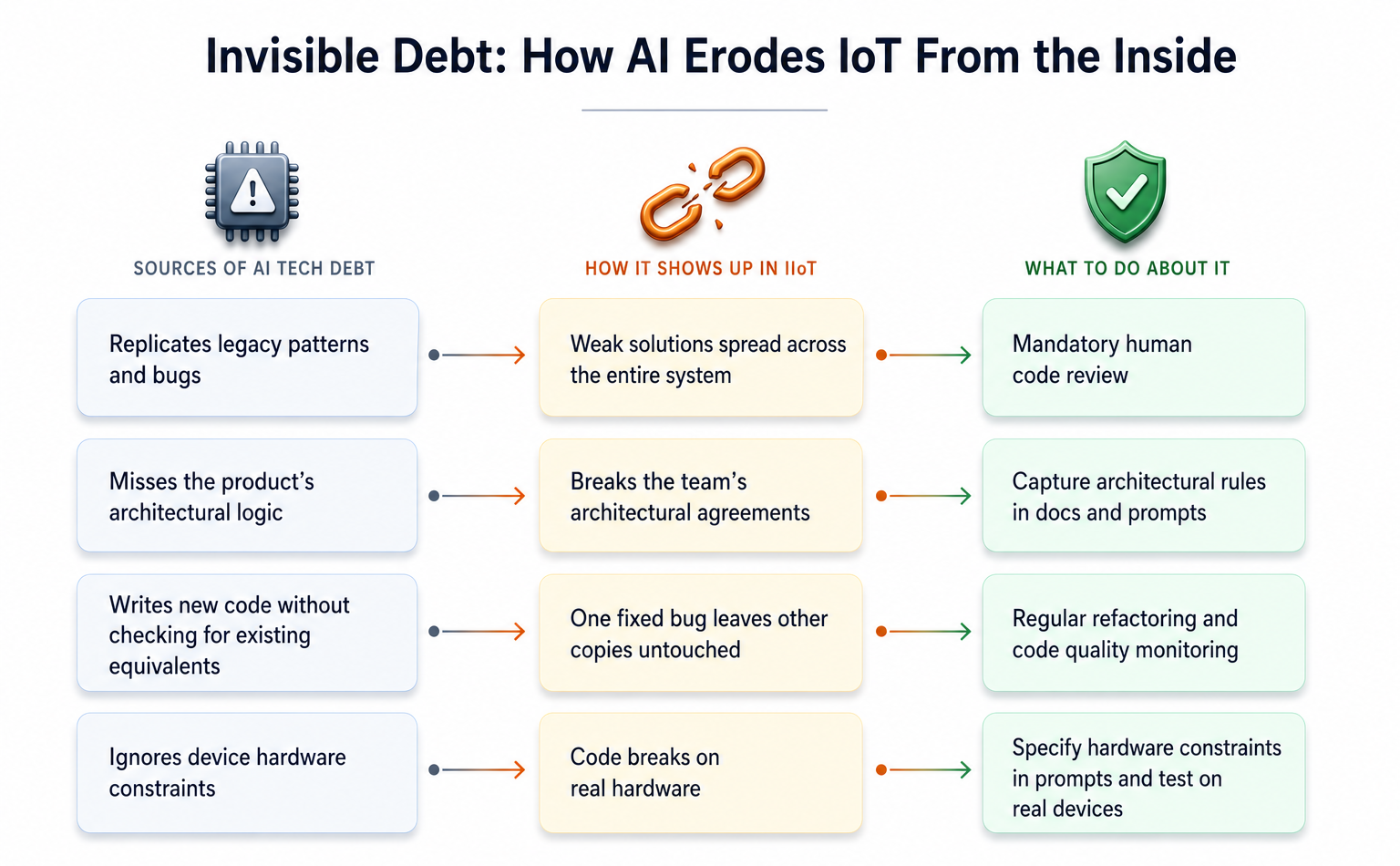

Công cụ AI đang tạo ra "nợ kỹ thuật" trong hệ thống IoT như thế nào và giải pháp là gì?

04 tháng 5, 2026

Công nghệ

Tin tức Java tuần: Cập nhật JDK 27, Spring AI 2.0, GlassFish 9.0 và Gradle 9.5

04 tháng 5, 2026

Phần mềm

DoorDash sử dụng Copilot để chuyển đổi bộ kiểm thử iOS từ XCTest sang Swift Testing

04 tháng 5, 2026