Các lỗ hổng nghiêm trọng trong bộ chuyển đổi Serial-to-IP đặt hệ thống công nghiệp và y tế vào tầm ngắm hacker

Các nhà nghiên cứu từ Forescout vừa phát hiện 20 lỗ hổng mới trong các sản phẩm của Lantronix và Silex, được đặt tên chung là BRIDGE:BREAK. Những lỗ hổng này có thể bị kẻ tấn công khai thác để thực thi mã từ xa, can thiệp vào phần mềm và gây gián đoạn hoạt động của các hệ thống công nghiệp cũng như thiết bị y tế quan trọng.

Các bộ chuyển đổi Serial sang IP (Serial-to-IP converters) đang tồn tại những lỗ hổng bảo mật nghiêm trọng có khả năng phơi bày các hệ thống công nghệ vận hành (OT), cơ sở y tế và nhiều hệ thống khác trước nguy cơ bị tấn công từ xa.

Mạng lưới công nghiệp

Mạng lưới công nghiệp

Bộ chuyển đổi Serial sang IP, hay còn gọi là máy chủ thiết bị nối tiếp (serial device servers), là các thiết bị phần cứng đóng vai trò cầu nối giữa các thiết bị nối tiếp cũ kỹ với mạng Ethernet/IP hiện đại. Nhờ đó, các hệ thống điều khiển công nghiệp (ICS) cũ và các thiết bị OT khác có thể giao tiếp từ xa.

Các nhà nghiên cứu tại công ty an ninh mạng Forescout Technologies đã phân tích kỹ lưỡng những thiết bị này và phát hiện ra nhiều lỗ hổng có giá trị lớn đối với các tác nhân đe dọa.

Phạm vi ảnh hưởng rộng lớn

Các bộ chuyển đổi này được sử dụng phổ biến trong nhiều lĩnh vực như công nghiệp, viễn thông, bán lẻ, y tế, năng lượng, tiện ích và giao thông vận tải. Các thiết bị này được sản xuất bởi nhiều công ty lớn bao gồm Moxa, Digi, Advantech, Perle, Lantronix và Silex.

Một số nhà cung cấp cho biết họ đã triển khai hàng triệu thiết bị, và một tìm kiếm trên Shodan cho thấy có gần 20.000 hệ thống đang tiếp xúc trực tiếp với internet trên toàn cầu.

"Sử dụng tình báo mã nguồn mở (OSINT), những kẻ tấn công có thể tìm thấy thông tin chi tiết về một số thiết bị này, bao gồm địa chỉ IP nội bộ, tên mẫu và nhà sản xuất, và thậm chí là các bức ảnh từ trạm biến điện, nhà máy xử lý nước và các môi trường cơ sở hạ tầng quan trọng khác," các nhà nghiên cứu Forescout giải thích.

Ngoài các thiết bị tiếp xúc với internet, kẻ tấn công cũng có thể nhắm mục tiêu đến các bộ chuyển đổi Serial sang IP trên mạng nội bộ. Chúng có thể bị xâm phạm thông qua các lỗ hổng hoặc cấu hình sai trong các thiết bị biên như bộ định tuyến (router) và tường lửa.

Chiến dịch BRIDGE:BREAK

Nghiên cứu của Forescout tập trung vào các thiết bị của Silex và Lantronix đã dẫn đến việc phát hiện 20 lỗ hổng mới trong sản phẩm của hai nhà cung cấp này. Đáng lo ngại là trong số đó có những điểm yếu có thể được khai thác mà không cần xác thực.

Các lỗ hổng này, được theo dõi chung dưới tên BRIDGE:BREAK, có thể bị khai thác để tiêm lệnh hệ điều hành (OS command injection) và thực thi mã từ xa, can thiệp vào phần mềm (firmware), thực hiện các cuộc tấn công từ chối dịch vụ (DoS) và chiếm quyền kiểm soát thiết bị.

Một số lỗi cho phép kẻ tấn công tải lên các tệp tùy ý, bỏ qua xác thực và lấy cắp thông tin nhạy cảm.

Tác động thực tế đối với hệ thống y tế và OT

Các nhà nghiên cứu của Forescout đã minh họa tác động tiềm tàng của các lỗ hổng này trong các môi trường thực tế. Họ đã chứng minh cách một kẻ tấn công có thể khai thác các lỗi này để can thiệp vào dữ liệu. Ví dụ, chúng có thể thao túng các chỉ số cảm biến trong môi trường công nghiệp và y tế để che giấu các điều kiện nguy hiểm vốn thường yêu cầu sự can thiệp của con người.

Trong một kịch bản khác, các nhà nghiên cứu mô tả cách một nhóm tống tiền hoặc một tác nhân đe dọa được nhà nước bảo trợ có thể gây ra tình trạng DoS trong môi trường y tế bằng cách gửi phần mềm độc hại (malicious firmware) đến các thiết bị.

"Sau khi được kích hoạt, phần mềm vũ khí hóa có thể khiến các bộ chuyển đổi Serial sang IP ngừng phản hồi trên mạng. Các tác động tiềm năng bao gồm: các máy phân tích ngừng báo cáo kết quả cho hệ thống thông tin phòng thí nghiệm, gây ra tình trạng tồn đọng xử lý; bộ điều khiển ánh sáng phẫu thuật không phản hồi các lệnh từ xa; quy trình hiệu chuẩn và chứng nhận máy bơm truyền dịch bị tạm dừng; dữ liệu đo từ xa từ các cảm biến môi trường bị gián đoạn; và máy theo dõi bệnh nhân mất kết nối mạng," nhóm nghiên cứu cảnh báo.

Lantronix và Silex đều đã được thông báo và đã phát hành các bản vá lỗi. Cơ quan An ninh mạng và Cơ sở hạ tầng (CISA) gần đây cũng đã đăng một tư vấn về các lỗ hổng của Lantronix. Silex cũng đã công bố một tư vấn trên trang web của mình.

Lịch sử các cuộc tấn công

Các tổ chức không nên phớt lờ rủi ro từ việc sử dụng bộ chuyển đổi Serial sang IP, vì các thiết bị này đã là mục tiêu trong các cuộc tấn công thực tế. Chúng từng bị tin tặc Nga nhắm mục tiêu trong cuộc tấn công năng lượng Ukraine năm 2015 và gần đây hơn là trong các cuộc tấn công nhắm vào các cơ sở năng lượng ở Ba Lan.

Forescout sẽ công bố một báo cáo chi tiết về các lỗ hổng BRIDGE:BREAK vào thứ Ba, ngày 21 tháng 4.

Bài viết liên quan

Công nghệ

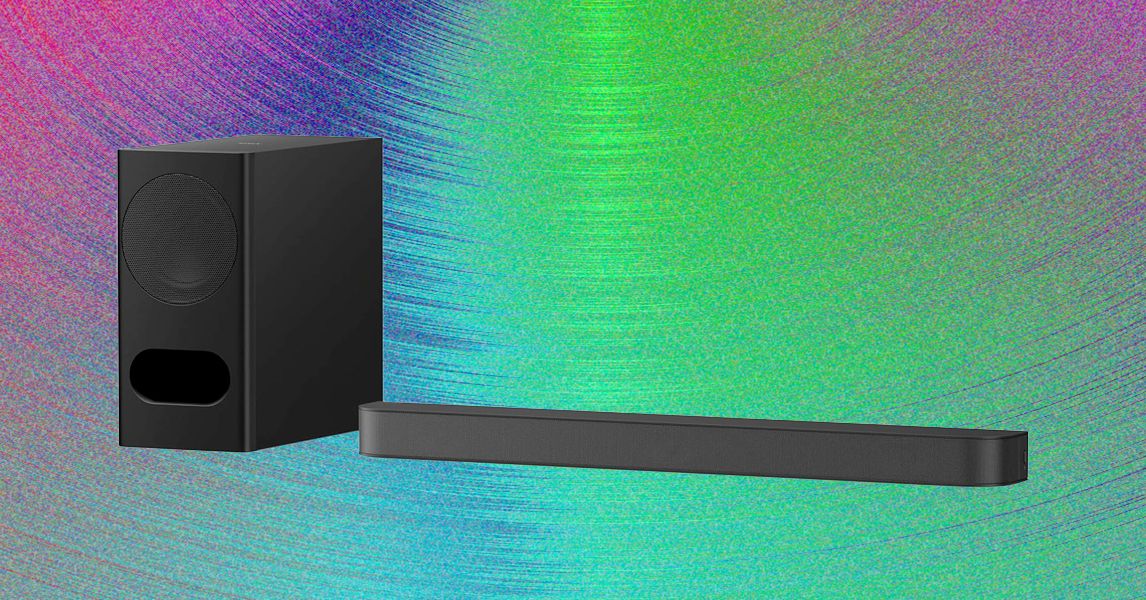

Đánh giá Sony Bravia Theater Bar 5: Thiết kế tối giản, chất âm đầy uy lực

13 tháng 5, 2026

Công nghệ

Microsoft giới thiệu Surface Pro 12 và Surface Laptop 8: Sức mạnh chip Intel, giá thành gây sốc

19 tháng 5, 2026

Công nghệ

Đánh giá Corsair Galleon 100 SD: Khi Stream Deck được tích hợp ngay trên bàn phím

27 tháng 5, 2026