Hàng trăm máy chủ VNC công khai đang để lộ hệ thống ICS/OT ra internet

Nghiên cứu mới từ Forescout cho thấy hàng chục nghìn máy chủ RDP và VNC đang bị phơi bày trên internet, trong đó có hàng trăm máy chủ cung cấp quyền truy cập trực tiếp vào các hệ thống điều khiển công nghiệp (ICS) mà không cần xác thực, tạo ra rủi ro an ninh nghiêm trọng.

Hàng triệu máy chủ truy cập từ xa sử dụng giao thức RDP và VNC đang bị phơi bày trực tiếp trên internet, và hàng trăm trong số đó có thể cung cấp quyền truy cập vào các hệ thống điều khiển công nghiệp (ICS) cũng như các công nghệ vận hành (OT) khác, theo nghiên cứu mới đây từ Forescout.

RDP (Remote Desktop Protocol) và VNC (Virtual Network Computing) là các giao thức được sử dụng rộng rãi để truy cập từ xa, tuy nhiên, chúng không bao giờ nên được kết nối trực tiếp với internet mở mà không có một cổng bảo mật (secure gateway).

Mạng lưới công nghiệp

Mạng lưới công nghiệp

Một tìm kiếm trên Shodan cho thấy có khoảng 1,8 triệu máy chủ RDP và 1,6 triệu máy chủ VNC đang bị lộ trên internet, phần lớn tập trung tại Trung Quốc và Hoa Kỳ. Forescout xác định rằng đa số các máy chủ này là các bẫy mật (honeypots), nhà cung cấp dịch vụ internet (ISP) và các công ty lưu trữ, nhưng các nhà nghiên cứu vẫn tìm thấy 91.000 máy chủ RDP và 29.000 máy chủ VNC có thể liên kết với các ngành công nghiệp cụ thể.

Tỷ lệ đáng kể các máy chủ bị lộ thuộc về các tổ chức trong lĩnh vực bán lẻ, giáo dục, dịch vụ, sản xuất và chăm sóc sức khỏe.

Lỗ hổng bảo mật nghiêm trọng

Phân tích cho thấy nhiều máy chủ bị lộ đang chạy các phiên bản Windows đã hết hạn hỗ trợ. Hơn 19.000 máy chủ RDP có lỗ hổng bảo mật cũ tên là BlueKeep, lỗ hổng này đã bị nhiều nhóm tội phạm mạng khai thác.

Đáng lo ngại hơn, gần 60.000 máy chủ VNC không bật tính năng xác thực. Một trong những phát hiện đáng báo động nhất là 670 máy chủ VNC trong số đó cung cấp quyền truy cập trực tiếp vào các bảng điều khiển ICS/OT mà không cần bất kỳ xác thực nào.

Hệ thống ICS/OT

Hệ thống ICS/OT

Quyền truy cập vào các hệ thống vật lý mạng (CPS) này có giá trị cực lớn đối với các tin tặc, và mối đe dọa này không chỉ mang tính lý thuyết.

Các cuộc tấn công thực tế

Forescout chỉ ra rằng các tin tặc liên quan đến Nga đã được biết đến là nhắm mục tiêu vào các hệ thống OT thông qua VNC, như cảnh báo từ các cơ quan chính phủ vào tháng 12 năm 2025.

Một nhóm liên quan đến Nga, được gọi là Infrastructure Destruction Squad (IDS) và Dark Engine, gần đây đã chia sẻ một công cụ được thiết kế để quét các giao thức RDP, VNC và các giao thức đặc thù cho OT.

"Vào ngày 23 tháng 2, nhóm này đã chia sẻ một video về một trạm bơm nước ngầm bị xâm phạm supposedly tại Israel mà họ nói là đã tìm thấy bằng công cụ này. Vào ngày 9 tháng 3, nhóm chia sẻ một ví dụ khác về việc công cụ được chạy chống lại một mục tiêu cụ thể, bao gồm cả ảnh chụp màn hình VNC của một hệ thống điều khiển tại Thổ Nhĩ Kỳ," Forescout cho biết.

Nhóm này cũng quảng cáo việc bán quyền truy cập vào một hệ thống SCADA bị lộ tại Cộng hòa Séc giữa hai bài đăng trên.

Ngoài các cuộc tấn công này, công ty an ninh mạng cũng lưu ý rằng các tội phạm mạng driven by lợi nhuận đã lạm dụng RDP để triển khai ransomware, và botnet Redheberg đã nhiễm gần 40.000 máy chủ VNC bị lộ kể từ tháng 2.

Các tổ chức có thể giảm thiểu những rủi ro này bằng cách sử dụng các giải pháp truy cập từ xa an toàn chuyên dụng, bao gồm cả những giải pháp được thiết kế riêng để truy cập vào các hệ thống vật lý mạng (CPS) nhạy cảm.

Bài viết liên quan

Công nghệ

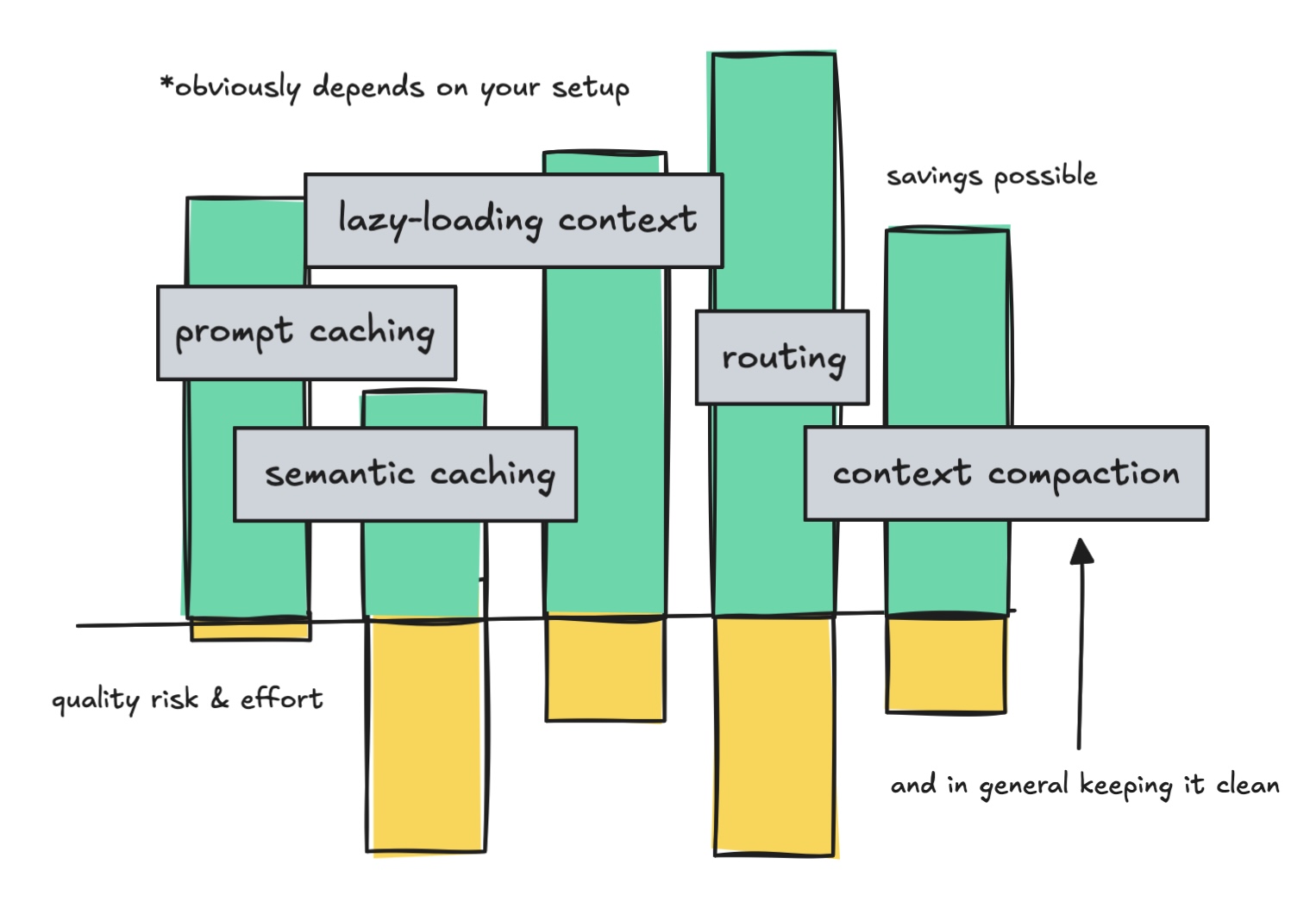

Agentic AI: Các nguyên tắc thiết kế giúp tiết kiệm chi phí Token

29 tháng 4, 2026

Công nghệ

Startup quốc phòng Firestorm Labs gọi vốn 82 triệu USD, đưa nhà máy drone vào container di động

29 tháng 4, 2026

Công nghệ

BMW i Ventures huy động 300 triệu USD, AI là tâm điểm của chiến lược mới

29 tháng 4, 2026