Hơn 40.000 máy chủ bị xâm phạm trong chiến dịch khai thác lỗ hổng cPanel

Hơn 40.000 máy chủ có khả năng đã bị xâm phạm khi các tin tặc tăng cường khai thác lỗ hổng zero-day vừa được vá trong nền tảng quản lý máy chủ cPanel. Lỗ hổng này cho phép kẻ tấn công bỏ qua xác thực để giành quyền quản trị và chiếm đoạt toàn bộ dữ liệu.

Hơn 40.000 máy chủ có khả năng đã bị xâm phạm khi các tin tặc tăng cường khai thác lỗ hổng zero-day vừa được vá trong nền tảng quản lý máy chủ cPanel.

Theo tổ chức phi lợi nhuận The Shadowserver Foundation, các tác nhân đe dọa đang tích cực khai thác lỗ hổng CVE-2026-41940. Đây là một lỗ hổng nghiêm trọng cho phép bỏ qua xác thực (authentication bypass) trong cPanel & WebHost Manager (WHM) — một nền tảng phổ biến dùng để quản lý máy chủ và trang web.

Khai thác lỗ hổng bảo mật

Khai thác lỗ hổng bảo mật

Chi tiết về lỗ hổng CVE-2026-41940

Lỗ hổng bảo mật này được công bố vào ngày 28 tháng 4. Nó cho phép những kẻ tấn công chưa được xác thực có thể truy cập vào quyền quản trị của cPanel. Điều này dẫn đến việc chúng có thể chiếm quyền kiểm soát hệ thống máy chủ, xâm phạm toàn bộ cấu hình, cơ sở dữ liệu và các trang web được quản lý bởi nền tảng này.

Về mặt kỹ thuật, vấn đề nằm ở việc kẻ tấn công có thể sử dụng các ký tự đặc biệt trong tiêu đề ủy quyền (authorization headers) để ghi các tham số vào tệp phiên (session file). Sau đó, chúng kích hoạt việc tải lại tệp phiên này để xác thực bằng cách sử dụng thông tin đăng nhập quản trị đã được chèn vào.

Quy mô và diễn biến tấn công

Dữ liệu cho thấy lỗ hổng CVE-2026-41940 có khả năng đã bị khai thác dưới dạng zero-day kể từ cuối tháng 2. Hoạt động tấn công tăng đột biến sau khi thông tin chi tiết về lỗ hổng được công bố rộng rãi và sau khi công ty tình báo đe dọa WatchTowr đăng tải các phân tích kỹ thuật.

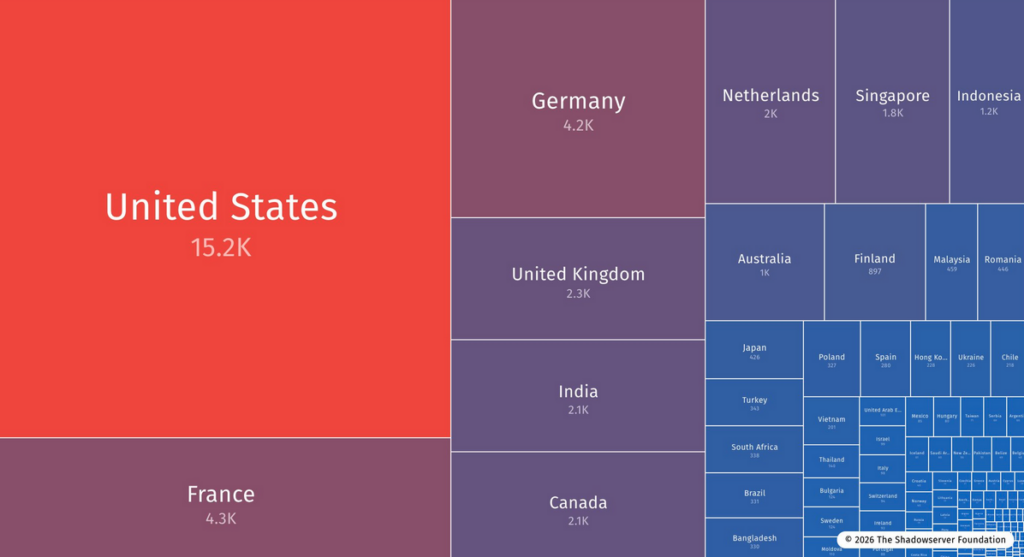

Tuần trước, Rapid7 đã cảnh báo rằng có khoảng 1,5 triệu phiên bản cPanel có thể truy cập được từ internet. Vào ngày thứ Sáu tuần trước, The Shadowserver Foundation ghi nhận thấy hàng chục nghìn hệ thống có khả năng đã bị xâm phạm.

"Con số 44.000 địa chỉ IP duy nhất dựa trên sự gia tăng đột biến của các thiết bị cPanel được thấy đang quét/chạy khai thác/tấn công brute force chống lại các cảm ứng mồi (honeypot sensors) của chúng tôi," tổ chức này cho biết.

Dữ liệu từ Shadowserver

Dữ liệu từ Shadowserver

Tính đến ngày 3 tháng 5, số lượng này đã giảm đáng kể. Hầu hết các hệ thống bị ảnh hưởng nằm tại Mỹ, tiếp theo là Pháp và Hà Lan.

Giải pháp và khuyến nghị

Tất cả các phiên bản cPanel sau 11.40 đều bị ảnh hưởng bởi lỗ hổng này. Người dùng được khuyên cập nhật lên các bản vá phát hành càng sớm càng tốt và tuân thủ hướng dẫn của cPanel về việc xác định và giải quyết các sự cố xâm phạm tiềm ẩn.

Theo bản tư vấn cập nhật của cPanel, các phiên bản sau đây chứa bản sửa lỗi: cPanel & WHM phiên bản 11.86.0.41, 11.110.0.97, 11.118.0.63, 11.124.0.35, 11.126.0.54, 11.130.0.19, 11.132.0.29, 11.134.0.20 và 11.136.0.5, cùng với WP Squared phiên bản 136.1.7.

Cơ quan an ninh mạng Mỹ (CISA) cũng đã thêm CVE-2026-41940 vào danh mục Lỗ hổng đã được khai thác (Known Exploited Vulnerabilities - KEV) vào thứ Năm, kêu gọi các cơ quan liên bang vá lỗi trong vòng bốn ngày.