Hướng dẫn ký số chương trình với OpenSSL để bảo vệ an ninh mạng

Trong bối cảnh gia tăng các cuộc tấn công mạng và nguy cơ tấn công dựa trên nội dung giả mạo, việc ký số tập tin và chương trình trở thành giải pháp cần thiết để đảm bảo tính xác thực và toàn vẹn dữ liệu. Bài viết hướng dẫn chi tiết cách sử dụng OpenSSL – công cụ dòng lệnh phổ biến – để tạo khóa, ký và xác minh chữ ký số cho tập tin.

Hướng dẫn ký số chương trình với OpenSSL để bảo vệ an ninh mạng

Tại sao phải ký số chương trình?

Theo báo cáo từ World Economic Forum năm 2025, có tới 72% doanh nghiệp toàn cầu ghi nhận sự gia tăng rủi ro tấn công mạng, trong đó 91% chuyên gia an ninh mạng dự báo các mối đe dọa sẽ tăng cao nhờ ứng dụng trí tuệ nhân tạo. Một trong những vectơ tấn công nguy hiểm là nội dung phần mềm bị làm giả hoặc bị sửa đổi.

Để đảm bảo dữ liệu nhận được thực sự từ nguồn tin cậy và chưa bị can thiệp bởi phần mềm độc hại, ký số là một phương pháp hiệu quả giúp xác thực nguồn gốc và bảo vệ tính toàn vẹn của dữ liệu.

Trong bài viết này, Lehuy.net sẽ chia sẻ cách ký số và kiểm tra chữ ký của các tập tin sử dụng OpenSSL — một công cụ miễn phí, phổ biến trên các hệ điều hành Windows, Linux và macOS.

Ký số là gì?

Có thể bạn sẽ bối rối giữa các khái niệm: ký, mã hóa, làm rối (obfuscation) hay checksum. Mỗi kỹ thuật đều có vai trò riêng trong bảo mật:

- Mã hóa (Encryption): Bảo vệ dữ liệu bằng cách biến đổi nội dung thành dạng không thể đọc được khi không có khóa giải.

- Làm rối (Obfuscation): Làm cho nội dung hoặc mã nguồn khó hiểu đối với con người, thường dùng trong phát triển phần mềm để giảm khả năng hiểu và sửa đổi mã.

- Checksum: Tính toán giá trị băm (hash) để kiểm tra tính toàn vẹn của tập tin, tuy nhiên không cung cấp xác thực nguồn gốc.

- Ký số (Digital Signature): Vừa xác thực được nguồn gốc người gửi, vừa đảm bảo dữ liệu không bị chỉnh sửa từ khi ký.

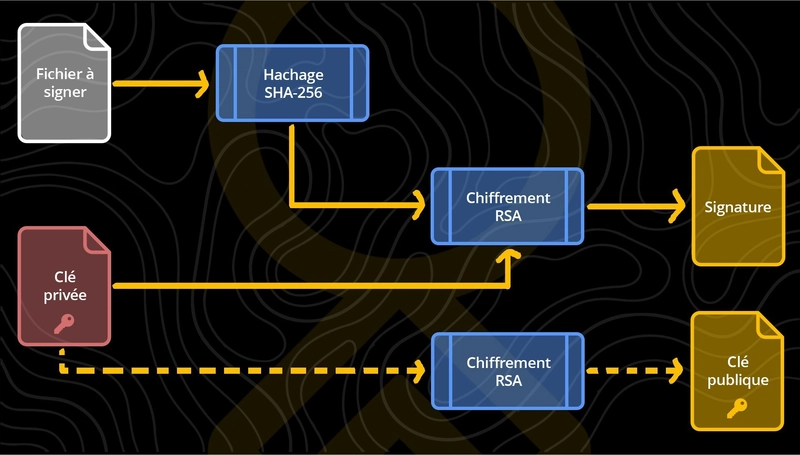

Quy trình ký số dựa trên thuật toán khóa công khai:

- Khóa riêng (private key): Được giữ bí mật bởi người ký.

- Khóa công khai (public key): Được phân phối cho người dùng hoặc hệ thống cần kiểm tra chữ ký.

Quá trình ký số gồm hai bước chính:

- Người ký sử dụng khóa riêng để tạo chữ ký trên bản hash của tập tin.

- Người nhận sử dụng khóa công khai để xác minh tính hợp lệ của chữ ký, đảm bảo dữ liệu không bị thay đổi và đúng nguồn gốc.

Quy trình ký số

Quy trình ký số

Ở đây, thuật toán RSA và hàm băm SHA-256 được sử dụng phổ biến, nhưng cũng có thể dùng các thuật toán khác như EdDSA hay ECDSA tùy nhu cầu và môi trường.

Hướng dẫn ký số với OpenSSL

Bước 1: Cài đặt OpenSSL

OpenSSL thường được tích hợp sẵn trong thư mục của Git trên Windows. Để kiểm tra, bạn mở Command Prompt và gõ:

where openssl

Nếu không tìm thấy, bạn có thể cài Git (đơn giản nhất), hoặc dùng MSYS2/winget để cài riêng OpenSSL.

Bước 2: Tạo khóa riêng mật khẩu hóa

Để tạo khóa riêng dùng AES-256 bảo vệ mật khẩu, chạy câu lệnh:

openssl genrsa -aes256 -out private.pem 4096

Thuật toán AES-256 đảm bảo chìa khóa bị mã hóa còn nếu rò rỉ cũng rất khó giải mã nếu không có mật khẩu.

Nội dung file private.pem trông giống như sau:

-----BEGIN ENCRYPTED PRIVATE KEY-----

MIIJtTBfBgkqhkiG9w0BBQ0wUjAxBgkqhkiG9w0BBQwwJAQQNNxqBgwqaJT4CYKe

[...]

-----END ENCRYPTED PRIVATE KEY-----

Bước 3: Tạo khóa công khai

Từ khóa riêng, tạo khóa công khai RSA:

openssl rsa -in private.pem -pubout -out public.pem

File public.pem trông như thế này:

-----BEGIN PUBLIC KEY-----

MIICIjANBgkqhkiG9w0BAQEFAAOCAg8AMIICCgKCAgEAr4rP0humPcjod7dqwyMs

[...]

-----END PUBLIC KEY-----

Bước 4: Ký tập tin với khóa riêng

Giả sử bạn có tập tin file-to-sign, bạn tạo chữ ký SHA-256 nhờ khóa riêng:

openssl dgst -sha256 -sign private.pem -out sign.sha256 < file-to-sign

Bạn cũng có thể mã hóa chữ ký thành base64 để dễ truyền nhận:

openssl base64 -in sign.sha256 -out base64-sign.txt

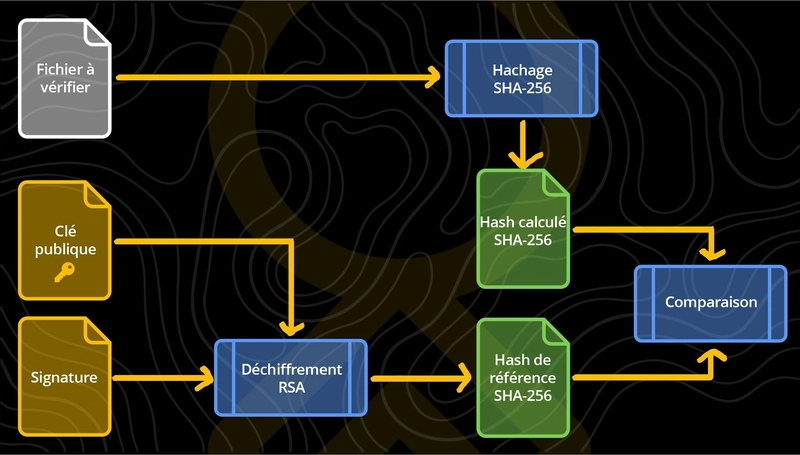

Cách xác minh chữ ký số

Người nhận tập tin và chữ ký sẽ cần có:

- tập tin gốc (

program-signed.cpp), - file chữ ký (

sign.sha256), - file khóa công khai (

public.pem).

Nếu chữ ký được chuyển ở dạng base64, phải giải mã ngược về nhị phân trước:

openssl base64 -d -in base64-sign.txt -out sign.sha256

Sau đó kiểm tra chữ ký:

openssl dgst -sha256 -verify public.pem -signature sign.sha256 program-signed.cpp

Nếu tập tin không bị sửa đổi, kết quả sẽ là:

Verified OK

Thử sửa đổi một ký tự trong tập tin rồi chạy lại sẽ ra:

Verification failure

Như vậy, bạn vừa phát hiện thành công phần mềm giả mạo hoặc bị biến đổi độc hại.

Quy trình xác minh

Quy trình xác minh

Khuyến nghị về an toàn ký số

Đến đầu năm 2026, một số khuyến nghị quan trọng khi sử dụng ký số:

- Ưu tiên dùng hàm băm SHA-256 hoặc SHA-512 (thuộc nhóm SHA-2). Tránh SHA-1 và MD5 vì đã bị bẻ khóa.

- Chiều dài khóa RSA nên ít nhất 4096 bit thay vì 2048 để chống lại các cuộc tấn công trong tương lai.

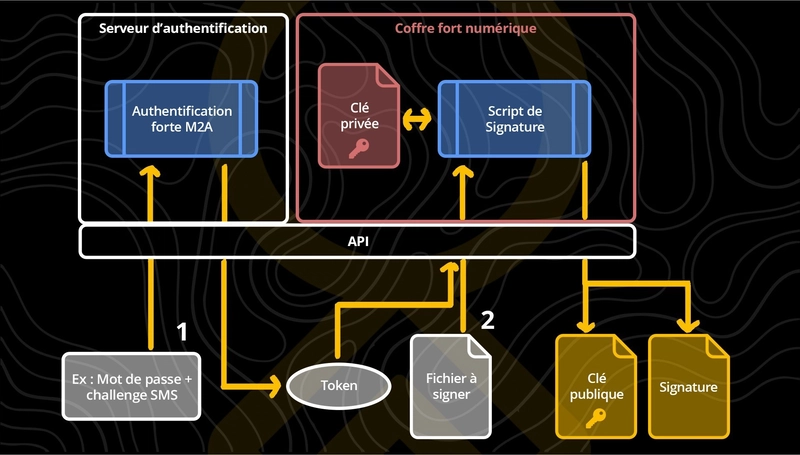

- Xây dựng hệ thống API ký riêng biệt trên server, có kiểm soát truy cập, xác thực đa nhân tố và cấp token tạm thời.

- Khóa riêng phải mã hóa bằng mật khẩu, lưu trong kho bảo mật số (digital vault), không để mở khóa qua API trực tiếp, chỉ mở khóa tạm thời cho script ký số.

- Có thể tích hợp script ký trọn vẹn bên trong kho bảo mật để giảm rủi ro lộ khóa.

Ví dụ mô hình API ký số:

API ký số bảo mật

API ký số bảo mật

Kết luận

Việc ký số chương trình và tập tin không còn là lựa chọn mà gần như là bắt buộc để bảo vệ người dùng khỏi các phần mềm giả mạo hay nguy cơ an ninh mạng ngày càng phức tạp.

Hệ thống ký số được dùng rộng rãi trong các nền tảng đa hệ điều hành với các trình quản lý gói như apt-get, dnf trên Linux đều có bước xác minh chữ ký kỹ lưỡng.

Bên cạnh RSA, các thuật toán như EdDSA và ECDSA ngày càng phổ biến với ưu điểm khóa nhỏ hơn mà vẫn giữ được độ an toàn, rất phù hợp cho các thiết bị nhúng, IoT.

Ngoài ra, tiền đề cho thế hệ mã hóa chống máy tính lượng tử — Post-quantum Cryptography (PQC) — đang được nghiên cứu và chuẩn hóa, nhằm bảo vệ an toàn trong tương lai xa hơn.

Với kiến thức và công cụ OpenSSL, bạn hoàn toàn có thể tự bảo vệ sản phẩm và người dùng khỏi các nguy cơ tấn công giả mạo ngày càng tinh vi. Đó là một phần không thể thiếu trong chiến lược đảm bảo an ninh mạng hiện đại.

Nguồn tham khảo: World Economic Forum 2025

Bài viết liên quan

Phần mềm

Anthropic ra mắt Claude Opus 4.7: Nâng cấp mạnh mẽ cho lập trình nhưng vẫn thua Mythos Preview

16 tháng 4, 2026

Công nghệ

Qwen3.6-35B-A3B: Quyền năng Lập trình Agentic, Nay Đã Mở Cửa Cho Tất Cả

16 tháng 4, 2026

Công nghệ

Spotify thắng kiện 322 triệu USD từ nhóm pirate Anna's Archive nhưng đối mặt với bài toán thu hồi

16 tháng 4, 2026