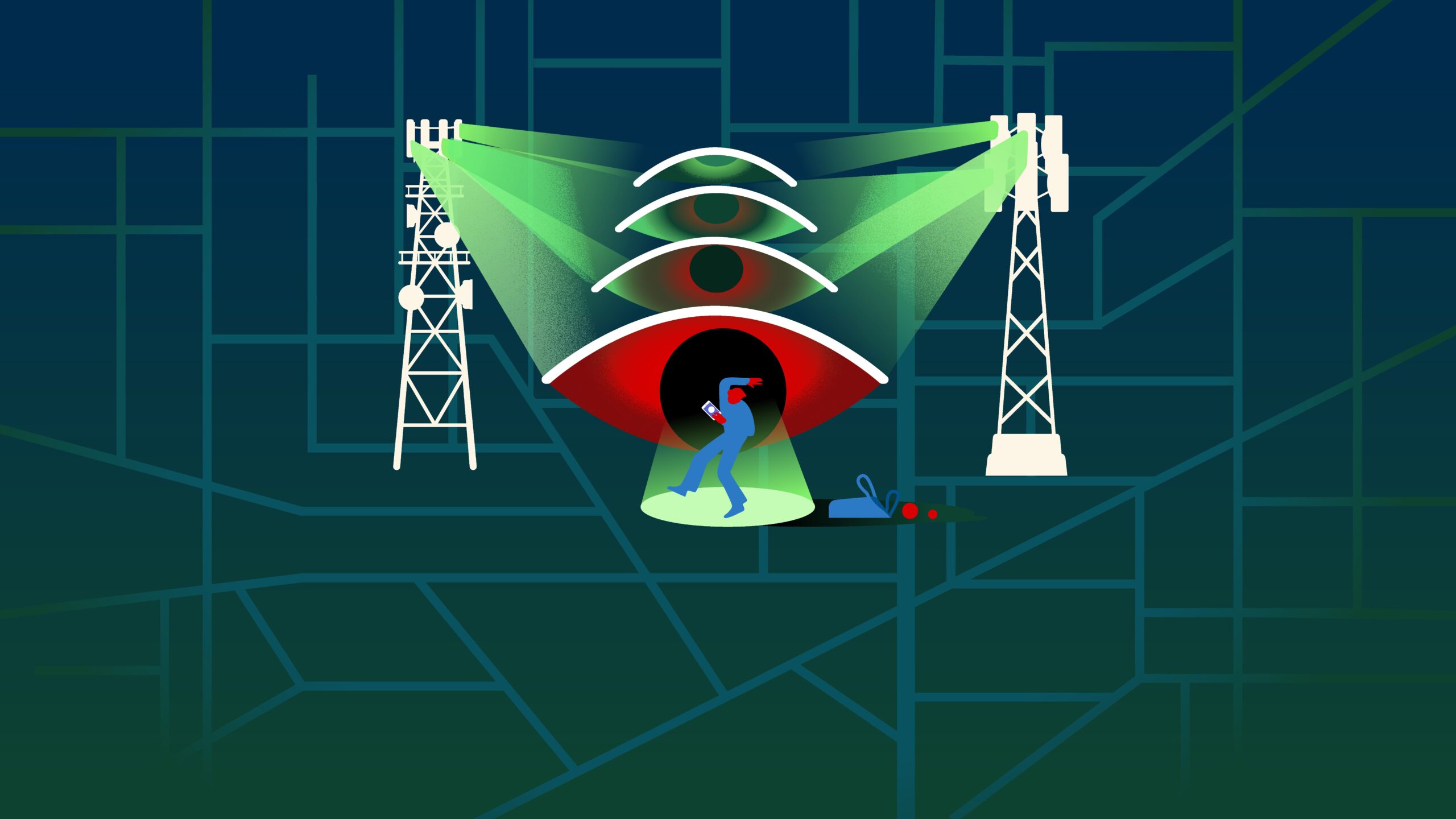

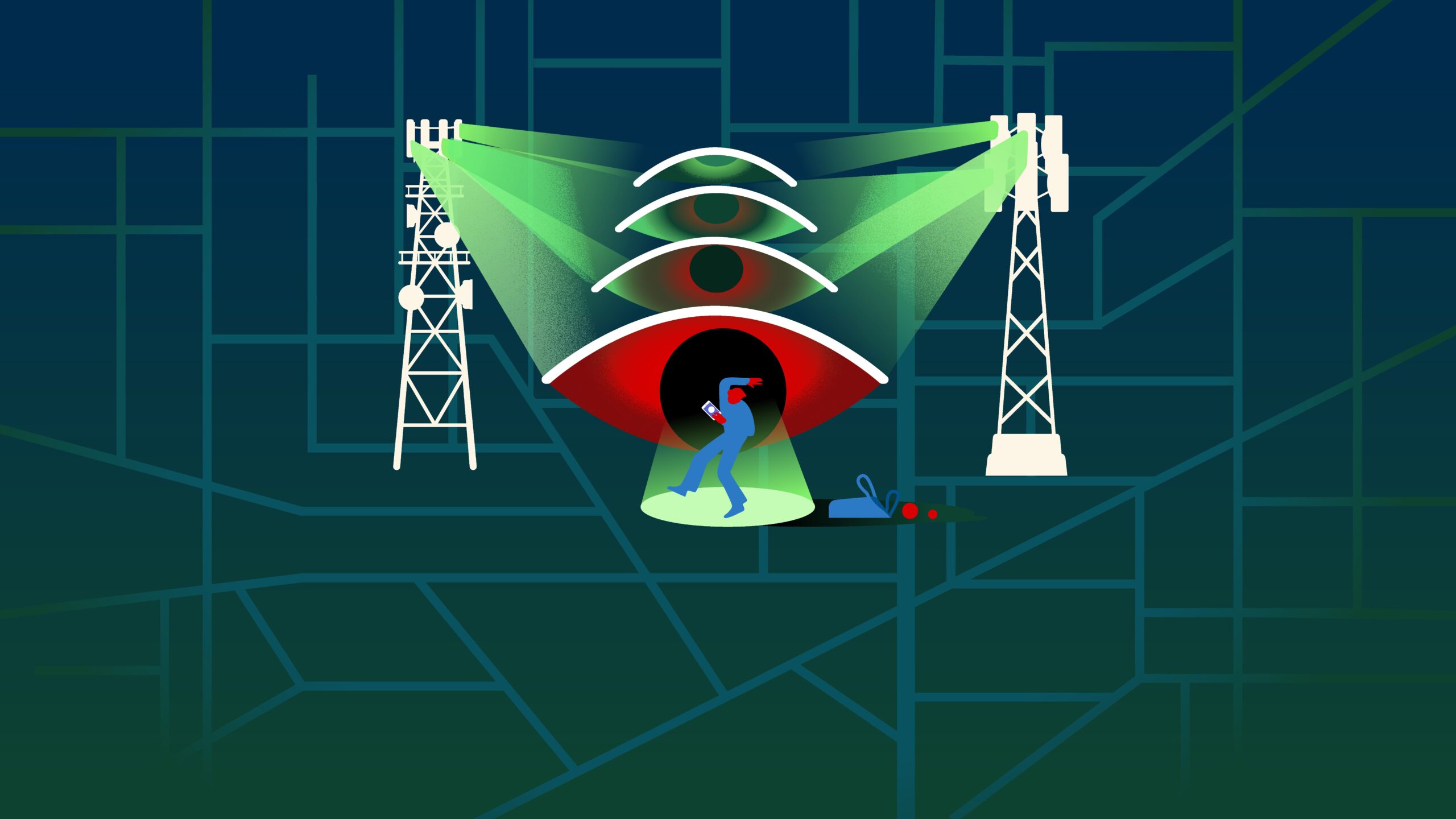

Kết Nối Nguy Hiểm: Hạ Tầng Viễn Thông Toàn Cầu Bị Khai Thác Cho Giám Sát

Báo cáo mới từ Citizen Lab tiết lộ các nhóm gián điệp đang khai thác sâu các lỗ hổng trong giao thức SS7 và Diameter để theo dõi người dùng trên toàn cầu. Các hoạt động này sử dụng hạ tầng của các nhà mạng hợp pháp làm "cửa ngõ" để thực hiện giám sát mà khó bị phát hiện.

Một cuộc điều tra mới đây từ Citizen Lab đã vén màn bức tranh đáng báo động về việc các tác nhân giám sát bí mật đang khai thác một cách có hệ thống các lỗ hổng trong hạ tầng viễn thông toàn cầu. Báo cáo với tiêu đề "Bad Connection" chỉ ra rằng các giao thức tín hiệu cốt lõi như SS7 (dành cho mạng 3G) và Diameter (dành cho mạng 4G/5G) đang bị weaponize (vũ khí hóa) để theo dõi vị trí và đánh cắp dữ liệu của người dùng trên khắp thế giới.

Lỗ hổng "Thiết kế kém an toàn" của mạng di động

Vấn đề cốt lõi nằm ở bản thiết kế của hệ thống viễn thông quốc tế. Các giao thức SS7 và Diameter được xây dựng dựa trên mô hình tin cậy giữa các nhà mạng, ưu tiên hiệu suất kết nối và doanh thu hơn là bảo mật. Do đó, chúng thiếu các cơ chế xác thực nguồn gốc thực sự của tín hiệu, cho phép kẻ tấn công giả mạo danh tính của các nhà mạng hợp pháp để gửi lệnh truy vấn dữ liệu.

Mặc dù giao thức Diameter đời mới hơn có hỗ trợ mã hóa và xác thực, nhưng thực tế triển khai của các nhà mạng thường bỏ qua các tính năng này, khiến mạng 4G vẫn dễ bị tổn thương tương tự như mạng 3G cũ kỹ. Kẻ tấn công có thể lợi dụng tính năng "combined attach" (kết nối đồng thời 3G và 4G) để chuyển đổi qua lại giữa các giao thức, qua đó lách qua các hệ thống tường lửa tín hiệu.

Các chiến dịch giám sát đa phương thức

Cuộc điều tra đã xác định được hai nhóm tác nhân giám sát chính, được đặt tên là STA1 và STA2, với các kỹ thuật tinh vi và chuyên biệt hóa.

STA1: Chiến dịch theo dõi vị trí liên tục

STA1 được mô tả là một nhóm giám sát kiên trì và có trình độ kỹ thuật cao. Trong một vụ việc vào tháng 11 năm 2024, nhóm này đã nhắm vào một thuê bao được mô tả là "VVIP" (người rất quan trọng) tại Trung Đông.

Chiến dịch diễn ra theo nhiều giai đoạn phức tạp trong vòng 4 giờ:

- Trinh sát: Sử dụng tin nhắn SS7 để cố gắng lấy mã IMSI của thiết bị.

- Tấn công đa điểm: Gửi hàng loạt truy vấn vị trí từ nhiều nhà mạng khác nhau tại Campuchia, Mozambique, Thụy Điển, Ý, Liechtenstein và Uganda nhằm tìm ra đường dẫn tin cậy để lọt qua tường lửa.

- Chuyển đổi giao thức: Khi SS7 bị chặn, STA1 chuyển sang giao thức Diameter 4G, sử dụng danh tính của các nhà mạng tại Anh và Israel để tiếp tục tấn công.

- Gian lận định tuyến: Cuối cùng, họ giả mạo tên máy chủ (hostname) và tên miền mạng để định tuyến lưu lượng giám sát qua các nhà cung cấp dịch vụ liên mạng khác nhau.

STA2: SIM Card trở thành điệp viên

Nhóm STA2 sử dụng phương pháp khác biệt nhưng không kém phần nguy hiểm. Họ khai thác lỗ hổng trên thẻ SIM bằng cách gửi tin nhắn SMS chứa các lệnh ẩn. Những tin nhắn này có thể kích hoạt thẻ SIM trích xuất thông tin vị trí và biến thiết bị của nạn nhân thành một thiết bị theo dõi (beacon) mà không cần người dùng biết.

"Nhà mạng ma" và các cửa ngõ giám sát

Điểm đáng lo ngại nhất là các tác nhân này không tự xây dựng hạ tầng của riêng họ, mà lợi dụng hạ tầng hợp pháp của các nhà mạng thật. Citizen Lab gọi hiện tượng này là "Ghost Operators" (Nhà mạng ma). Bằng cách thuê quyền truy cập hoặc sử dụng các lỗ hổng trong quy trình kết nối liên mạng, kẻ tấn công có thể gửi tín hiệu giám sát trông như đến từ các nhà mạng uy tín.

Báo cáo chỉ ra ba mạng di động đóng vai trò là "cửa ngõ" thường xuyên cho các hoạt động giám sát này:

- 019Mobile (Israel): Một nhà mạng tư nhân, thường xuyên xuất hiện trong các truy vấn Diameter giám sát.

- Airtel Jersey/Sure (Channel Islands): Lãnh thổ này đã từng bị điều tra trước đây liên quan đến việc cho thuê mã mạng toàn cầu (Global Title) cho mục đích giám sát.

- Tango Networks UK: Một công ty con của tập đoàn Mỹ, cung cấp dịch vụ di động cho doanh nghiệp, bị phát hiện sử dụng mã mạng của Anh để định tuyến các truy vấn vị trí.

Hệ quả và kêu gọi hành động

Những phát hiện này cho thấy một vấn đề mang tính hệ thống trong ngành viễn thông. Mô hình tin cậy giữa các nhà mạng đang bị lợi dụng để hỗ trợ các hoạt động gián điệp nhà nước hoặc thương mại, gây ra mối đe dọa thực sự đối với xã hội dân sự.

Citizen Lab kêu gọi các cơ quan quản lý, nhà hoạch định chính sách và ngành công nghiệp viễn thông cần tăng cường trách nhiệm giải trình, giám sát chặt chẽ hơn các thỏa thuận kết nối liên mạng và thực thi nghiêm ngặt các tiêu chuẩn bảo mật như mã hóa tín hiệu để ngăn chặn sự lạm dụng này.

Bài viết liên quan

Mobile

Kết Nối Nguy Hiểm: Lỗ Hổng Toàn Cầu Trong Viễn Thông Bị Các Tác Nhân Giám Sát Khai Thác

03 tháng 5, 2026

Công nghệ

ChatGPT Images 2.0 ghi nhận sự bùng nổ tại Ấn Độ và các thị trường mới nổi như Việt Nam

01 tháng 5, 2026

Phần cứng

Tai nghe Shokz OpenRun Pro 2 giảm giá 40 USD dịp Mẹ: Âm thanh mạnh mẽ, thiết kế an toàn

03 tháng 5, 2026