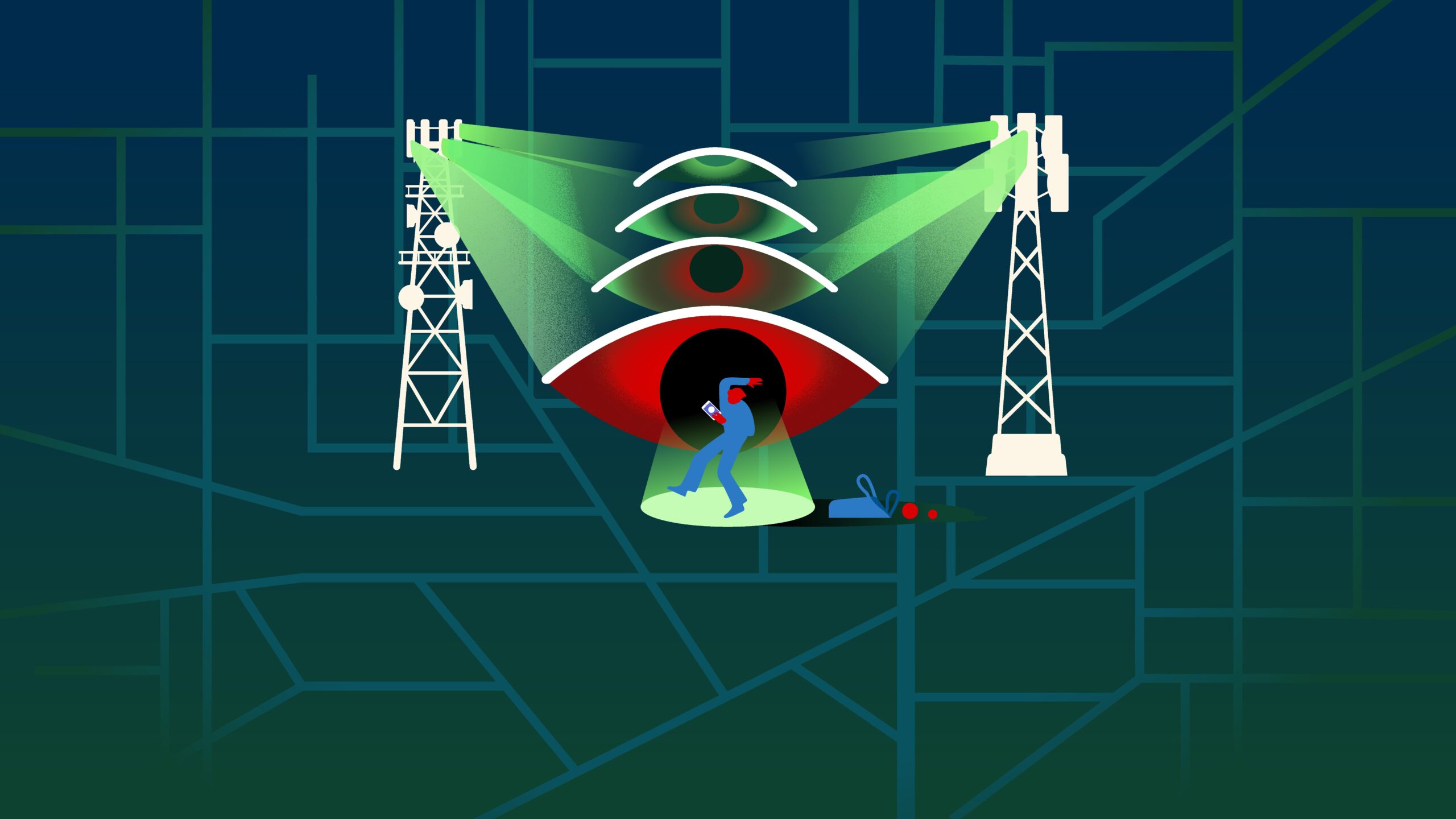

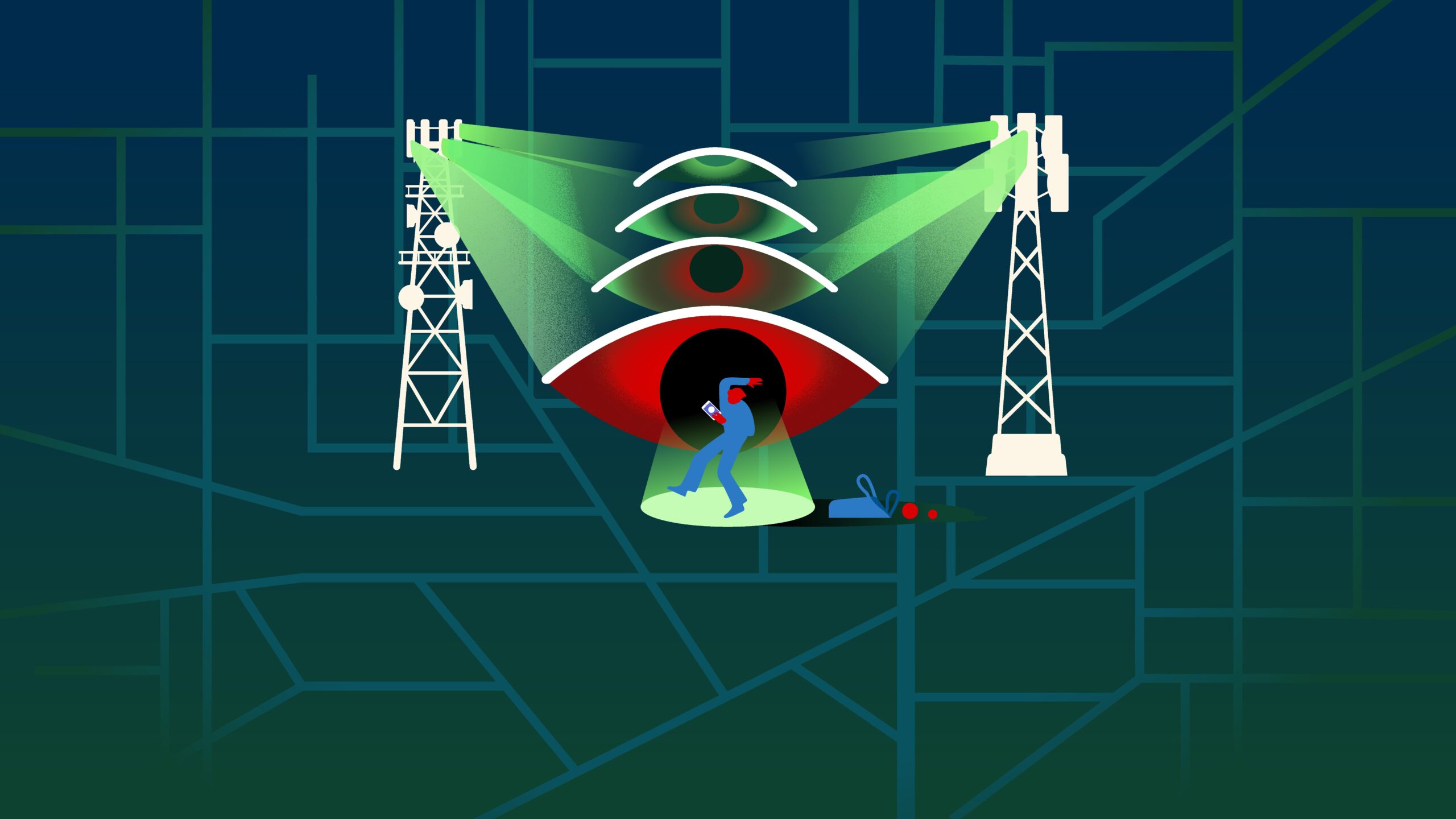

Kết Nối Nguy Hiểm: Lỗ Hổng Toàn Cầu Trong Viễn Thông Bị Các Tác Nhân Giám Sát Khai Thác

Báo cáo mới từ Citizen Lab đã hé lộ cách các nhóm gián điệp thương mại và nhà nước khai thác lỗ hổng trong các giao thức di động như SS7 và Diameter để theo dõi người dùng trên toàn cầu. Các cuộc tấn công phức tạp này sử dụng kỹ thuật giả mạo mạng lưới và tin nhắn SMS độc hại để biến thiết bị thành công cụ định vị.

Một cuộc điều tra mới đây từ Citizen Lab đã vén màn bức tối về một trong những lỗ hổng bảo mật nghiêm trọng nhất nhưng lại bị bỏ quên trong thời đại kỹ thuật số: cơ sở hạ tầng viễn thông toàn cầu đang bị các tác nhân giám sát bí mật khai thác một cách có hệ thống.

Báo cáo có tựa đề "Bad Connection" (Kết Nối Nguy Hiểm) đã chỉ ra cách các nhà cung cấp dịch vụ giám sát thương mại (CSV) và các cơ quan tình báo nhà nước đang thao túng các giao thức tín hiệu di động 3G và 4G để định vị người dùng, can thiệp vào tin nhắn và biến điện thoại của nạn nhân thành thiết bị theo dõi mà không cần cài đặt phần mềm gián điệp truyền thống.

Lỗ hổng "Thiết kế kém an toàn" của mạng di động

Cốt lõi của vấn đề nằm ở kiến trúc niềm tin của mạng viễn thông toàn cầu. Các giao thức tín hiệu như SS7 (dành cho 3G) và Diameter (dành cho 4G/5G) được thiết kế dựa trên giả định rằng các nhà mạng di động đều tin cậy lẫn nhau. Điều này cho phép người dùng di chuyển (roaming) giữa các quốc gia một cách liền mạch.

Tuy nhiên, mô hình "tin cậy mặc định" này đã trở thành mỏ vàng cho tin tặc và các tổ chức gián điệp. Khi các biện pháp bảo mật như xác thực nguồn tin hoặc mã hóa dữ liệu không được áp dụng triệt để, kẻ tấn công có thể giả danh là một nhà mạng hợp pháp để gửi các lệnh tín hiệu đến mạng của nạn nhân, yêu cầu cung cấp thông tin vị trí hoặc chặn tin nhắn.

Các chiến dịch giám sát đa dạng

Cuộc điều tra đã xác định hai chiến dịch giám sát riêng biệt, được đặt mã là STA1 và STA2, hoạt động trong nhiều năm và nhắm vào các mục tiêu có giá trị cao (VVIP), bao gồm cả các giám đốc điều hành của các tập đoàn lớn.

STA1: Chiến dịch theo dõi vị trí liên tục Nhóm này thể hiện trình độ kỹ thuật cao với khả năng chuyển đổi linh hoạt giữa các giao thức SS7 và Diameter để vượt qua các tường lửa tín hiệu. Trong một vụ việc được ghi nhận vào tháng 11 năm 2024, STA1 đã thực hiện một cuộc tấn công đa giai đoạn nhắm vào một người dùng tại Trung Đông. Họ đã luân phiên sử dụng danh tính của 11 nhà mạng tại 9 quốc gia khác nhau để gửi các truy vấn định vị, làm mờ nguồn gốc thực sự của cuộc tấn công.

STA2: SIM Card trở thành điệp viên Đáng lo ngại hơn, nhóm thứ hai (STA2) đã sử dụng một phương pháp tinh vi hơn: khai thác thẻ SIM trực tiếp. Bằng cách gửi một tin nhắn SMS đặc biệt chứa các lệnh ẩn (thông qua bộ công cụ SIM Toolkit), họ có thể kích hoạt thẻ SIM của nạn nhân để trích xuất thông tin vị trí. Phương pháp này biến chính thiết bị phần cứng của người dùng thành công cụ gián điệp mà không cần sự tương tác của chủ sở hữu.

"Ghost Operators" và các cửa ngõ giám sát

Để che giấu dấu vết, các tác nhân này thường sử dụng danh tính của các nhà mạng hợp pháp – một kỹ thuật mà các nhà nghiên cứu gọi là "Ghost Operators" (Những nhà mạng ma). Báo cáo chỉ ra ba mạng lưới đóng vai trò là cửa ngõ chính cho hoạt động giám sát này:

- 019Mobile (Israel): Một nhà mạng tư nhân tại Israel, được tìm thấy là điểm trung gian thường xuyên cho các truy vấn định vị 4G.

- Airtel Jersey/Sure (Quần đảo Channel): Lãnh thổ này đã từng bị báo chí điều tra trước đây về việc cho thuê mã mạng lưới (Global Title) để định vị người dùng trên toàn cầu.

- Tango Networks UK: Một công ty con của tập đoàn Mỹ, có mã mạng lưới tại Anh bị phát hiện trong các hoạt động giám sát kéo dài nhiều năm.

Thao túng định tuyến và lách tường lửa

Một kỹ thuật quan trọng khác được các nhóm này sử dụng là thao túng đường dẫn định tuyến (routing path). Thay vì gửi truy vấn trực tiếp, họ định hướng lưu lượng giám sát thông qua các nhà cung cấp kết nối liên mạng (interconnect providers) bên thứ ba.

Bằng cách phân tích dữ liệu định tuyến (BGP) và bản ghi DNS, các nhà nghiên cứu nhận thấy nhiều sự không khớp giữa nhà cung cấp dịch vụ mong đợi và nhà cung cấp thực tế đang chuyển tải các tin nhắn tấn công. Điều này cho phép kẻ tấn công lách qua các quy trình kiểm tra bảo mật của mạng đích, vì các tin nhắn này dường như đến từ một đối tác roaming đáng tin cậy.

Hệ quả và giải pháp

Những phát hiện này cho thấy một thực tế đáng báo động: hệ thống viễn thông toàn cầu, vốn là xương sống của giao tiếp hiện đại, đang bị lợi dụng để phục vụ cho hoạt động gián điệp quy mô lớn mà khó có thể ngăn chặn hoàn toàn.

Mặc dù các giao thức mới hơn như Diameter có các tính năng bảo mật cải tiến (như TLS/IPsec), nhưng thực tế triển khai tại các nhà mạng vẫn còn lỏng lẻo. Việc thiếu các quy trình kiểm tra an ninh nghiêm ngặt (OPSEC) giữa các nhà cung cấp dịch vụ liên mạng đã tạo ra "điểm mù" mà các tác nhân xấu tận dụng triệt để.

Đối với người dùng phổ thông, việc bảo vệ mình trước các hình thức tấn công cấp độ mạng lưới là cực kỳ khó khăn. Giải pháp lâu dài nằm ở việc các nhà mạng phải tăng cường giám sát lưu lượng tín hiệu quốc tế, áp dụng nghiêm ngặt các tiêu chuẩn mã hóa và xác thực, cũng như cần có sự điều tiết chặt chẽ hơn từ các cơ quan quản lý toàn cầu về việc cho phép truy cập vào hạ tầng tín hiệu.

Bài viết liên quan

Mobile

Kết Nối Nguy Hiểm: Hạ Tầng Viễn Thông Toàn Cầu Bị Khai Thác Cho Giám Sát

03 tháng 5, 2026

Công nghệ

ChatGPT Images 2.0 ghi nhận sự bùng nổ tại Ấn Độ và các thị trường mới nổi như Việt Nam

01 tháng 5, 2026

Phần cứng

Tai nghe Shokz OpenRun Pro 2 giảm giá 40 USD dịp Mẹ: Âm thanh mạnh mẽ, thiết kế an toàn

03 tháng 5, 2026