Lỗ hổng BlueHammer: Kẻ tấn công có thể dùng Windows Defender để leo thang đặc quyền SYSTEM

Một lỗ hổng zero-day mang tên BlueHammer đang khai thác quy trình cập nhật của Windows Defender để nâng quyền người dùng thường lên mức cao nhất (SYSTEM). Lỗ hổng này đã được công khai mã nguồn và hoạt động trên cả Windows 10 và 11 mới nhất, trong khi Microsoft vẫn chưa phát hành bản vá chính thức.

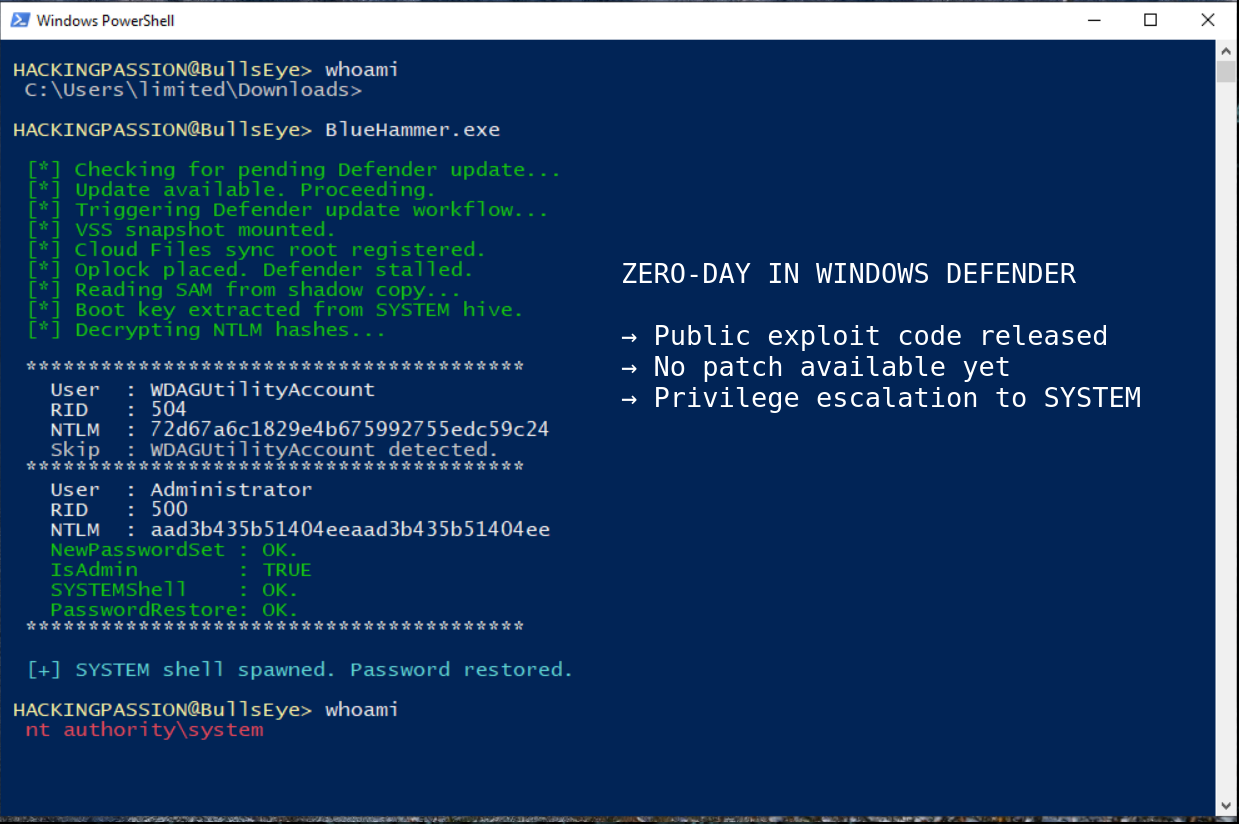

Windows Defender, công cụ diệt virus tích hợp sẵn trên mọi máy tính Windows, vừa trở thành tâm điểm của một lỗ hổng bảo mật nghiêm trọng. Một nhà nghiên cứu bảo mật dưới bí danh Chaotic Eclipse đã công khai khai thác zero-day mang tên BlueHammer, cho phép leo thang đặc quyền từ tài khoản người dùng thường lên cấp độ NT AUTHORITY\SYSTEM.

Đáng chú ý, mã nguồn đầy đủ của khai thác này đã được đăng tải lên GitHub mà không có bất kỳ bản vá hay mã CVE nào từ Microsoft. Nhà nghiên cứu này cho rằng hành động của họ là sự đáp trả sau khi Microsoft vi phạm cam kết cá nhân, khiến họ "không còn gì để mất".

Cơ chế hoạt động của BlueHammer

BlueHammer không phải là một lỗi truyền thống như tràn bộ nhớ (memory corruption) hay lỗi kernel. Thay vào đó, nó là một kỹ thuật "logic flaw" tinh vi, xâu chuỗi năm thành phần hợp pháp của Windows lại với nhau để tạo ra kết quả không mong muốn. Năm thành phần này bao gồm: Windows Defender, Volume Shadow Copy Service (VSS), Cloud Files API, opportunistic locks và giao diện RPC nội bộ của Defender.

Một hạn chế thực tế của khai thác này là nó cần một bản cập nhật định nghĩa Defender đang chờ xử lý tại thời điểm tấn công để kích hoạt chuỗi sự kiện.

Quy trình tấn công diễn ra như sau:

Khi Windows Defender thực hiện cập nhật định nghĩa virus, một phần của quy trình này liên quan đến việc tạo một bản sao Shadow Copy tạm thời (cơ chế snapshot mà Windows dùng cho sao lưu và khôi phục). Bản sao này chứa các tệp thường bị khóa hoàn toàn trong quá trình hoạt động bình thường, bao gồm cơ sở dữ liệu SAM - nơi lưu trữ băm mật khẩu cho mọi tài khoản cục bộ.

BlueHammer đăng ký mình dưới dạng một nhà cung cấp đồng bộ hóa đám mây (Cloud Files sync provider), tương tự như cách OneDrive hay Dropbox đồng bộ tệp. Khi Defender chạm vào một tệp cụ thể trong thư mục đó, khai thác sẽ nhận được một lệnh gọi lại (callback) và ngay lập tức đặt một "opportunistic lock" lên tệp đó. Defender bị treo, chờ đợi một phản hồi sẽ không bao giờ đến, trong khi bản sao Shadow Copy vừa tạo vẫn được gắn kết.

Minh họa bảo mật

Với Defender bị đóng băng, khai thác đọc trực tiếp các hive registry SAM, SYSTEM và SECURITY từ bản snapshot. Nó giải mã các băm mật khẩu NTLM được lưu trữ bằng cách sử dụng boot key lấy từ hive SYSTEM, thay đổi mật khẩu của một tài khoản quản trị cục bộ, đăng nhập bằng tài khoản đó, sao chép token bảo mật của quản trị lên cấp độ SYSTEM, tạo một dịch vụ Windows tạm thời và kích hoạt một cửa sổ lệnh chạy dưới quyền NT AUTHORITY\SYSTEM.

Để xóa dấu vết, nó đặt lại băm mật khẩu gốc. Mật khẩu tài khoản cục bộ trông hoàn toàn không thay đổi. Không có sự cố, không có cảnh báo, toàn bộ chuỗi chạy trong vòng chưa đầy một phút từ phiên người dùng bình thường.

Phản ứng của Microsoft và rủi ro thực tế

Hiện tại, Microsoft vẫn chưa phát hành bản vá lỗi hay công bố mã CVE cho vấn đề này. Phản ứng công khai duy nhất của Microsoft là một tuyên bố về việc hỗ trợ việc công bố lỗ hổng có phối hợp. Tuy nhiên, chính quy trình của Microsoft đã bị phá vỡ trong trường hợp này.

Cảnh báo bảo mật

Microsoft đã đẩy một bản cập nhật chữ ký Defender phát hiện tệp nhị phân gốc của BlueHammer là Exploit:Win32/DfndrPEBluHmr.BB. Tuy nhiên, chữ ký này không khắc phục lỗ hổng. Nó chỉ gắn cờ mẫu đã biên dịch từ mã nguồn đã xuất bản. Chỉ cần biên dịch lại mã đó với một thay đổi nhỏ, Defender sẽ không phát hiện ra nó. Kỹ thuật này, chạy hoàn toàn thông qua các thành phần Windows bình thường, vẫn hoàn toàn không bị phát hiện.

Will Dormann, chuyên gia phân tích lỗ hổng chính tại Tharros, đã kiểm tra khai thác và xác nhận nó hoạt động đủ tốt để trở thành một mối đe dọa thực sự. Đội nghiên cứu Howler Cell tại Cyderes cũng đã sửa lỗi trong PoC gốc và chạy khai thác đầy đủ chống lại Windows 10 và 11 đã được vá. Nó hoạt động trơn tru.

Biện pháp phòng ngừa cho quản trị viên

Cho đến khi Microsoft phát hành bản vá khắc phục gốc rễ, các quản trị viên hệ thống cần giám sát chặt chẽ các dấu hiệu sau:

- Giám sát liệt kê VSS: Các cuộc gọi đến

NtQueryDirectoryObjectnhắm vào các đối tượngHarddiskVolumeShadowCopytừ bất kỳ quy trình nào nằm ngoài công cụ sao lưu hoặc hệ thống là một cờ đỏ. - Đăng ký Cloud Files: Việc gọi

CfRegisterSyncRoottừ bất kỳ thứ gì khác ngoài OneDrive, Dropbox hoặc Box đáng được kiểm tra ngay lập tức. - Tạo dịch vụ: Cảnh báo khi các quy trình có quyền thấp tạo dịch vụ Windows hoặc lấy token cấp độ SYSTEM.

- Thay đổi mật khẩu: Theo dõi các thay đổi mật khẩu liên tiếp trên tài khoản quản trị cục bộ. BlueHammer đặt lại mật khẩu, sử dụng nó, sau đó đặt lại lại. ID sự kiện bảo mật 4723 và 4724 kích hoạt hai lần liên tiếp trên cùng một tài khoản là dấu hiệu rõ ràng.

Việc giữ quyền hạn chặt chẽ cũng rất quan trọng, vì BlueHammer cần một phiên cục bộ để chạy, do đó mọi quyền hạn mà người dùng tiêu chuẩn không thực sự cần đều là bề mặt tấn công có thể được loại bỏ.

Bài viết liên quan

Công nghệ

CEO Palantir: 10% thế giới "ghét chúng tôi một cách chuyên nghiệp"

05 tháng 5, 2026

Phần mềm

Chính phủ Mỹ yêu cầu Instructure giải trình về sự cố tấn công mạng và lộ dữ liệu Canvas

13 tháng 5, 2026

Phần mềm

Google tung ra Antigravity 2.0: Ứng dụng lập trình thế hệ mới với công cụ CLI và gói đăng ký AI Ultra

19 tháng 5, 2026