Microsoft đối mặt với lo ngại bảo mật mới đối với tính năng Windows Recall

Tính năng Recall của Microsoft, vốn từng bị chỉ trích dữ dội vì vấn đề quyền riêng tư, lại một lần nữa vấp phải rào cản bảo mật. Một chuyên gia an ninh mạng đã công bố công cụ mới có thể khai thác dữ liệu từ Recall, bất chấp những nỗ lực thiết kế lại an toàn hơn của "gã khổng lồ" phần mềm.

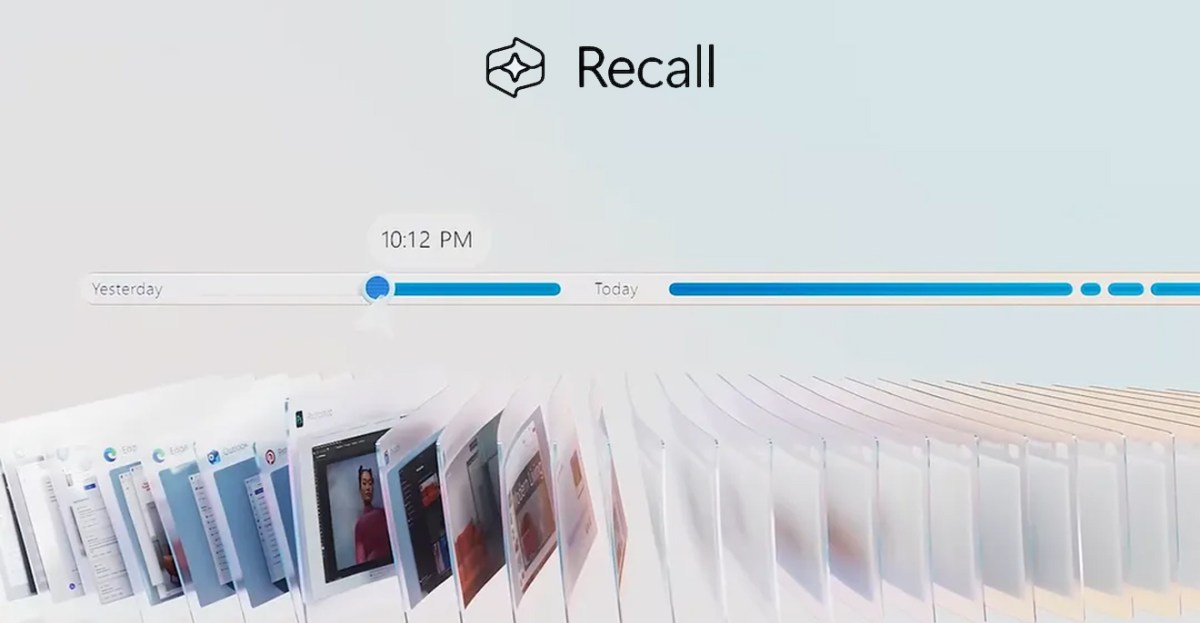

Khi Microsoft cố gắng ra mắt Recall, một tính năng AI trên Windows chụp ảnh màn hình hầu hết mọi hoạt động trên PC của bạn, nó bị gán mác là "thảm họa" về an ninh mạng và "cơn ác mộng" về quyền riêng tư. Sau sự phản đối dữ dội và việc trì hoãn một năm để thiết kế lại cũng như tăng cường bảo mật cho Recall, tính năng này một lần nữa lại đối mặt với những lo ngại về an ninh và quyền riêng tư.

Chuyên gia an ninh mạng Alexander Hagenah đã tạo ra TotalRecall Reloaded, một công cụ có khả năng trích xuất và hiển thị dữ liệu từ Recall. Đây là phiên bản cập nhật của công cụ TotalRecall trước đó, từng được dùng để chứng minh tất cả các điểm yếu trong tính năng Recall gốc trước khi Microsoft thiết kế lại.

Giao diện tính năng Windows Recall

Giao diện tính năng Windows Recall

Thiết kế lại của Microsoft và lỗ hổng mới

Việc thiết kế lại của Microsoft tập trung vào việc tạo ra một "kho" an toàn (secure vault) cho dữ liệu Recall, sử dụng xác thực Windows Hello và một môi trường an toàn thông qua Virtualization-based Security Enclave. Recall yêu cầu người dùng xác thực bằng khuôn mặt hoặc vân tay để truy cập dữ liệu và cho phép ghi lại các ảnh chụp. Trong một bài đăng trên blog tháng 9 năm 2024, Microsoft khẳng định: "Điều này hạn chế các nỗ lực của phần mềm độc hại tiềm ẩn cố gắng 'đi cùng' với xác thực của người dùng để đánh cắp dữ liệu."

Tuy nhiên, Hagenah cho biết: "Nghiên cứu của tôi cho thấy kho là có thật, nhưng ranh giới tin cậy kết thúc quá sớm." TotalRecall Reloaded chính là thứ khiến phần mềm độc hại tiềm ẩn đó 'đi cùng' người dùng.

Công cụ TotalRecall Reloaded có thể chạy âm thầm trong nền và kích hoạt dòng thời gian (timeline) của Recall để ép buộc người dùng xác thực thông qua lời nhắc của Windows Hello. Sau khi xác thực hoàn tất, TotalRecall Reloaded có thể trích xuất mọi thứ mà Windows Recall từng ghi lại. Hagenah nhận định: "Đó chính xác là kịch bản mà kiến trúc của Microsoft lẽ ra phải ngăn chặn."

Microsoft phản bác và thực tế về bảo mật

Recall lưu trữ nhiều thứ hơn là chỉ ảnh chụp màn hình, bao gồm lịch sử văn bản xuất hiện trên màn hình, tin nhắn, email, tài liệu, lịch sử duyệt web và nhiều hơn nữa. Những thay đổi bảo mật của Microsoft đối với Recall được đưa ra vài tháng sau khi CEO Satya Nadella nói với nhân viên rằng: "Nếu bạn phải đánh đổi giữa bảo mật và một ưu tiên khác, câu trả lời là rõ ràng: Hãy chọn bảo mật."

Màn hình đăng nhập Windows Hello

Màn hình đăng nhập Windows Hello

Hagenah đã tiết lộ có trách nhiệm các phát hiện của mình cho Microsoft vào tháng trước, nhưng công ty đã đóng báo cáo và cho rằng không có lỗ hổng nào tồn tại. David Weston, Phó chủ tịch Kiến trúc, Bảo mật và An toàn của Microsoft, tuyên bố với The Verge: "Chúng tôi trân trọng Alexander Hagenah vì đã xác định và báo cáo có trách nhiệm vấn đề này. Sau điều tra kỹ lưỡng, chúng tôi xác định rằng các mẫu truy cập được chứng minh nhất quán với các biện pháp bảo vệ và kiểm soát hiện có, và không đại diện cho việc vượt qua ranh giới bảo mật hoặc truy cập trái phép vào dữ liệu."

Tuy nhiên, Hagenah tranh luận về các biện pháp bảo vệ thời gian chờ (timeout) của Microsoft. Ông nói với The Verge: "Tôi có thể thăm dò lại dữ liệu, và những gì tôi đang làm trong công cụ của mình là để vượt qua nó. Và thời gian chờ đã được vá bỏ. Vấn đề lớn nhất của tôi vẫn là họ nói trong thông báo chính thức rằng enclave ngăn chặn 'phần mềm độc hại tiềm ẩn đi cùng', điều mà rõ ràng nó không làm được."

Đánh giá từ chuyên gia

TotalRecall Reloaded cũng có thể trích xuất ảnh chụp màn hình Recall được lưu trong bộ nhớ đệm mới nhất mà không cần xác thực Windows Hello, hoặc xóa hoàn toàn toàn bộ lịch sử ghi lại. Tuy nhiên, loại phần mềm độc hại mà Hagenah mô tả hoàn toàn có thể nằm ẩn trong nền trên PC và chụp ảnh màn hình theo cách riêng, dù có hay không có Windows Recall.

Microsoft không cho rằng đây là một lỗ hổng vì đây đơn giản là cách Windows hoạt động. Các quy trình chế độ người dùng thông thường có khả năng chèn mã vào chính chúng như một hành vi bình thường và thường hợp pháp trong Windows, nhưng sự linh hoạt này cũng tạo ra cơ hội bị lạm dụng.

Một phần mềm độc hại đánh cắp thông tin tương tự có thể ẩn mình để trích xuất dữ liệu 1Password hoặc lịch sử duyệt web của bạn nếu nó không bị phát hiện bởi các công cụ bảo mật Windows khác. Mối lo ngại lớn hơn là Recall lưu trữ nhiều dữ liệu nhạy cảm hơn nhiều so với chỉ mật khẩu hoặc lịch sử duyệt web, đi ngược lại với lời hứa ban đầu của Microsoft rằng Recall sẽ bảo vệ chống lại phần mềm độc hại chạy trong nền.

Mặc dù có những lo ngại này, Microsoft đã làm đúng nhiều điều trong việc thiết kế lại Recall. "VBS enclave rất vững chắc," Hagenah nói. "Mô hình xác thực không trạng thái và không có điều kiện tranh (thousands of probes, zero bypasses)." Hagenah chỉ nghĩ rằng Microsoft có thể, và nên, đi thêm một bước nữa để đạt được mục tiêu thiết kế bảo mật cho Recall.

"Vấn đề cơ bản không phải là mã hóa, enclave, xác thực hay PPL. Đó là việc gửi nội dung đã giải mã đến một quy trình không được bảo vệ để hiển thị. Cánh cửa hầm bằng titan. Nhưng bức tường bên cạnh lại bằng thạch cao."

Bài viết liên quan

Phần mềm

Anthropic ra mắt Claude Opus 4.7: Nâng cấp mạnh mẽ cho lập trình nhưng vẫn thua Mythos Preview

16 tháng 4, 2026

Công nghệ

Qwen3.6-35B-A3B: Quyền năng Lập trình Agentic, Nay Đã Mở Cửa Cho Tất Cả

16 tháng 4, 2026

Công nghệ

Spotify thắng kiện 322 triệu USD từ nhóm pirate Anna's Archive nhưng đối mặt với bài toán thu hồi

16 tháng 4, 2026