Mikko Hyppönen: Từ chiến binh chống phần mềm độc hại đến người chặn đứng 'kẻ sát thủ' trên không

Mikko Hyppönen, một trong những gương mặt uy tín nhất của ngành an ninh mạng, đã dành hơn 35 năm để chiến đấu với virus và mã độc. Giờ đây, ông đang chuyển hướng sang một mặt trận mới đầy thách thức: phát triển hệ thống phòng thủ chống lại các máy bay không người lái (drone) quân sự.

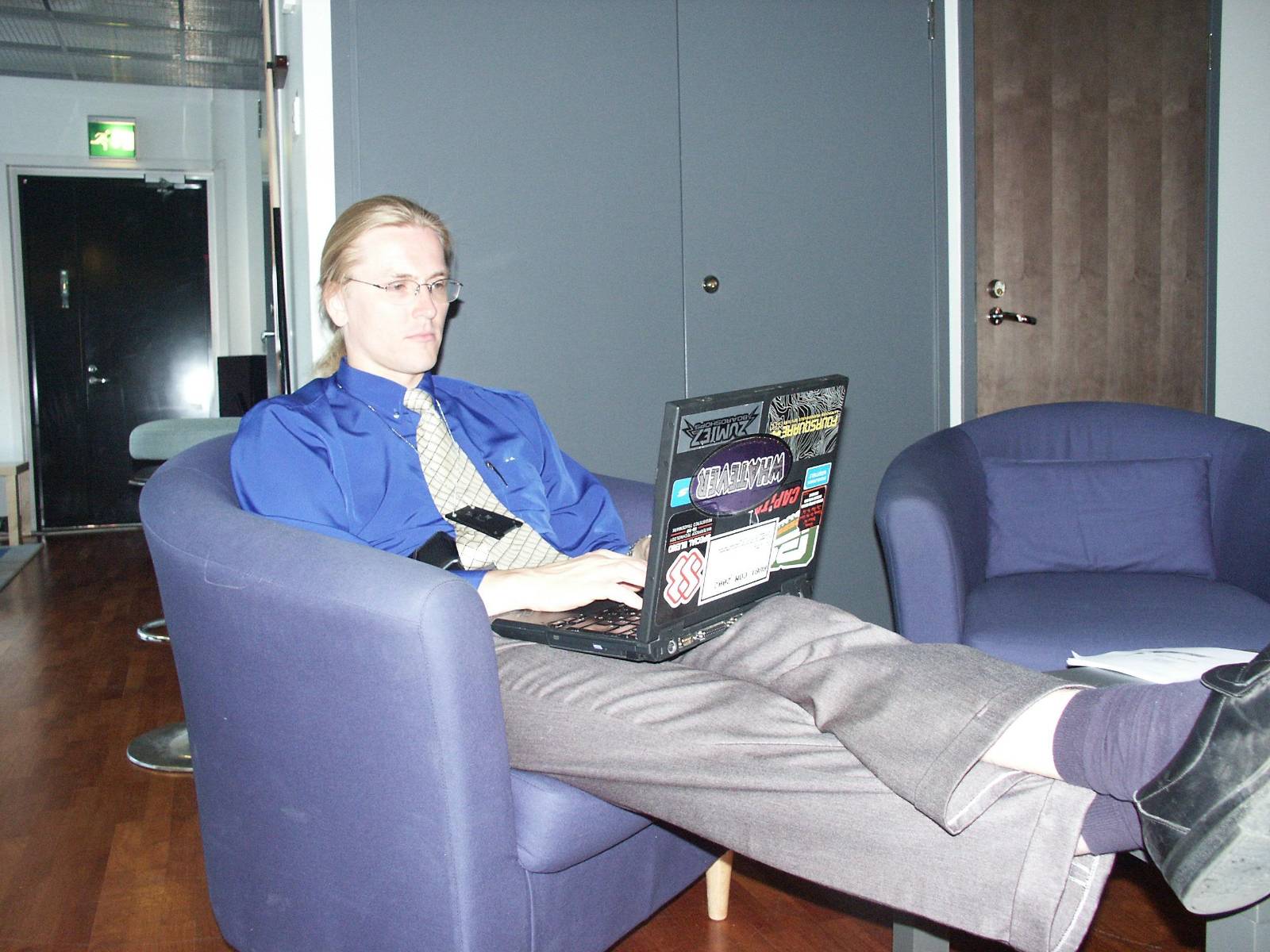

Mikko Hyppönen đang sải bước qua lại trên sân khấu với mái tóc đuôi ngựa vàng sẫm đặc trưng và bộ vest màu xanh ngọc bích vô cùng chỉn chu. Với tư cách là một diễn giả dày dạn kinh nghiệm, ông đang cố gắng trình bày một quan điểm quan trọng trước một hội trường đầy ắp các hacker và nhà nghiên cứu bảo mật tại một trong những cuộc họp mặt thường niên toàn cầu của ngành.

"Tôi thường gọi đây là 'Trò chơi Tetris trong an ninh mạng'", ông nói với khán giả với vẻ mặt nghiêm túc, liệt kê các quy tắc của trò chơi điện tử cổ điển này. Khi bạn hoàn thành một toàn bộ một hàng các viên gạch, hàng đó sẽ biến mất, khiến các viên gạch còn lại rơi xuống thành một hàng mới.

"Vì vậy, những thành công của bạn sẽ biến mất, trong khi những thất bại lại tích tụ dần", ông chia sẻ với khán giả trong bài phát biểu quan trọng tại Black Hat ở Las Vegas vào năm 2025. "Thách thức mà chúng ta – những người làm an ninh mạng – phải đối mặt là công việc của chúng ta vô hình... khi bạn hoàn thành công việc hoàn hảo, kết quả cuối cùng là chẳng có gì xảy ra cả."

Tuy nhiên, công việc của Hyppönen chắc chắn không hề vô hình. Là một trong những nhân vật hoạt động lâu năm nhất trong ngành an ninh mạng, ông đã dành hơn 35 năm để chống lại phần mềm độc hại (malware). Khi ông bắt đầu vào cuối những năm 1980, thuật ngữ "malware" vẫn còn xa lạ với đời sống thường ngày; thay vào đó, mọi người gọi chúng là "virus" máy tính hoặc "trojans". Khi đó, Internet vẫn là thứ mà ít người có thể tiếp cận, và một số virus lây nhiễm vào máy thông qua đĩa mềm.

Kể từ đó, Hyppönen ước tính ông đã phân tích hàng nghìn loại malware khác nhau. Và nhờ những bài phát biểu thường xuyên tại các hội nghị trên khắp thế giới, ông đã trở thành một trong những gương mặt dễ nhận biết nhất và là tiếng nói được tôn trọng nhất trong cộng đồng an ninh mạng.

Trong khi Hyppönen đã dành phần lớn cuộc đời mình để ngăn chặn malware xâm nhập vào những nơi không thuộc về nó, giờ đây ông vẫn đang làm công việc tương tự, nhưng với một cách tiếp cận hơi khác: Thách thức mới của ông là bảo vệ con người trước những chiếc máy bay không người lái (drone).

Hyppönen, người Phần Lan, cho biết trong một cuộc phỏng vấn gần đây rằng ông sống cách biên giới Phần Lan - Nga khoảng hai giờ đồng hồ. Một Nga ngày càng hiếu chiến và cuộc xâm lược quy mô lớn của họ vào Ukraine vào năm 2022, nơi phần lớn thương vong được cho là đến từ các cuộc tấn công trên không không người lái, đã khiến Hyppönen tin rằng ông có thể tạo ra tác động mới bằng cách chống lại drone.

Mikko Hyppönen trên sân khấu

Mikko Hyppönen trên sân khấu

Đối với Hyppönen, đây cũng là vấn đề thừa nhận rằng mặc dù vẫn còn những vấn đề lâu dài cần giải quyết trong thế giới an ninh mạng – malware sẽ không biến mất đâu và có rất nhiều vấn đề mới ở phía trước – nhưng ngành này đã đạt được những bước tiến khổng lồ trong hai thập kỷ qua. Một chiếc iPhone, Hyppönen lấy làm ví dụ, là một thiết bị cực kỳ an toàn. Mặt khác, các khía cạnh an ninh mạng của chiến tranh bằng drone vẫn là một vùng đất chưa được khám phá.

Từ virus và sâu máy tính đến malware và spyware...

Hyppönen bước vào thế giới an ninh mạng từ khá sớm bằng cách hack các trò chơi điện tử vào những năm 1980. Niềm đam mê an ninh mạng của ông đến từ việc kỹ thuật ngược phần mềm để tìm cách xóa bỏ các biện pháp bảo vệ chống sao chép từ máy tính cá nhân Commodore 64. Ông học lập trình bằng cách phát triển các trò chơi phiêu lưu và rèn giũa kỹ năng kỹ thuật ngược của mình bằng cách phân tích malware tại công việc đầu tiên tại công ty Data Fellows của Phần Lan, sau này trở thành hãng sản xuất phần mềm chống virus nổi tiếng F-Secure.

Kể từ đó, Hyppönen luôn ở tuyến đầu trong cuộc chiến chống lại malware, làm chứng cho sự tiến hóa của nó.

Trong những năm đầu, những người viết virus thường phát triển mã độc của họ hoàn toàn xuất từ đam mê và sự tò mò để xem code có thể làm được những gì. Mặc dù đã tồn tại một số hoạt động gián điệp mạng, nhưng các hacker chưa tìm ra cách kiếm tiền từ việc hack theo tiêu chuẩn ngày nay như các cuộc tấn công bằng mã độc tống tiền (ransomware). Khi đó chưa có tiền điện tử để thuận tiện cho việc tống tiền, cũng không có thị trường chợ đen cho dữ liệu bị đánh cắp.

Ví dụ, Form.A là một trong những virus phổ biến nhất vào đầu những năm 1990, lây nhiễm máy tính qua đĩa mềm. Một phiên bản của virus này không phá hủy bất cứ thứ gì – đôi khi nó chỉ hiển thị một thông báo trên màn hình của người dùng và thế là xong. Nhưng virus đó đã di chuyển khắp thế giới, bao gồm cả các trạm nghiên cứu ở Nam Cực, Hyppönen kể lại.

Hyppönen kể lại vụ notorious ILOVEYOU vào năm 2000, mà ông và các đồng nghiệp là những người đầu tiên phát hiện ra. ILOVEYOU là loại sâu (worm) có khả năng tự lan truyền, nghĩa là nó tự động lan từ máy tính này sang máy tính khác. Nó đến qua email dưới dạng tệp văn bản, được cho là một "thư tình". Nếu nạn nhân mở nó, nó sẽ ghi đè và làm hỏng một số tệp trên máy tính của họ, sau đó tự gửi cho tất cả các liên hệ của họ.

Virus đó đã nhiễm hơn 10 triệu máy tính Windows trên toàn thế giới.

Malware đã thay đổi chóng mặt kể từ đó. Hầu như không còn ai phát triển malware như một sở thích nữa, và việc tạo ra phần mềm độc hại tự sao chép gần như là một sự đảm bảo rằng nó sẽ bị các chuyên gia an ninh mạng phát hiện và vô hiệu hóa nhanh chóng, đồng thời có thể bắt được tác giả của nó.

Không ai còn làm việc đó vì tình yêu của trò chơi nữa, theo Hyppönen nói. "Kỷ nguyên của virus đã chắc chắn lùi lại sau chúng ta rồi", ông nói.

Hiện nay, hiếm khi chúng ta thấy những loại sâu tự lan trỗi dậy – với một vài ngoại lệ hiếm hoi, chẳng hạn như cuộc tấn công ransomware tàn phá WannaCry của Triều Tiên vào năm 2017; và chiến dịch tấn công quy mô lớn NotPetya do Nga tung ra sau đó cùng năm, đã tê liệt phần lớn Internet và lưới điện của Ukraine. Ngày nay, malware gần như độc quyền được sử dụng bởi tội phạm mạng, điệp viên và các nhà sản xuất phần mềm gián điệp thuê mướn, những người phát triển các công cụ khai thác lỗ hổng cho các hoạt động hack và gián điệp được chính phủ hậu thuẫn. Những nhóm này thường hoạt động trong bóng tối, và muốn giữ kín công cụ của mình để tiếp tục hoạt động và tránh bị các chuyên gia bảo mật hoặc thực thi pháp luật phát hiện.

Sự khác biệt khác ngày nay là ngành công nghiệp an ninh mạng được ước tính trị giá 250 tỷ USD. Ngành này đã chuyên nghiệp hóa, một phần là sự cần thiết, để chống lại sự gia tăng các cuộc tấn công malware. Những người bảo vệ đã chuyển từ việc tặng miễn phí phần mềm của họ sang biến nó thành dịch vụ hoặc sản phẩm có phí, Hyppönen cho biết.

Máy tính và các phát minh mới hơn như điện thoại thông minh, bắt đầu bùng nổ vào đầu những năm 2000, đã trở nên khó bị hack hơn nhiều. Nếu các công cụ để hack một chiếc iPhone hoặc trình duyệt Chrome có giá sáu con số hoặc thậm chí vài triệu đô la, Hyppönen lập luận, điều này khiến việc khai thác lỗ hổng trở nên đắt đỏ đến mức chỉ những bên có nguồn lực lớn như chính phủ mới có thể sử dụng, thay vì tội phạm mạng động cơ tài chính. Đó là một chiến thắng lớn cho người tiêu dùng, và đối với ngành an ninh mạng, đó là một công việc được hoàn thành tốt.

Mikko Hyppönen chia sẻ về sự nghiệp

Mikko Hyppönen chia sẻ về sự nghiệp

Từ chống lại gián điệp và tội phạm... đến đối phó với drone

Vào giữa năm 2025, Hyppönen chuyển hướng từ an ninh mạng sang một loại công việc phòng thủ khác. Ông trở thành Giám đốc Nghiên cứu tại Sensofusion, một công ty có trụ sở tại Helsinki phát triển hệ thống chống drone cho các cơ quan thực thi pháp luật và quân đội.

Hyppönen cho biết ông được truyền cảm hứng để bước vào một ngành công nghiệp mới mởi này vì những gì ông thấy đang diễn ra ở Ukraine, một cuộc chiến được định nghĩa bởi drone. Với tư cách là một công dân Phần Lan, người phục vụ trong lực lượng dự bị quân đội ("Tôi không thể nói cho bạn tôi làm gì, nhưng tôi có thể nói rằng họ không trao cho tôi một khẩu súng vì tôi nguy hiểm hơn nhiều với một chiếc bàn phím", ông nói đùa), và có hai ông nội đã chiến đấu chống lại người Nga, Hyppönen nhận thức rõ sự hiện diện của kẻ thù ngay bên ngoài biên giới đất nước mình.

"Tình hình rất, rất quan trọng đối với tôi", ông nói. "Việc làm việc để chống lại drone có ý nghĩa hơn, không chỉ là những drone chúng ta thấy hôm nay, mà còn là drone của ngày mai", ông nói. "Chúng ta đang ở phía bên cạnh của con người chống lại máy móc, nghe có vẻ hơi giống khoa học viễn tưởng, nhưng đó chính xác là những gì chúng ta làm".

Ngành công nghiệp an ninh mạng và drone có vẻ ở hai thái cực khác nhau, nhưng có những điểm tương đồng rõ ràng giữa việc chống lại malware và chống lại drone, theo Hyppönen. Để chống lại malware, các công ty an ninh mạng đã đưa ra các cơ chế, được gọi là chữ ký số (signatures), để xác định cái gì là malware và cái gì không, sau đó phát hiện và chặn nó. Trong trường hợp của drone, Hyppönen giải thích, các biện pháp phòng thủ liên quan đến việc xây dựng các hệ thống có thể định vị và gây nhiễu sóng radio của drone, bằng cách nhận biết các tần số đang được sử dụng để điều khiển các phương tiện tự hành này.

Hyppönen giải thích rằng có thể xác định và phát hiện drone bằng cách ghi lại tần số radio của chúng, được gọi là các mẫu IQ.

"Chúng tôi phát hiện giao thức từ đó và xây dựng các chữ ký số để phát hiện các drone chưa biết", ông nói.

Ông cũng giải thích rằng nếu bạn phát hiện được giao thức và tần số được sử dụng để điều khiển drone, bạn cũng có thể cố gắng tiến hành các cuộc tấn công mạng vào nó. Bạn có thể khiến hệ thống của drone bị lỗi và làm rơi drone xuống mặt đất. "Vì vậy, theo nhiều cách, các cuộc tấn công cấp độ giao thức này dễ dàng hơn nhiều trong thế giới drone vì bước đầu tiên cũng là bước cuối cùng", Hyppönen nói. "Nếu bạn tìm thấy lỗ hổng, bạn xong việc rồi."

Chiến lược trong cuộc chiến chống malware và chống drone không phải là điều duy nhất không thay đổi trong cuộc đời ông. Trò chơi mèo đuổi chuột trong việc học cách ngăn chặn một mối đe dọa, sau đó kẻ thù học hỏi từ đó và tìm ra các cách mới để lách qua hệ thống phòng thủ, và tiếp tục như thế, cũng giống hệt nhau trong thế giới drone. Và rồi, đến danh tính của kẻ thù.

"Tôi đã dành một phần lớn sự nghiệp của mình để chống lại các cuộc tấn công malware của Nga", ông nói. "Giờ đây tôi đang chống lại các cuộc tấn công drone của Nga."

Bài viết liên quan

Phần mềm

Anthropic ra mắt Claude Opus 4.7: Nâng cấp mạnh mẽ cho lập trình nhưng vẫn thua Mythos Preview

16 tháng 4, 2026

Công nghệ

Spotify thắng kiện 322 triệu USD từ nhóm pirate Anna's Archive nhưng đối mặt với bài toán thu hồi

16 tháng 4, 2026

AI & Machine Learning

Câu chuyện về người đàn ông Philippines xây dựng "AI bất tử" bằng cách khai thác miễn phí 11 nền tảng công nghệ

18 tháng 4, 2026