Tự động hóa Cửa kiểm soát chất lượng (Quality Gates) bằng GitHub Actions và Jenkins

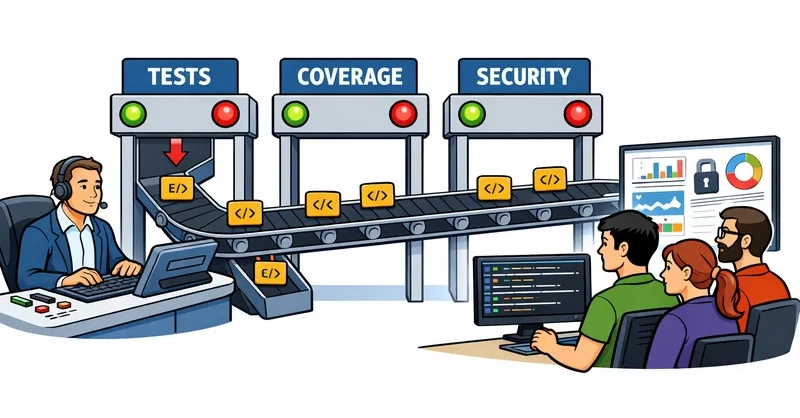

Việc triển khai các "cửa kiểm soát chất lượng" tự động giúp chuyển đổi các quyết định phát hành chủ quan thành kết quả rõ ràng và có thể kiểm tra. Bài viết này cung cấp hướng dẫn chi tiết về cách thiết lập các tiêu chí đo lường, cài đặt GitHub Actions và Jenkins, cũng như các chiến lược giám sát để ngăn chặn lỗi trước khi sản xuất.

Tự động hóa Cửa kiểm soát chất lượng (Quality Gates) bằng GitHub Actions và Jenkins

Việc triển khai các "cửa kiểm soát chất lượng" tự động giúp chuyển đổi các quyết định phát hành chủ quan thành kết quả rõ ràng và có thể kiểm tra. Bài viết này cung cấp hướng dẫn chi tiết về cách thiết lập các tiêu chí đo lường, cài đặt GitHub Actions và Jenkins, cũng như các chiến lược giám sát để ngăn chặn lỗi trước khi sản xuất.

Trong quy trình CI/CD (Tích hợp và Phân phối liên tục), việc thiết lập các "cửa" (gates) kiểm soát chất lượng là yếu tố sống còn. Chúng giúp đảm bảo rằng mã nguồn chỉ được đưa vào sản xuất khi vượt qua các tiêu chuẩn cụ thể về bảo mật, độ bao phủ kiểm thử và cấu trúc code. Khi các cổng này được định nghĩa chính xác, chúng bảo vệ người dùng mà không làm nghẽn quá trình phát triển.

Chọn công cụ và xác định tiêu chí đo lường

Chỉ những cổng chất lượng có thể đo lường và tự động hóa mới được chấp nhận. Bạn cần định nghĩa các cổng như các "mắc cài" (tripwires) với: một chỉ số (metric), một toán tử so sánh và một hành động khi thất bại. Việc sử dụng cùng một ngôn ngữ trong chính sách, mã pipeline và tài liệu hướng dẫn sẽ đảm bảo kết quả của cổng chất lượng không gây tranh cãi.

Một cổng chất lượng hiệu quả cần phải:

- Khách quan: Là số hoặc boolean (ví dụ: độ bao phủ >= 80%, không có lỗ hổng nghiêm trọng).

- Hành động được: Kết quả phải chỉ ra nơi để kiểm tra (như nhật ký lỗi kiểm thử, ID lỗ hổng, hiệu ứng chênh lệch độ bao phủ).

- Định tính và nhanh chóng: Ưu tiên các kiểm tra hoàn thành trong pipeline PR (dưới 5-10 phút) để nhận phản hồi nhanh từ nhà phát triển.

- Tính biệt lập (Differential): Đo lường mã mới thay vì tổng số để tránh chặn các vấn đề thừa kế (legacy debt).

Dưới đây là ví dụ về phân loại các cổng chất lượng:

| Chỉ số (Metric) | Loại cổng | Ngưỡng (Threshold) | Hành động khi thất bại |

|---|---|---|---|

| Kiểm thử đơn vị (Unit tests) | Chặn (Blocker) | Tất cả kiểm thử đều pass | Thất bại PR, thất bại job |

| Bảo mật (Critical) | Chặn (Blocker) | 0 lỗ hổng nghiêm trọng | Thất bại PR, thông báo cho chủ bảo mật |

| Độ bao phủ (Mã mới) | Chặn (Blocker) | >= 80% trên mã mới | Thất bại PR; chú thích các tệp đã thay đổi |

| Mùi code / Trùng lặp | Tư vấn (Advisory) | Trùng lặp mới <= 3% | Đánh dấu PR với ghi chú review |

Triển khai với GitHub Actions CI

Một cấu hình GitHub Actions mạnh mẽ và bảo trì được sẽ tách biệt các vấn đề: các kiểm tra nhanh chạy song song, sau đó một job "cổng" (gate) đọc kết quả của chúng và quyết định pass/fail. Bạn nên sử dụng needs để làm rõ quyết định trong đồ thị workflow và sử dụng Branch Protection để buộc các job phải xanh trước khi phép merge.

Mô hình hoạt động:

- Chạy

unit-tests,lintersvàbuildsong song. - Chạy

coveragevà tải báo cáo (hoặc gửi phần trăm) làm output của job. - Chạy

security-scan(Snyk/Trivy) và tóm tắt kết quả. - Job

gatecóneeds: [unit-tests, coverage, security-scan]và kiểm traneeds.<job>.resultvàneeds.<job>.outputs.*để quyết định fail hoặc pass.

Ví dụ cấu hình YAML cơ bản:

name: PR CI with gates

on: [pull_request]

jobs:

unit-tests:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- name: Run unit tests

id: test

run: |

pytest -q

echo "tests_passed=true" >> $GITHUB_OUTPUT

outputs:

tests_passed: ${{ steps.test.outputs.tests_passed }}

gate:

needs: [unit-tests]

runs-on: ubuntu-latest

steps:

- name: Gate evaluation

run: |

if [[ "${{ needs.unit-tests.result }}" != "success" ]]; then

echo "Unit tests failed; gating."

exit 1

fi

echo "All gates passed."

Triển khai với Jenkins Pipeline

Khi cần sử dụng runner lâu dài, mạng đặc quyền hoặc kiểm soát chặt chẽ hơn, hãy triển khai cổng như các stage trong Jenkinsfile. Jenkins xuất sắc trong việc chờ đợi các phân tích bên ngoài (như SonarQube) và hủy bỏ pipeline ngay lập tức khi cổng chất lượng bị vi phạm.

Mô hình Pipeline Declarative cơ bản:

pipeline {

agent any

stages {

stage('Quality gate') {

steps {

timeout(time: 10, unit: 'MINUTES') {

waitForQualityGate(abortPipeline: true)

}

}

}

}

post {

failure {

slackSend(channel: '#ci-alerts', message: "Build failed: ${currentBuild.fullDisplayName}")

}

}

}

Lưu ý quan trọng: Bước waitForQualityGate sẽ tạm dừng cho đến khi SonarQube hoàn thành phân tích. Bạn có thể thiết lập abortPipeline: true để fail ngay lập tức nếu cổng SonarQube không đạt yêu cầu.

Giám sát, cảnh báo và độ khả dụng

Bạn không thể sửa những gì không đo lường được. Hãy thu thập các dữ liệu telemetry sau:

- Tỷ lệ pass của cổng: (Mỗi cổng, mỗi repo, mỗi tuần).

- Độ trễ của cổng: Thời gian từ khi mở PR đến kết quả.

- Tỷ lệ dương tính giả (False positive): Số lần thất bại không có vấn đề thực tế.

- Top kiểm tra thất bại: Suite kiểm thử nào, scanner nào đang gây rối.

Để thực hiện, bạn có thể đẩy metrics đơn giản từ GitHub Actions (dùng curl) hoặc sử dụng plugin Prometheus của Jenkins để đẩy dữ liệu về Grafana. Hãy thiết lập cảnh báo để phản ứng với sự gia tăng đột biến các thất bại cổng hoặc các phát hiện bảo mật nghiêm trọng.

Playbook triển khai: Checklist và kịch bản

Để triển khai một cổng chất lượng một cách nhất quán, hãy sử dụng playbook sau:

Trước khi triển khai:

- Xác định tài liệu chính sách cổng (metric, toán tử, ngưỡng, chủ sở hữu) và lưu trong repo (

.ci/gates.yml). - Chọn điểm thực thi: chạy ở PR CI hay CI định kỳ.

- Kiểm tra chứng thực / OIDC cho Actions và Jenkins.

Sau khi triển khai (Checklist):

- Commit

Jenkinsfilehoặc workflow file vào repo. - Cấu hình Branch Protection trong GitHub để làm cho các status check bắt buộc.

- Bắt đầu với các cổng mang tính chất thông tin (informational) trong một tuần để thu thập metrics, sau đó chuyển sang chặn (blocker) khi niềm tin của nhà phát triển đã được thiết lập.

Bằng cách áp dụng các mẫu này một cách có hệ thống, các đội ngũ DevOps có thể xây dựng một quy trình CI/CD an toàn, minh bạch và hiệu quả.

Bài viết liên quan

Công nghệ

CEO Palantir: 10% thế giới "ghét chúng tôi một cách chuyên nghiệp"

05 tháng 5, 2026

Phần mềm

Chính phủ Mỹ yêu cầu Instructure giải trình về sự cố tấn công mạng và lộ dữ liệu Canvas

13 tháng 5, 2026

Phần mềm

Google tung ra Antigravity 2.0: Ứng dụng lập trình thế hệ mới với công cụ CLI và gói đăng ký AI Ultra

19 tháng 5, 2026