Xu hướng lỗ hổng bảo mật nguồn mở năm 2025: CVE, cảnh báo và mã độc

GitHub báo cáo số lượng cảnh báo bảo mật được kiểm duyệt đạt mức thấp nhất trong 4 năm, nhưng số lượng mã độc lại tăng trưởng mạnh mẽ. Bài viết phân tích xu hướng lỗ hổng năm 2025, bao gồm sự thay đổi về phân loại CWE, chiến lược đánh giá rủi ro và cách cộng đồng đóng góp vào cơ sở dữ liệu bảo mật.

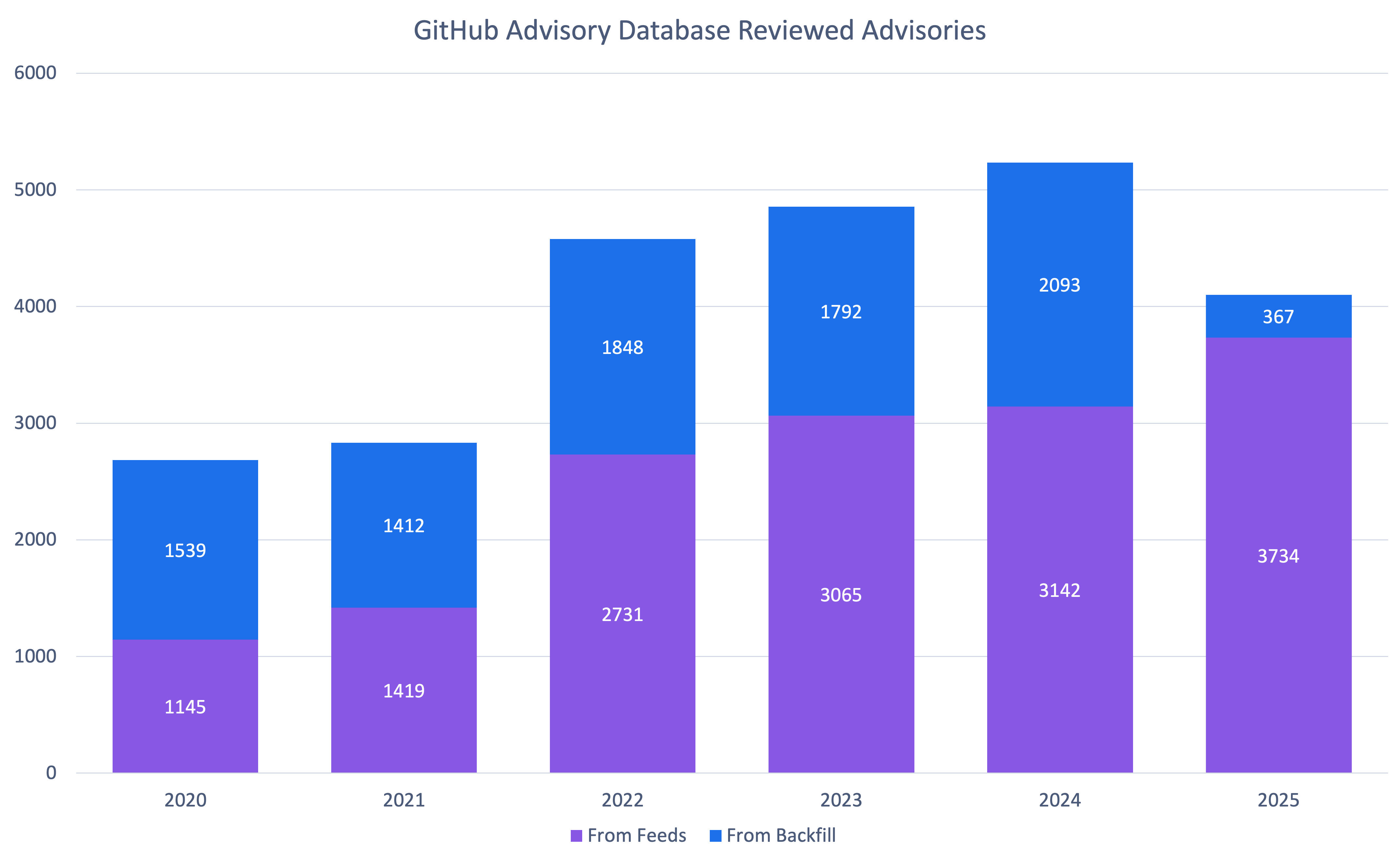

GitHub đã xuất bản 4.101 cảnh báo được kiểm duyệt vào năm 2025. Đây là con số thấp nhất kể từ năm 2021. Tuy nhiên, điều này không có nghĩa là mã nguồn được đóng gói an toàn hơn. Sự giảm này thực chất do GitHub kiểm duyệt ít các lỗ hổng cũ hơn nhiều. Nếu chỉ tính các lỗ hổng mới được báo cáo, GitHub đã kiểm duyệt 19% nhiều hơn so với cùng kỳ năm trước.

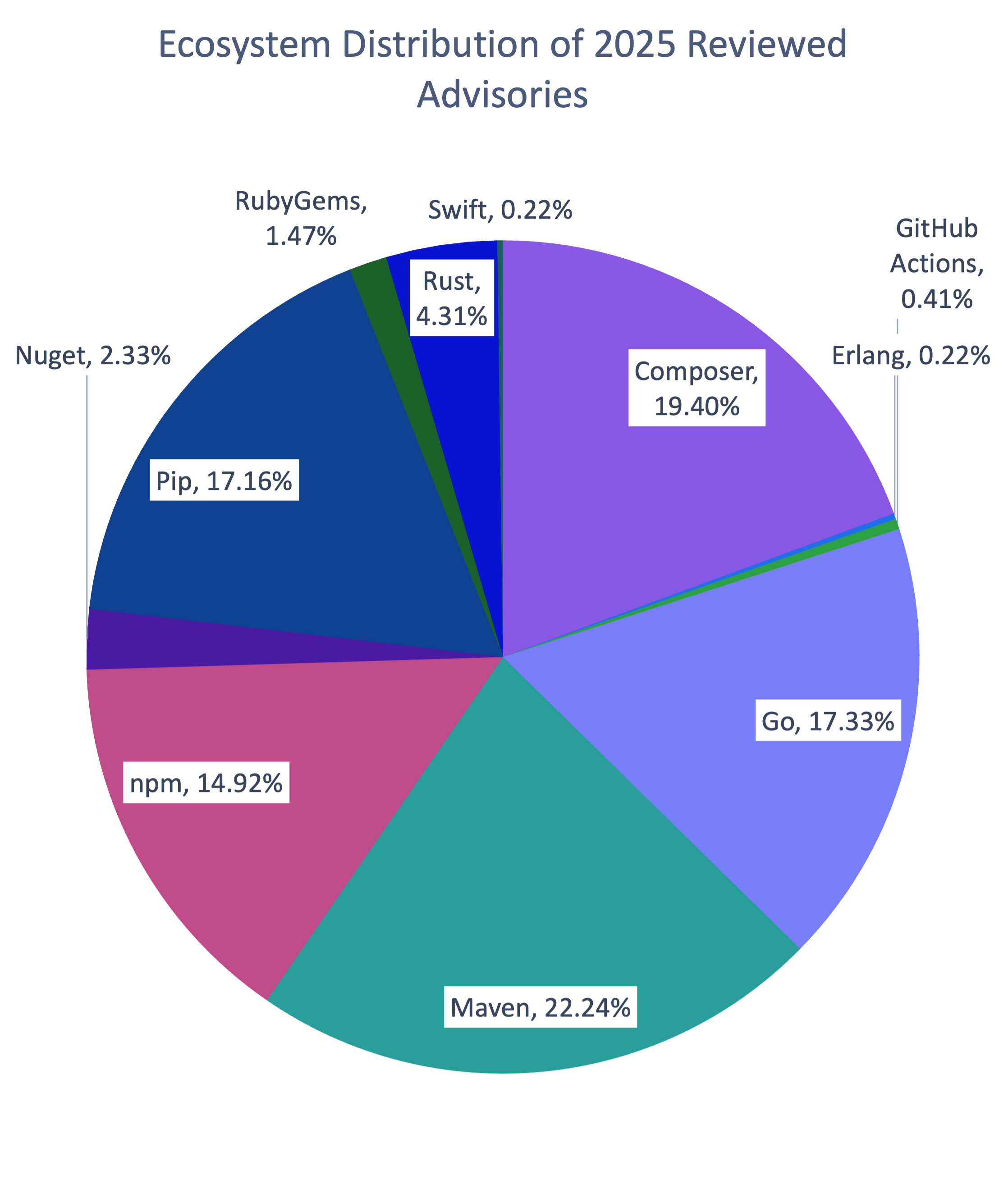

Phân phối hệ sinh thái 2025

Phân phối hệ sinh thái 2025

Phân tích cảnh báo và hệ sinh thái

Số lượng cảnh báo được kiểm duyệt giảm xuống không đồng nghĩa với việc số lượng lỗ hổng được báo cáo ít đi. Nguyên nhân là do GitHub đang chạy kiệt các lỗ hổng cũ chưa được kiểm duyệt trong Cơ sở dữ liệu Cảnh báo (Advisory Database). Đồng thời, số lượng lỗ hổng mới liên tục gia tăng.

Đáng chú ý, hệ sinh thái Go có sự biểu hiện vượt trội trong năm 2025, chiếm 6% nhiều hơn mức trung bình của toàn bộ cơ sở dữ liệu. Điều này phần lớn do các nỗ lực nội bộ nhằm tái kiểm tra các gói có thể bị bỏ sót trong quá khứ.

Các loại lỗ hổng phổ biến nhất năm 2025

Khi phân tích theo Common Weakness Enumeration (CWE), Cross-site scripting (CWE-79) vẫn là loại lỗ hổng phổ biến nhất. Tuy nhiên, có những thay đổi đáng kể trong các mảng quan trọng khác:

- Tốn tài nguyên (Resource exhaustion): Các lỗi liên quan đến CWE-400 và CWE-770 xuất hiện nhiều hơn thường lệ.

- Deserialization không an toàn (Unsafe deserialization): CWE-502 trở nên phổ biến.

- Server-side request forgery (SSRF): CWE-918 tăng trưởng đáng kể.

- CWE-863 (Sự ủy quyền không chính xác): Bước nhảy lớn do sự tái phân loại từ các CWE cấp cao hơn.

Một trong những cải tiến chất lượng lớn nhất là việc gắn thẻ CWE chính xác và nhất quán hơn. Số lượng cảnh báo không có bất kỳ CWE nào đã giảm 85% (từ 452 xuống còn 65). Thay vì chỉ liệt kê CWE-20, năm 2025 thường ghi chú CWE-20 kết hợp với các lỗi cụ thể khác, giúp dữ liệu dễ dàng phân loại và khắc phục hơn.

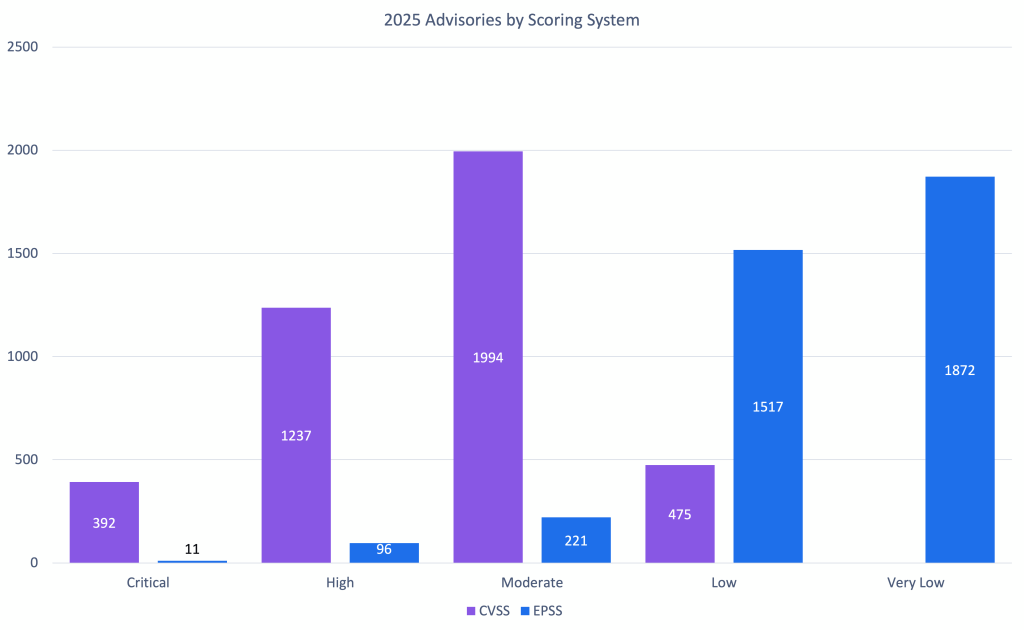

Hệ thống điểm số 2025

Hệ thống điểm số 2025

Chiến lược đánh giá rủi ro

Để giúp các nhà phát triển ưu tiên phản ứng, GitHub cung cấp hai hệ thống điểm số:

- CVSS: Đánh giá mức độ nghiêm trọng của tác động.

- EPSS: Dự đoán khả năng bị khai thác trong 30 ngày tới.

Khi kết hợp cả hai, nhà phát triển có thể bắt đầu quy trình đánh giá rủi ro hiệu quả hơn. Phần lớn các lỗ hổng có mức ảnh hưởng từ trung bình đến cao. Điểm số EPSS cho các lỗ hổng này phù hợp với thực tế là các nhà nghiên cứu ít khi báo cáo các lỗ hổng có mức độ thấp.

Bùng nổ mã độc trên npm

Năm 2025 là một năm lớn đối với các cảnh báo mã độc trên npm. Do các chiến dịch mã độc quy mô lớn như SHA1-Hulud, GitHub đã xuất bản 69% nhiều cảnh báo mã độc hơn so với năm 2024. Đây là số lượng cao nhất kể từ khi GitHub bắt đầu lưu trữ lịch sử mã độc từ năm 2022.

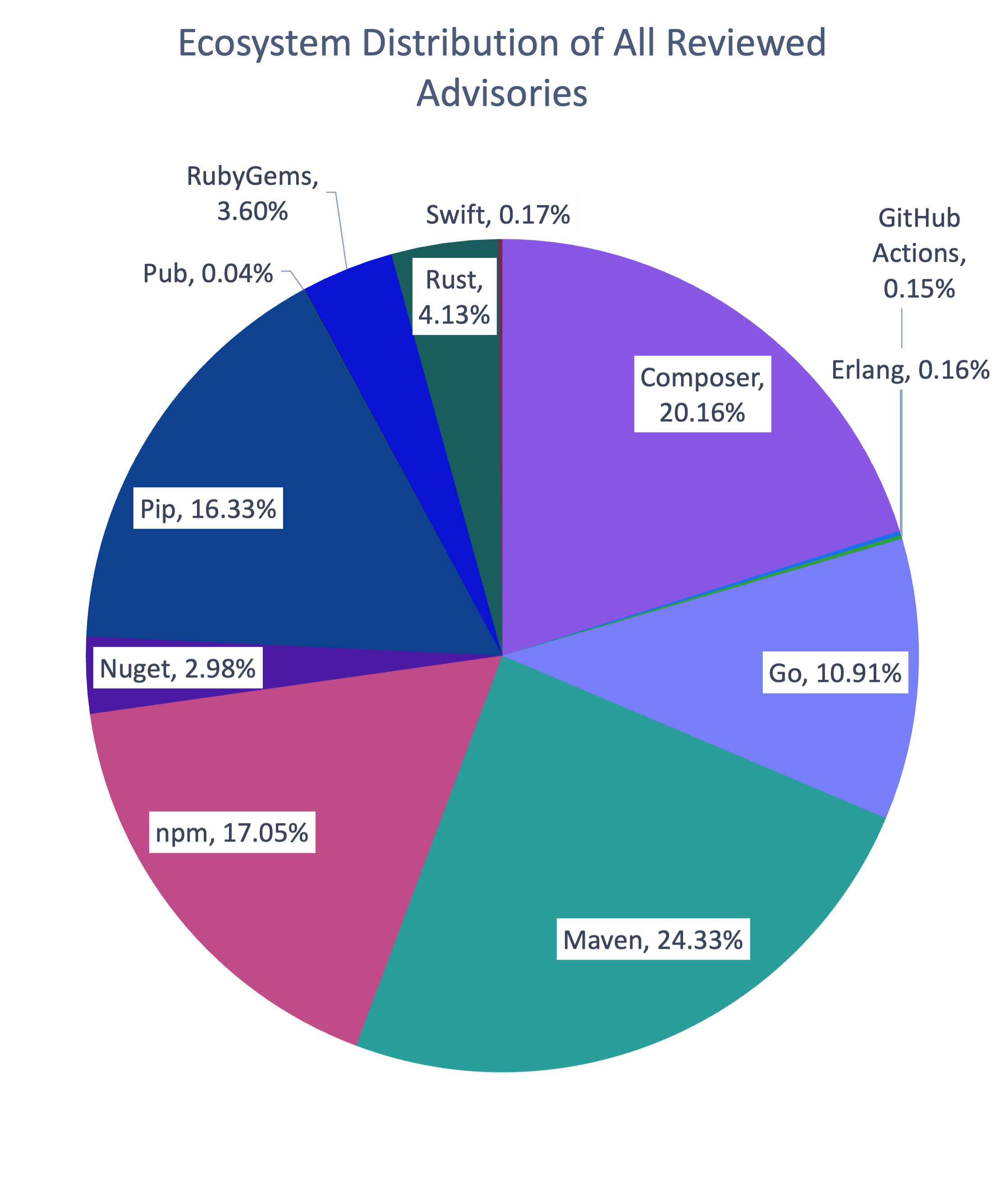

Phân phối hệ sinh thái tất cả

Phân phối hệ sinh thái tất cả

Tăng trưởng CNA và số hiệu CVE

Năm 2025 cũng là một năm thành công rực rỡ cho GitHub CVE Numbering Authority (CNA). Số lượng bản ghi CVE được công bố tăng 35%, vượt xa mức tăng trưởng 21% chung của dự án CVE. Nếu xu hướng này tiếp tục, GitHub dự kiến sẽ công bố hơn 50% CVE thêm vào năm 2026.

Số lượng tổ chức sử dụng dịch vụ CNA của GitHub cũng tăng 20%, với 987 tổ chức đã xuất bản CVE. Đáng chú ý, năm đầu tiên mà số lượng CVE từ các tổ chức không sử dụng hệ sinh thái được hỗ trợ lại cao hơn số lượng từ các tổ chức có hệ sinh thái hỗ trợ.

Lời kêu gọi hành động

Dữ liệu năm 2025 cho thấy sự cải thiện lớn trong bảo mật phần mềm:

- Sử dụng dịch vụ CNA: Yêu cầu số hiệu CVE đơn giản hơn khi xuất bản cảnh báo bảo mật.

- Cải thiện độ chính xác: Đóng góp chỉnh sửa cho các cảnh báo chưa được kiểm duyệt hoặc điểm số sai lệch.

- Bảo vệ dự án của bạn: Kích hoạt Dependabot để nhận cập nhật bảo mật và sử dụng GitHub Advanced Security.

- Làm cho việc báo cáo dễ dàng hơn: Thiết lập chính sách bảo mật và bật báo cáo lỗ hổng riêng tư.

So sánh Feeds và Backfill

So sánh Feeds và Backfill

Bằng cách làm theo các bước này, cộng đồng có thể làm cho năm 2026 trở nên tốt đẹp hơn.

Bài viết liên quan

Phần mềm

Anthropic ra mắt Claude Opus 4.7: Nâng cấp mạnh mẽ cho lập trình nhưng vẫn thua Mythos Preview

16 tháng 4, 2026

Công nghệ

Qwen3.6-35B-A3B: Quyền năng Lập trình Agentic, Nay Đã Mở Cửa Cho Tất Cả

16 tháng 4, 2026

Công nghệ

Spotify thắng kiện 322 triệu USD từ nhóm pirate Anna's Archive nhưng đối mặt với bài toán thu hồi

16 tháng 4, 2026