5 Lỗ Hổng Bảo Mật Thường Gặp Trong Các Cuộc Kiểm Thử Xâm Nhập SaaS B2B

Nắm bắt 5 loại lỗ hổng phổ biến trong SaaS B2B giúp doanh nghiệp phòng ngừa rủi ro bảo mật hiệu quả hơn, từ Broken Object Level Authorization đến Business Logic Flaws. Cùng tìm hiểu cách phát hiện và khắc phục để bảo vệ dữ liệu khách hàng.

5 Lỗ Hổng Bảo Mật Thường Gặp Trong Các Cuộc Kiểm Thử Xâm Nhập SaaS B2B

Trong lĩnh vực SaaS B2B (phần mềm dưới dạng dịch vụ dành cho doanh nghiệp), bảo mật API và hệ thống là vấn đề then chốt nhưng lại thường xuyên bị chủ quan. Qua nhiều cuộc kiểm thử xâm nhập (penetration test), có 5 nhóm lỗ hổng bảo mật xuất hiện gần như ở mọi dự án SaaS, ảnh hưởng nghiêm trọng đến tính toàn vẹn và bảo mật dữ liệu người dùng.

1. Broken Object Level Authorization (BOLA/IDOR)

BOLA hay còn gọi là Lỗ hổng ủy quyền ở cấp độ đối tượng xảy ra khi một người dùng đã xác thực có thể truy cập hoặc thay đổi dữ liệu mà họ không sở hữu bằng cách thay đổi các định danh đối tượng trong yêu cầu API.

Trong môi trường SaaS đa khách hàng (multi-tenant), các khách hàng cùng dùng chung cơ sở hạ tầng nhưng dữ liệu phải được phân tách. Nếu API chỉ kiểm tra xác thực mà bỏ qua bước kiểm tra quyền sở hữu tài nguyên, một khách hàng có thể dễ dàng xem hoặc chỉnh sửa dữ liệu khách hàng khác.

Thông thường lỗ hổng này xuất hiện trong:

- Các endpoint REST sử dụng tham số trực tiếp đại diện cho đối tượng

- Truy vấn GraphQL chấp nhận ID không kiểm tra phân quyền tenant

- Các endpoint xử lý theo batch có thể bỏ qua kiểm tra từng mục

Khắc phục:

Cần thực hiện kiểm tra phân quyền tại lớp truy cập dữ liệu, đảm bảo tài nguyên được trả chỉ khi thuộc quyền sở hữu của tổ chức yêu cầu.

2. Broken Authentication — Lỗi Triển Khai JWT

JSON Web Tokens (JWT) được dùng phổ biến làm cơ chế xác thực trong SaaS. Tuy nhiên, sai sót trong cách tạo, xác thực hoặc quản lý JWT là nguyên nhân chính dẫn đến việc bỏ qua toàn bộ bước xác thực.

Một số lỗi phổ biến bao gồm:

- Nhầm lẫn thuật toán ký (ví dụ RS256 bị hạ xuống HS256)

- Không kiểm tra thời hạn hết hạn token

- Sử dụng khóa ký yếu hoặc không thường xuyên thay đổi khóa

- Token vẫn còn hiệu lực sau khi đăng xuất

Lỗ hổng này có thể cho phép kẻ tấn công giả mạo bất cứ vai trò nào hoặc tenant nào một cách dễ dàng.

Khắc phục:

Đặt rõ thuật toán được phép, tuyệt đối không chấp nhận thuật toán từ token header, bắt buộc kiểm tra hết hạn, và sử dụng khóa ký mạnh, được thay đổi định kỳ.

3. Mass Assignment

Mass Assignment là tình trạng các API endpoint nhận về các trường dữ liệu nhạy cảm mà người dùng không nên được kiểm soát, ví dụ như role, is_admin, hoặc plan_tier.

Trong các SaaS có mô hình dữ liệu phức tạp và tự động ánh xạ dữ liệu đầu vào vào mô hình cơ sở dữ liệu, điều này rất dễ dẫn đến việc nâng quyền hoặc thay đổi sai lệch thông tin quyền hạn.

Chúng ta hay gặp tình trạng:

- Endpoint quản lý hồ sơ người dùng cho phép sửa đổi vai trò

- Endpoint đăng ký gói dịch vụ cho phép đổi cấp độ gói

- Endpoint mời thành viên cho phép chèn quyền hạn tùy ý

Khắc phục:

Sử dụng danh sách trắng (allowlist) các trường nhận dữ liệu cho từng endpoint, tuyệt đối không gán dữ liệu API tự động vào mô hình dữ liệu mà không lọc.

4. Server-Side Request Forgery (SSRF)

SSRF cho phép kẻ tấn công sử dụng server của bạn làm công cụ gửi các yêu cầu HTTP đến các dịch vụ nội bộ hoặc điểm cuối metadata trên đám mây.

SaaS vận hành trên nền tảng đám mây thường có nhiều dịch vụ nội bộ, microservices, và metadata cloud có thể truy cập từ nội bộ. Các chức năng như webhook, nhập file hoặc xem trước URL là điểm vào phổ biến.

Khắc phục:

Giới hạn các yêu cầu outbound chỉ đến các host cho phép, chặn IP private và endpoint metadata ở cấp mạng để không bị lợi dụng.

5. Business Logic Flaws

Lỗ hổng logic nghiệp vụ là các sai sót bảo mật riêng biệt, phụ thuộc vào quy tắc kinh doanh và thiết kế sản phẩm, như:

- Áp dụng mã giảm giá nhiều lần

- Bỏ qua quy trình duyệt bằng cách giả mạo trạng thái

- Gia hạn dùng thử bằng cách đăng ký lại

Các lỗi này khó phát hiện bằng scanner tự động mà đòi hỏi luôn phải có người kiểm thử thủ công.

Khắc phục:

Không có giải pháp chung; cần hiểu rõ yêu cầu nghiệp vụ và thiết kế xử lý server side đảm bảo chặt chẽ.

Nắm bắt và xử lý tốt 5 nhóm lỗ hổng này sẽ giúp các đội ngũ phát triển SaaS bảo vệ vững chắc hơn tài sản và dữ liệu khách hàng. Hiện có những chương trình kiểm thử thâm nhập miễn phí cho các sản phẩm SaaS B2B đủ điều kiện, mang đến trải nghiệm như dịch vụ trả phí mà không phát sinh chi phí.

Nếu bạn quan tâm, có thể đăng ký trải nghiệm kiểm thử miễn phí 1 tuần hoặc đặt lịch trao đổi để được tư vấn chi tiết.

Bài viết liên quan

Phần mềm

Google tung ra Antigravity 2.0: Ứng dụng lập trình thế hệ mới với công cụ CLI và gói đăng ký AI Ultra

19 tháng 5, 2026

Phần mềm

Lo ngại về Bun: Liệu sự suy giảm của Claude Code có phải là điềm báo cho tương lai của runtime này?

04 tháng 5, 2026

Phần mềm

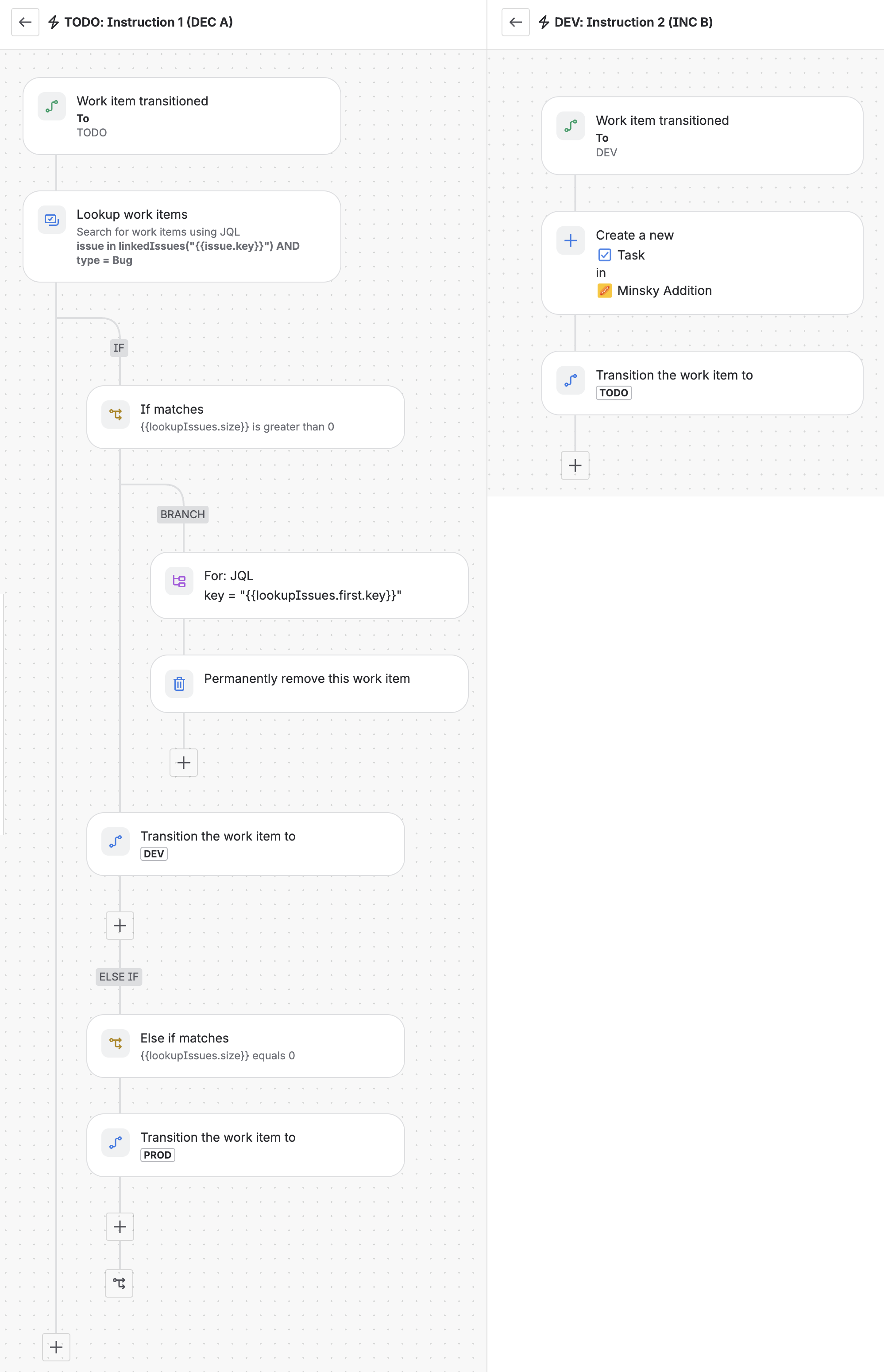

Jira là Turing-Complete: Chứng minh khả năng tính toán của công cụ quản lý dự án

25 tháng 5, 2026