Bị Mạo Danh Trên Signal và WhatsApp: Khi Nhà Báo Trở Thành Mục Tiêu Của Lừa Đảo Trực Tuyến

Một phóng viên điều tra của ProPublica đã phát hiện ra kẻ mạo danh bản thân trên các ứng dụng nhắn tin mã hóa nhằm tiếp cận các quan chức quân sự. Vụ việc làm lộ những lỗ hổng trong bảo mật kỹ thuật số và sự khó khăn trong việc ngăn chặn các hành vi lừa đảo tinh vi trên nền tảng ưu tiên quyền riêng tư như Signal.

Cuộc gọi đến từ một số điện thoại tôi không nhận diện, với mã vùng Canada. Một giọng nói lạnh lùng ở đầu dây bên kia tự xưng là một quan chức quân đội Canada. Ông ấy hỏi tôi một câu khiến tôi sững sờ: "Có phải ông đã liên lạc với tôi qua WhatsApp và cố gắng khai thác thông tin từ tôi không?"

Tôi khựng lại. Với tư cách là một phóng viên điều tra của ProPublica, tôi thường xuyên liên hệ với nhiều người. Nhưng tôi cố gắng nhớ lại nhưng không thể nghĩ ra bất kỳ người Canada nào mà tôi gần đây đã cố gắng phát triển thành nguồn tin.

"Dường như có ai đó đang mạo danh ông," người đàn ông cảnh báo.

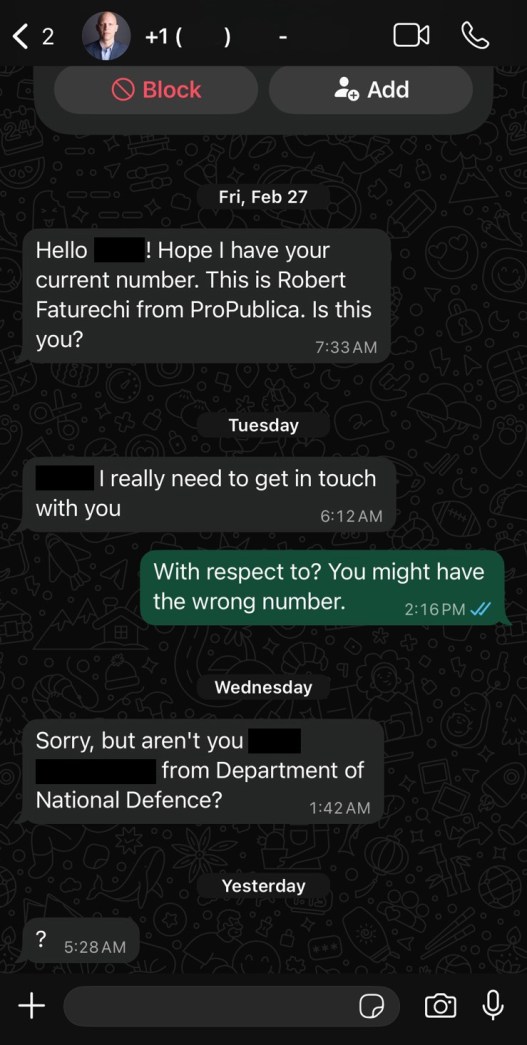

Ảnh chụp màn hình cuộc trò chuyện giữa quan chức Canada và kẻ mạo danh

Ảnh chụp màn hình cuộc trò chuyện giữa quan chức Canada và kẻ mạo danh

Kẻ mạo danh tinh vi

Tôi hoàn toàn bối rối. "Bản sao giả" (Fake Me) đó đang hỏi cái gì? Chúng chỉ dùng tên tôi hay cả ảnh của tôi nữa? Làm sao tôi có thể chắc chắn người đang cảnh báo về kẻ mạo danh này không thực sự là chính kẻ mạo danh đó?

Quan chức Canada đã trấn an tôi rằng ông sẽ gửi tin nhắn từ email chính phủ của mình để xác minh danh tính, kèm theo các ảnh chụp màn hình cuộc trò chuyện với kẻ mạo danh. Những hình ảnh ông gửi cho thấy một người dùng số điện thoại khu vực Miami đang sử dụng ảnh chân dung của tôi tại ProPublica làm ảnh đại diện. Tôi chưa bao giờ sống ở Florida.

"Tôi là Robert Faturechi từ ProPublica," kẻ mạo danh viết. "Tôi thực sự cần liên lạc với ông."

Quan chức Canada yêu cầu tôi không công bố quá nhiều chi tiết về công việc của ông ấy, nhưng nó liên quan đến việc giao thiệp với các nước khác, bao gồm cả Ukraine. Tôi đã báo ngay cho đội ngũ an ninh của ProPublica. Họ cho biết chúng tôi gần như không thể làm gì nhiều ngoài việc báo cáo tài khoản giả mạo cho WhatsApp.

Chúng tôi đã làm vậy và tôi gác chuyện này sang một bên — cho đến hai tuần sau, khi tôi nhận được một cảnh báo khác.

Lần này là một doanh nhân Latvia, người nói rằng ông điều hành một tổ chức cung cấp thiết bị cho quân đội Ukraine và tham gia vào một dự án phát triển máy bay không người lái (UAV).

"Chào ông!", doanh nhân này viết cho tôi trên LinkedIn. "Vui vẻ khi trò chuyện trên Signal! Hãy kết nối ở đây luôn!"

Vấn đề là tôi chưa bao giờ trò chuyện với ông ấy trên Signal, ứng dụng nhắn tin mã hóa.

Doanh nhân Latvia liên hệ với tôi trên LinkedIn vì ông nghi ngờ mình đang nói chuyện với "Bản sao giả" trên Signal chứ không phải tôi thật. Ông gửi các ảnh chụp màn hình cho thấy một người đang sử dụng ảnh chân dung của tôi và tự nhận là tôi.

"Tôi có hiểu đúng rằng ông là chuyên gia trong lĩnh vực UAV không?" kẻ mạo danh nhắn tin, đề cập đến máy bay không người lái.

"Khách hàng của tôi," kẻ mạo danh giải thích, "đặc biệt quan tâm đến việc ứng dụng UAV tại Ukraine."

Mục tiêu không phải là tiền, mà là thông tin

Doanh nhân Latvia đề nghị thảo luận chủ đề này qua cuộc gọi điện thoại, nhưng kẻ mạo danh (có thể là nam hoặc nữ) từ chối, nói rằng họ không "thoải mái" nói chuyện qua điện thoại. Họ yêu cầu tiếp tục "trò chuyện bằng văn bản" hoặc nhờ doanh nhân "ghi lại một tin nhắn thoại về chủ đề này".

Doanh nhân Latvia ngày càng nghi ngờ và kiên quyết yêu cầu gọi video. Kẻ mạo danh đã nhượng bộ, gửi cho ông hướng dẫn từng bước mà họ nói sẽ dẫn đến một cuộc gọi video an toàn, nhưng thực chất dường như là một nỗ lực nhằm lừa doanh nhân Latvia cấp quyền truy cập vào tài khoản email của mình.

Cuối cùng, doanh nhân Latvia đã chặn kẻ mạo danh.

Những hành vi mạo danh này rất đáng lo ngại. Báo chí điều tra đã đủ khó khăn khi niềm tin của công chúng vào báo chí thấp và những người nắm quyền tăng cường các cuộc tấn công chống lại nhà báo. Những kẻ lừa đảo khiến các nguồn tin tiềm năng phải thêm một nỗi lo nữa chỉ làm công việc của chúng tôi khó khăn hơn.

Tôi không chắc chắn "Bản sao giả" đang âm mưu gì, nhưng việc đóng vai nhà báo theo cách này dường như là bước tiến hóa mới nhất trong nạn lừa đảo trực tuyến. ProPublica đã từng ghi nhận về thế giới đen tối của lừa đảo "giết mổ lợn" (pig butchering), trong đó tội phạm buôn người ở Á Đông ép nạn nhân lừa đảo người khác bằng cách đóng vai bạn bè hoặc người yêu tiềm năng. Trong những trường hợp đó, mục tiêu là tiền.

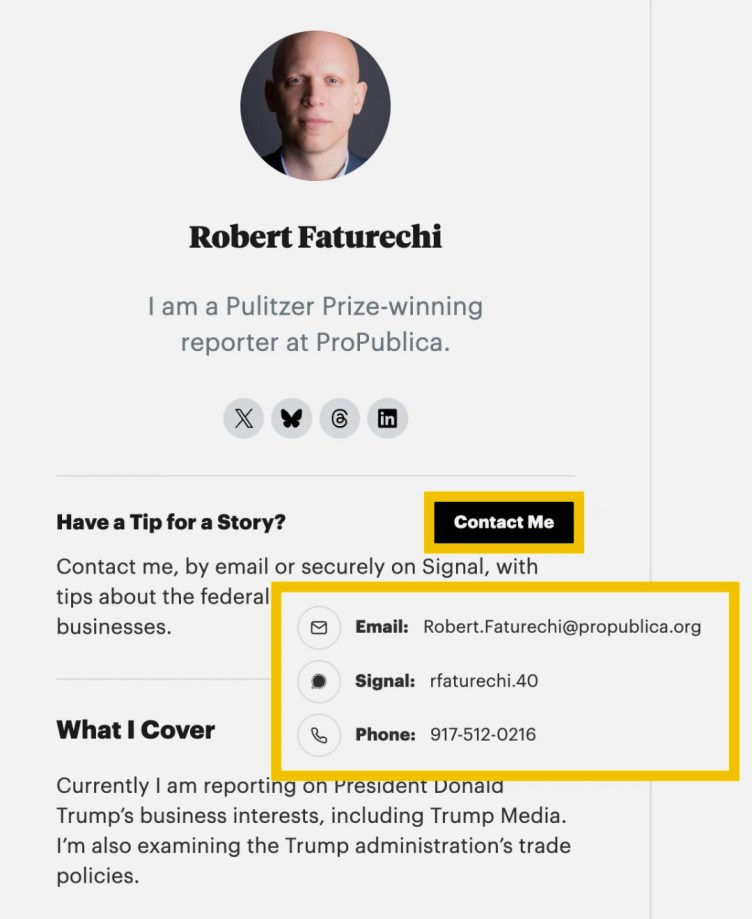

Hình ảnh minh họa về việc xác minh danh tính nhà báo

Hình ảnh minh họa về việc xác minh danh tính nhà báo

Nhưng đôi khi mục tiêu là đánh cắp thông tin nhạy cảm. Ngay cả những nhân vật tinh tế cũng có thể trở thành nạn nhân của các cuộc tấn công lừa đảo (phishing), trong đó kẻ lừa đảo mạo danh các thực thể hợp pháp. Một trong những trường hợp đáng chú ý và có hậu quả lớn nhất là khi John Podesta, chủ tịch chiến dịch tranh cử tổng thống năm 2016 của Hillary Clinton, trở thành nạn nhân của một email giả mạo cảnh báo bảo mật của Google, cho phép hacker truy cập vào tài khoản Gmail cá nhân của ông. Hàng nghìn email của ông, một số trong đó khá gây hại cho Clinton và Đảng Dân chủ, đã được công khai trực tuyến.

Từ các ảnh chụp màn hình mà quan chức Canada và doanh nhân Latvia gửi cho tôi, tôi có thể thấy "Bản sao giả" không xin thông tin thẻ tín dụng hay thúc giục bất kỳ ai mua thẻ quà tặng. Nó không giống như một vụ lừa đảo kiếm tiền.

Tôi không chắc họ đã liên hệ với ai khác, nhưng trong cả hai trường hợp được cảnh báo, "Bản sao giả" dường như có hứng thú với quân đội nước ngoài. Có thể đây là một hoạt động tình báo vụng về nào đó?

Thách thức bảo mật trên nền tảng mã hóa

Tôi đã thử gọi cho "Bản sao giả" bằng số điện thoại mà chúng dùng để liên hệ với quan chức quốc phòng Canada. Tôi nhận được thông báo ghi âm cho biết đường dây này không còn hoạt động.

Trên Signal và WhatsApp, số điện thoại đổ chuông liên tục mà không có ai trả lời.

Chúng tôi càng ít thể làm gì gì với vụ mạo danh thứ hai so với vụ đầu tiên.

Signal lưu trữ cực ít thông tin về người dùng; nó biết khi nào ai đó tạo tài khoản và số điện thoại họ sử dụng để làm điều đó, nhưng không lưu trữ bất kỳ điều gì về việc họ đang nhắn tin cho ai. Đó là do thiết kế. Cách tiếp cận "không can thiệp" là một phần lý do khiến đây là nền tảng an toàn cho nhà báo trò chuyện bảo mật với nguồn tin. Nhưng nó cũng khiến việc bắt giữ các tài khoản mạo danh trở nên khó khăn. Các tín hiệu cảnh báo, như gửi tin nhắn với liên kết đáng ngờ, không thể được Signal phát hiện. (WhatsApp không thể thấy nội dung tin nhắn trừ khi người dùng báo cáo. Họ có khả năng xem người dùng của mình đang nhắn tin cho ai, nhưng một người phát ngôn cho biết công ty hiếm khi lưu trữ dữ liệu đó.)

Cooper Quintin, một chuyên gia kỹ thuật tại tổ chức phi lợi nhuận về quyền riêng tư kỹ thuật số Electronic Frontier Foundation, cho biết ông chưa từng nghe thấy trường hợp nào giống của tôi trên Signal. Nhưng nhìn chung, ông nhận thấy sự gia tăng các vụ lừa đảo trên ứng dụng nhắn tin an toàn này. Signal đang làm mọi thứ trong khả năng của mình, ông nói, chẳng hạn như thêm tính năng làm chậm những kẻ spam tiềm năng cố gắng gửi nhiều tin nhắn trong thời gian ngắn. Signal cũng khiến các liên kết từ người gửi lạ không thể nhấp vào. Nhưng có những giới hạn đối với những gì Signal có thể làm, ông nói, mà không làm xói mòn các tính năng bảo vệ quyền riêng tư đặc trưng cho người dùng.

"Điều này phù hợp với quỹ đạo. Khi Signal trở nên phổ biến hơn, nhiều kẻ tấn công bắt đầu xem nó là một nền tảng tiềm năng cho các cuộc tấn công," Quintin nói, người đã kiên quyết yêu cầu trò chuyện qua video call để đảm bảo tôi không phải là một kẻ mạo danh trực tuyến xin phỏng vấn ông về việc bị mạo danh trực tuyến.

Một số nền tảng — như Facebook và Instagram — cho phép người dùng xác minh tài khoản, nơi trang web về cơ bản xác nhận họ là người họ tự nhận. Nhưng sẽ không khả thi nếu Signal làm điều tương tự, chuyên gia bảo mật kỹ thuật số Runa Sandvik, người tư vấn về các vấn đề bảo mật cho ProPublica, cho biết. Tổ chức phi lợi nhuận vận hành Signal nhỏ bé, và việc xác minh sẽ cần nhân sự mà họ không có. Quan trọng hơn, bà nói, điều đó sẽ yêu cầu Signal thu thập thêm thông tin về người dùng, làm xói mòn các biện pháp bảo vệ quyền riêng tư khiến nó trở nên phổ biến.

Bài học về xác minh danh tính

Thực tế là, nếu bạn được liên hệ bởi một người tự nhận là phóng viên, cách tốt nhất để phá hoại âm mưu của họ là tự mình thực hiện một chút báo chí.

Mọi nhà báo tại ProPublica đều có trang tiểu sử. Đây là trang của tôi. Trên trang tiểu sử của tôi, bạn sẽ tìm thấy tên người dùng Signal và email của tôi nếu nhấp vào nút "Liên hệ với tôi". Bạn luôn có thể kiểm tra thông tin Signal hoặc địa chỉ email trên trang tiểu sử của tôi để xác minh rằng tôi là người đang liên hệ với bạn.

Điều này đúng với mọi phóng viên ProPublica: Chúng tôi đều có số điện thoại Signal hoặc tên người dùng trên hồ sơ của mình, và chúng tôi đều có email kết thúc bằng @propublica.org.

Điều tương tự cũng áp dụng cho các phóng viên tại các tòa soạn khác. Nếu một người liên hệ với bạn và bạn có nghi ngờ, hãy kiểm tra trang web và tài khoản mạng xã hội của họ để xác minh email hoặc số Signal, WhatsApp của họ. Chúng tôi đã nghe qua tin tức và trong các bài báo được công bố về các vụ lừa đảo tương tự như của tôi ảnh hưởng đến các tổ chức khác.

Chúng bao gồm cả các hành vi lừa đảo quy mô nhỏ hơn. The New York Times gần đây đã gắn cờ một tài khoản trên X mạo danh là thực tập sinh của tổ chức tin tức này. Năm 2023, Reuters báo cáo rằng hai phóng viên của họ tại Trung Quốc đang bị mạo danh thông qua các tài khoản Instagram và Telegram cố gắng lấy thông tin về các nhà hoạt động phản đối chính sách COVID-19 của nước này. Và chỉ tháng này, một phóng viên của Reuters tại Ả Rập Xê Út đã cảnh báo những người theo dõi rằng ai đó đang mạo danh ông trên WhatsApp.

Cũng có các chiến dịch tinh vi hơn mà chúng ta cần cảnh giác. Chính phủ Đức năm nay đã đưa ra một cảnh báo mơ hồ về những gì họ mô tả có khả năng là một tác nhân được nhà nước bảo trợ cố gắng chiếm đoạt các tài khoản Signal của quan chức chính phủ và nhà báo trên khắp châu Âu. Và tháng trước, FBI thông báo rằng các cá nhân liên quan với tình báo Nga đang đóng vai bộ phận bảo mật của Signal để lừa các quan chức chính phủ Mỹ và nhà báo cung cấp thông tin cho phép hacker chiếm đoạt tài khoản của họ. Khi đã có quyền truy cập, FBI cảnh báo, họ có thể xem các cuộc trò chuyện và danh bạ, cũng như gửi tin nhắn với tư cách là nạn nhân.

Những vụ lừa đảo này nên khiến bất kỳ ai quan tâm đến báo chí điều tra phải lo ngại. Trong suốt sự nghiệp của mình, tôi đã thực hiện những câu chuyện nhạy cảm phơi bày những sai trái trong chính trị, tài chính, quân đội và thực thi pháp luật. Nhiều câu chuyện trong số đó dựa vào những cá nhân dũng cảm đã tin tưởng và chia sẻ thông tin, đôi khi là rủi ro thực sự đối với cá nhân họ. Tôi nỗ lực rất nhiều để bảo vệ nguồn tin của mình và đảm bảo họ cảm thấy thoải mái khi chấp nhận rủi ro đó. Nếu các nguồn tin tiềm năng phải nghi ngờ rằng tôi là người tôi tự nhận, họ có thể ít sẵn sàng kết nối hơn.

Khi nhà báo bị mạo danh trực tuyến, như tôi đã trải qua, Sandvik cho rằng họ không nên im lặng về điều đó.

"Nếu và khi điều đó xảy ra, hãy công khai rộng rãi về nó, đó là những gì ông đang làm ngay bây giờ," bà nói. "Hãy để mọi người biết điều này đang xảy ra để nếu mọi người nghe từ ông, họ biết đây là điều cần phải lưu ý."