BSides SF 2026: Tầm nhìn an ninh mạng vượt ra ngoài những xu hướng công nghệ nhất thời

Hội nghị BSides San Francisco 2026 đã quy tụ gần 3.000 chuyên gia để thảo luận về an ninh mạng trong kỷ nguyên AI. Các chủ đề chính bao gồm sự thay đổi trong tư duy bảo mật, rủi ro của token và danh tính, cũng như những lỗ hổng bảo mật trên máy trạm của nhà phát triển.

San Francisco từ lâu đã nổi tiếng với khả năng biến rủi ro thành cơ sở hạ tầng, ví dụ như khi Charles Fey phát minh ra máy đánh bạc ở đó trong thời kỳ cơn sốt vàng. Ngày nay, chúng ta có một thiết bị không xác định khác cho những kẻ tìm kiếm tài sản sẵn sàng kéo cần gạt và xem điều gì sẽ xuất hiện. Chúng ta gọi nó là AI.

BSides San Francisco 2026 cảm giác như được xây dựng cho một phiên đặt cược hiện đại hơn. Các cược lần này là danh tính, token, tác nhân (agents), quyền hạn và khoảng cách ngày càng lớn giữa những gì hệ thống dự kiến làm và những gì chúng thực hiện trong môi trường production.

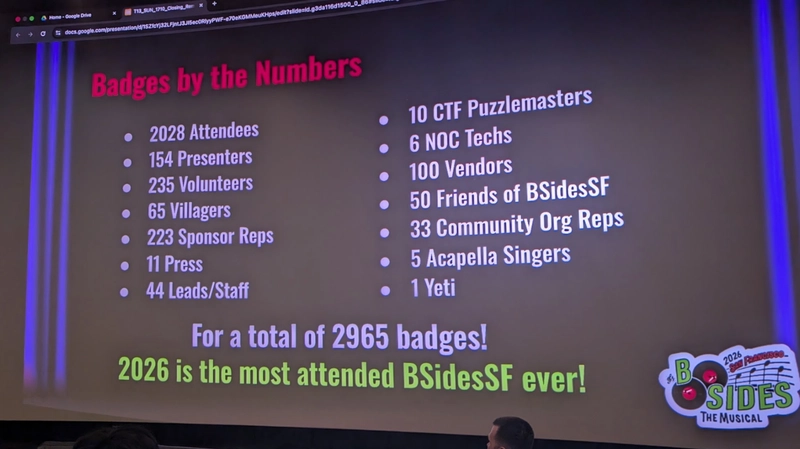

Diễn ra vào cuối tuần trước hội nghị RSA, đây là một trong những sự kiện BSides lớn nhất trên toàn cầu. Năm nay, 2.965 người tham dự đã góp mặt trong 92 buổi thảo luận, 8 hội thảo, 11 phiên tương tác, một cuộc thi CTF và nhiều hoạt động khác. Sự kiện năm nay đã có thể thực hiện được nhờ sự giúp đỡ của 235 tình nguyện viên và một ban tổ chức vô cùng tận tụy.

Số liệu tham dự BSides SF

Số liệu tham dự BSides SF

Mọi người có mặt ở đó để chia sẻ kinh nghiệm về cách duy trì sự kiểm soát khi tốc độ giao diện phần mềm tăng lên, AI thay đổi cách mã hóa và hạ tầng được sản sinh, và những kẻ tấn công ngày càng vui vẻ làm việc thông qua danh tính và niềm tin thay vì đột nhập qua tường lửa. Dưới đây là một số điểm nổi bật từ phiên bản BSidesSF năm nay.

Du hành thời gian mà không hoài niệm

Trong phiên chia sẻ từ Anna Westelius, Trưởng bộ phận Bảo mật, Quyền riêng tư & Đảm bảo tại Netflix, có tên "Let's Do the Timewarp Again! A Look Back to Move Forward" (Hãy du hành thời gian một lần nữa! Nhìn lại để tiến lên), bà đã trình bày lịch sử bảo mật như một chuỗi các bước ngoặt thay vì một đường thẳng. Thay vì coi sự bất ổn ngày nay là chưa từng có tiền lệ, bà đã đi qua những thay đổi trước đây trong thời kỳ internet đầu tiên, kỷ nguyên sâu (worm), và sự chuyển dịch sang đám mây, cho thấy cách mỗi giai đoạn ban đầu cảm giác hỗn loạn, sau đó dần dần tạo ra các mặc định tốt hơn, thói quen mạnh mẽ hơn và các hệ thống bền vững hơn.

Anna đã lập luận rằng bảo mật liên tục chuyển từ các hành động anh hùng sang kỹ thuật. Đám mây (Cloud), từng được coi là vốn dĩ không an toàn, đã trưởng thành thành một nơi mà kho lưu trữ riêng tư theo mặc định, các kiểm soát tập trung vào danh tính và các nguyên thô tốt hơn có thể vượt qua các giả định cũ tại chỗ (on-prem) khi các đội ngũ xây dựng lại cho môi trường thay vì kéo các quy trình làm việc cũ vào đó. Các bài diễn tập khẩn cấp hiện nay là các CVE mới, không phải là bị xâm nhập.

Bà nhắc nhở chúng ta rằng tiến bộ đến từ cộng đồng và việc cố ý tạo ra những con đường được lát đá nhẵn dễ đi. Anna lập luận rằng lĩnh vực này cuối cùng đã ở vị trí có thể đo lường giảm thiểu rủi ro có ý nghĩa, thiết kế cho con người thay vì trách móc họ, và bắt đầu giải quyết các rủi ro di sản từng quá rộng lớn để chạm vào. Sự trưởng thành không phải là sự hoàn hảo. Đó là việc xây dựng đủ giàn giáo để cuộc khủng hoảng tiếp theo không phải được ứng biến.

Mô hình mối đe dọa đối mặt với môi trường thực tế

Farshad Abasi, Đồng sáng lập Eureka DevSecOps và CSO của Forward Security, đã có một phiên nói chuyện mang tên "Your Threat Model Is Lying to You: Why Modeling the Design Isn't Enough in 2026" (Mô hình mối đe dọa của bạn đang nói dối: Tại sao mô hình hóa thiết kế là không đủ vào năm 2026), nơi ông đưa ra một lời chỉ trích sắc sảo về việc mô hình hóa mối đe dọa, ít nhất là theo cách nhiều đội nhóm vẫn thực hiện. Vấn đề không nằm ở bản thân bài tập đó, mà là ý định thiết kế vẫn tiếp tục được coi là thực tế, ngay cả khi các hệ thống production bị trôi, các phụ thuộc tăng lên và tốc độ giao diện vượt qua mọi chu kỳ xem xét hàng năm.

Farshad giải thích rằng các mô hình mối đe dọa thường mô tả những gì các nhóm nghĩ rằng họ đã xây dựng, trong khi hệ thống thực tế bao gồm các phụ thuộc chuyển tiếp, thay đổi hạ tầng, các oddities của triển khai và lựa chọn cấu hình không bao giờ xuất hiện trong sơ đồ. Ông chỉ ra nhu cầu về một vòng phản hồi giữa mô hình và bằng chứng mà các đội ngũ đã thu thập từ SAST, SCA, DAST, các phát hiện trên đám mây và số liệu thống kê triển khai. Một phát hiện không nên chỉ xác nhận một rủi ro đã biết. Nó cần có khả năng phơi bày một giả định bị phá vỡ và buộc mô hình phải cập nhật.

Sự thay đổi đó có hậu quả thực tế, vì nó đưa mô hình hóa mối đe dọa ra khỏi ngăn kéo tuân thủ và quay trở lại các nghi lễ kỹ thuật như tinh chỉnh backlog, pull request và phân tích sau khi tìm thấy. Vấn đề hiếm khi là vấn đề đã biết đầu tiên. Đó là phụ thuộc vô hình, quyền hạn được mở rộng thầm lặng, hoặc quy trình làm việc thay đổi nhanh hơn mô hình bảo mật.

Token trở thành đồng tiền mới

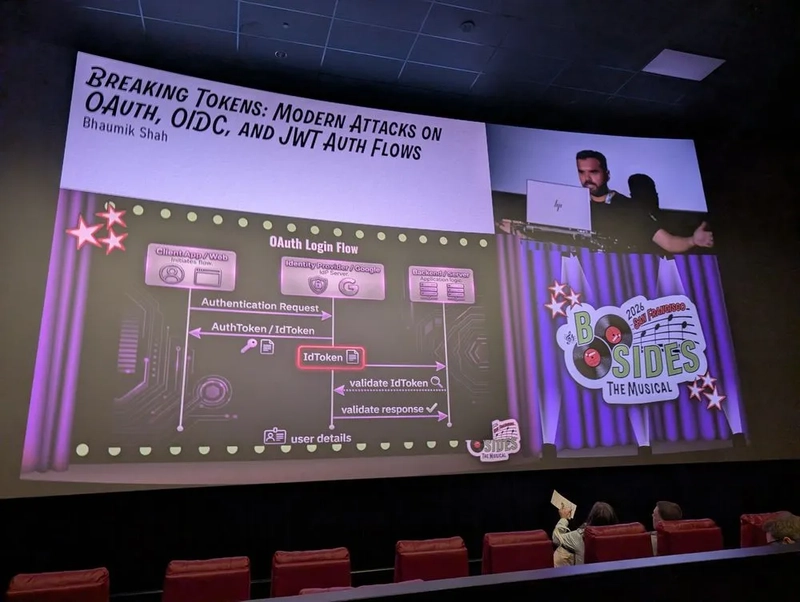

Trong bài nói chuyện "Breaking Tokens: Modern Attacks on OAuth, OIDC, and JWT Auth Flows" (Phá vỡ Token: Các cuộc tấn công hiện đại vào quy trình xác thực OAuth, OIDC và JWT), Bhaumik Shah, CEO tại SecurifyAI, đã trình bày sự thất bại danh tính là một vấn đề kiến trúc ứng dụng, không chỉ là vấn đề xác thực. Ông đã đề cập đến các ví dụ về phát lại token (token replay), xác thực đối tượng yếu (weak audience validation), sự nhầm lẫn niềm tin giữa các nhà cung cấp danh tính và thói quen nguy hiểm khi coi một token hợp lệ là đáng tin cậy phổ quát.

Ông đã nhanh chóng chuyển từ ngôn ngữ giao thức sang hậu quả vận hành trong phiên này, chia sẻ rằng một token được xác thực ở một nơi có thể được phát lại ở nơi khác. Một ứng dụng không có xác thực thích hợp có thể chấp nhận token từ người phát hành sai, hoặc một môi trường liên kết (federated) có thể kết thúc việc cấp cùng các đặc quyền cho các danh tính đến thông qua các đường dẫn niềm tin rất khác nhau. Trong thực tế, điều đó có nghĩa là một tổ chức có thể thực thi MFA khi đăng nhập nhưng vẫn để lại tài liệu phiên thực tế đủ di động để bị lạm dụng ở nơi khác.

Lời khuyên giảm thiểu của Bhaumik thì ngắn gọn và đã quá muộn. Chúng ta nên gắn đặc quyền với các nhà cung cấp danh tính tin cậy cao và xác thực cả người phát hành và chủ thể cùng nhau thay vì chỉ tin tưởng email. Chúng ta cũng cần thu hẹp phạm vi (scope) để một token bị đánh cắp không trở thành chìa khóa vạn năng. Ông đã nói về thực tế rằng danh tính không còn chỉ là chứng minh ai đã đăng nhập. Đó là về việc bảo toàn các ranh giới tin cậy sau khi xác thực, khi token bắt đầu di chuyển giữa các proxy, dịch vụ và tự động hóa.

Bhaumik Shah trình bày về Token

Bhaumik Shah trình bày về Token

Săn lùng điểm mù trên máy trạm của nhà phát triển

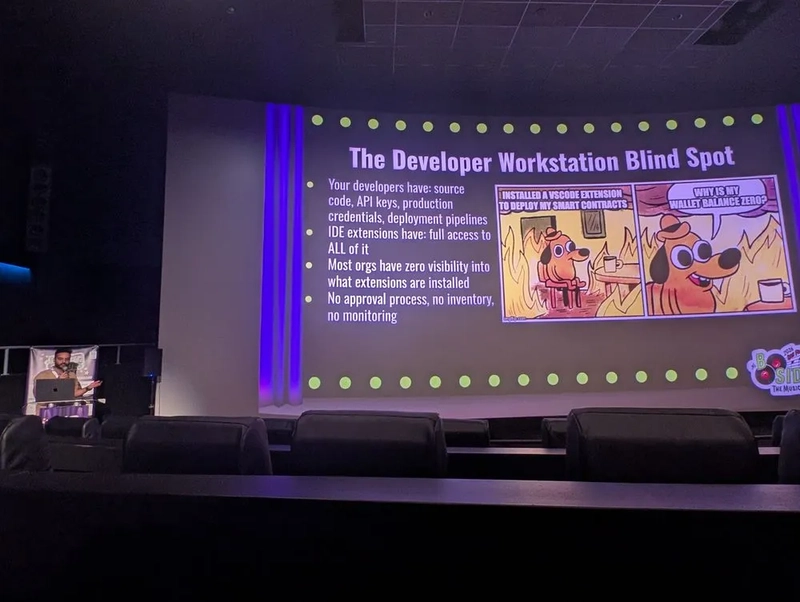

Vinod Tiwari, Kỹ sư tại PIP Labs và là người diễn thuyết lần đầu, đã trình bày "Hunting Malicious IDE Extensions: Building Detection at Scale Across Developer Workstations" (Săn lùng các tiện ích mở rộng IDE độc hại: Xây dựng phát hiện ở quy mô lớn trên các máy trạm của nhà phát triển). Ông đã dẫn dắt chúng ta qua một vấn đề mà hầu hết các đội ngũ bảo mật hầu như không đo lường: lớp tiện ích mở rộng IDE trên máy của các nhà phát triển có quyền truy cập rộng lớn vào nhiều thứ nguy hiểm. Ngoài mã nguồn, hầu hết các máy dev đều có khóa API, thông tin xác thực đám mây, công cụ triển khai và bí mật cục bộ, tuy nhiên trong nhiều tổ chức, không ai có danh sách kiểm kê hoàn chỉnh những gì được cài đặt. Vinod cho biết việc phê duyệt là hiếm, giám sát là tối thiểu, và chỉ một vài người trong phòng đã giơ tay khi được hỏi liệu họ có khả năng hiển thị MDM đối với các tiện ích mở rộng hay không. Khoảng trống này quan trọng vì các tiện ích nằm trong một trong những vùng tin cậy giàu có nhất của công ty.

Vinod đã chỉ ra nhiều trường hợp từ năm 2023 đến năm 2025 mà trong đó các tiện ích VS Code độc hại bị bắt quả tang ăn cắp khóa SSH, các gói typosquat được đóng gói dưới dạng tiện ích mở rộng IDE để nhắm vào các nhà phát triển tiền điện tử, và thậm chí các tiện ích mở rộng được cài đặt rộng rãi được tìm thấy có hành vi exfiltrate dữ liệu. Với hàng chục nghìn tiện ích mở rộng trên thị trường VS Code và quy mô tương tự trong hệ sinh thái JetBrains, mô hình xem xét đã không bắt kịp với mức độ truy cập mà các plugin này nhận được. Ông nói rằng thường không có sandbox ở đây, và các tiện ích có thể đọc và ghi tệp cục bộ, tạo ra quy trình, truy cập mạng và, trong một số trường hợp, âm thầm truy cập dữ liệu bảng tạm hoặc các quy trình làm việc nhạy cảm khác.

Vinod nhấn mạnh cách các khóa riêng tư trong các tệp .env, cụm từ khôi phục ví (seed phrases) và thông tin xác thực triển khai đều có thể nằm trên máy trạm của nhà phát triển, biến một tiện ích mở rộng bị xâm phạm thành con đường trực tiếp dẫn đến thiệt hại không thể đảo ngược. Một plugin độc hại không chỉ là một sự cố máy trạm. Nó có thể trở thành mất ví, xâm phạm production hoặc lộ chuỗi cung ứng. Các đội ngũ cần ngừng coi các tiện ích mở rộng IDE là bổ trợ năng suất vô hại và bắt đầu coi chúng là thực thi mã có đặc quyền (privileged code execution) bên trong môi trường phát triển.

Vinod Tiwari nói về tiện ích IDE

Vinod Tiwari nói về tiện ích IDE

Các giả định bảo mật tĩnh đang thất bại nhanh hơn

Những kẻ tấn công đang thích nghi, và các mô hình ổn định của chúng ta đang già đi. Các mô hình mối đe dọa trở nên lỗi thời. Các giả định về token không tồn tại trong microservices. Thói quen kiểm toán tụt hậu phía sau sự phát triển được hỗ trợ bởi AI. Một kiểm soát có ý nghĩa khi các bản phát hành chậm hơn giờ đây trở thành một điểm mù vì hệ thống cơ bản thay đổi quá nhanh.

Đó là một sự thay đổi có ý nghĩa cho công tác phòng thủ. Nó gợi ý rằng nhiều chương trình bảo mật không cần nhiều danh mục phát hiện hơn bao nhiêu, mà cần các cách thức nhanh hơn để dung hòa kỳ vọng với thực tế. Sự trôi dạt (drift), phát lại, các phụ thuộc ẩn và hành vi của tác nhân đều trừng phạt các đội nhóm coi bảo mật là một bài xem xét định kỳ thay vì sửa đổi liên tục.

Danh tính đã di chuyển vào tâm của bản đồ

Các phiên mạnh nhất trong suốt sự kiện liên tục xoay quanh danh tính, ngay cả khi chúng không được gắn nhãn như vậy. Việc săn lùng Okta, phát lại token OAuth, kiến trúc ủy quyền và các tác nhân AI có quyền truy cập production đều chỉ ra cùng một sự thật thực tế: niềm tin hiện nay di chuyển thông qua các phiên, token, quyền hạn và các mối quan hệ dịch vụ thường xuyên hơn là thông qua một khoảnh khắc đăng nhập người dùng sạch sẽ.

Sự lan rộng của bí mật (secrets sprawl), các phạm vi quá rộng, các quyền hạn mồ côi và các ranh giới dịch vụ yếu đều tạo ra cùng một kết quả. Chúng cho phép quyền truy cập trông hợp pháp đi xa hơn mức nó nên đi. Trong môi trường đó, các thói quen tốt không còn là một thực hành phụ. Nó là cấu trúc giữ cho bán kính nổ (blast radius) không trở thành rủi ro kinh doanh.

Các đội ngũ bảo mật đang được đẩy gần hơn với công việc nền tảng

Một cuộc trò chuyện khác tại sự kiện là sự tách biệt cũ giữa bảo mật, nền tảng và công cụ dành cho nhà phát triển ngày càng khó duy trì hơn. Các bài nói chuyện về ủy quyền, tiện ích mở rộng IDE độc hại, AppSec và các tác nhân AI đều mô tả một thế giới nơi điểm kiểm soát hữu ích thường chính là quy trình làm việc. Mô hình chiến thắng không phải là "quét nhiều hơn". Đó là "xây dựng con đường đúng".

Điều đó có tác động đến nhân sự và thiết kế chương trình. Các đội ngũ cần những người có thể biểu đạt chính sách trong các hệ thống, không chỉ những người có thể xác định các vấn đề sau khi sự việc đã xảy ra. Các mặc định an toàn, proxy công cụ, sidecar, các vòng phản hồi số liệu thống kê và các rào chắn có quan điểm (opinionated guardrails) đều được đưa ra vì chúng cho phép bảo mật trở thành một phần của cách công việc được thực hiện, thay vì một bước phê duyệt thêm lơ lửng bên ngoài nó.

Những gì San Francisco khiến mọi người nhận ra rõ ràng

BSidesSF là một hội nghị có cái nhìn rất tương lai, một phần bởi vì sự kiện bao gồm các chuyên gia, người bảo trì và các chuyên gia đang tích cực làm việc để giữ cho chúng ta an toàn. Những gì dường như là sự đồng thuận trong các hành lang là những vấn đề chúng ta đối mặt không thể giải quyết chỉ với nhiều công cụ hơn. Chúng sẽ được giải quyết bằng thay đổi tổ chức trong cách chúng ta xử lý niềm tin và quyền truy cập.

Nếu mô hình mối đe dọa không còn khớp với production hoặc một sự cố phụ thuộc phơi bày sự nhầm lẫn về quyền sở hữu, đã đến lúc không chỉ vá lỗi, mà cần xem xét lại liệu kiến trúc và quản trị của bạn có được liên kết với mục tiêu của tổ chức hay không. Sự kiện này đã để lại cho tôi hy vọng rằng chúng ta có thể làm cho bảo mật tốt hơn bằng cách tập trung vào các hệ thống phát hành niềm tin, lưu trữ bí mật, định nghĩa quyền hạn và thúc đẩy tự động hóa. Giảm thiểu những gì có thể lan rộng trong khi bạn cập nhật những gì đã bị trôi dạt. Chúng ta không cần kéo dài các kế hoạch bảo mật cũ quanh công nghệ mới; chúng ta cần áp dụng các con đường và rào chắn được lát tốt hơn cho một tương lai an toàn hơn. Đặc biệt là khi nó ngày càng được thúc đẩy bởi AI.

Bài viết liên quan

AI & Machine Learning

Câu chuyện về người đàn ông Philippines xây dựng "AI bất tử" bằng cách khai thác miễn phí 11 nền tảng công nghệ

18 tháng 4, 2026

Phần mềm

Chuyển nhà từ DigitalOcean sang Hetzner: Giảm chi phí từ $1,432 xuống $233 với Zero Downtime

18 tháng 4, 2026

Phần mềm

AI Agents Cần "Bàn Làm Việc" Riêng: Giải Pháp Từ Git Worktrees

18 tháng 4, 2026