Hacker đang khai thác lỗ hổng "CopyFail" nguy hiểm trên Linux để leo thang đặc quyền

Cơ quan An ninh mạng Mỹ (CISA) vừa cảnh báo rằng lỗ hổng "CopyFail" trong nhân Linux đang bị khai thác tích cực chỉ vài ngày sau khi mã khai thác được công bố. Lỗi này cho phép kẻ tấn công leo thang đặc quyền từ người dùng thường lên cấp quản trị (root) trên các hệ thống chưa được vá lỗi.

Cơ quan An ninh mạng và An ninh cơ sở hạ tầng Mỹ (CISA) đang đưa ra cảnh báo khẩn cấp về một lỗ hổng bảo mật nghiêm trọng trong nhân Linux, được đặt tên là "CopyFail". Chỉ vài ngày sau khi các nhà nghiên cứu công bố mã khai thác (exploit) hoạt động hiệu quả, lỗ hổng này đã bắt đầu bị các tin tặc tận dụng để tấn công hệ thống.

Được theo dõi dưới mã số CVE-2026-31431, lỗi này nằm trong nhân Linux và cho phép người dùng có quyền hạn thấp có thể chiếm toàn quyền kiểm soát hệ thống bằng cách sửa đổi dữ liệu mà lẽ ra họ chỉ được quyền đọc. Về cơ bản, lỗ hổng này biến quyền truy cập hạn chế thành đặc quyền root hoàn chỉnh trên các máy chủ chưa được cập nhật bản vá.

Lỗi này được công bố bởi công ty tư vấn an ninh mạng Theori. Theo đó, lỗ hổng được phát hiện bởi nền tảng kiểm thử xâm nhập sử dụng AI của họ, tên là Xint, và đã được báo cáo cho nhóm bảo mật nhân Linux vào ngày 23/3. Các bản phân phối Linux lớn đã tung ra các bản vá trước khi thông tin chi tiết được công bố rộng rãi, nhưng Theori cũng đã công bố mã khai thác khái niệm (PoC) đi kèm.

Mã khai thác viết bằng Python này hoạt động hiệu quả trên Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1 và SUSE 16. Tuy nhiên, các nhà nghiên cứu cảnh báo rằng mọi nhân Linux chính thống được xây dựng kể từ năm 2017 đều nằm trong phạm vi tiềm năng bị khai thác.

"Cùng một kịch bản, bốn bản phân phối, bốn shell root — trong một lần thực hiện. Cùng một tệp tin khai thác hoạt động mà không cần sửa đổi trên mọi bản phân phối Linux," Theori khẳng định.

Mức độ tin cậy cao của mã khai thác này đã nhanh chóng thu hút sự chú ý không mong muốn. CISA đã thêm lỗi này vào Danh mục Lỗ hổng đang bị Khai thác (Known Exploited Vulnerabilities) và ra lệnh cho các cơ quan hành pháp dân sự liên bang phải vá lỗi trong vòng hai tuần, với hạn chót là ngày 15/5.

Microsoft đã ủng hộ phát hiện của CISA và cho biết họ đang thấy dấu hiệu hoạt động ngay sau khi PoC được phát hành. "Do tính sẵn có của mã khai thác hoàn chỉnh và cuộc đua để vá các hệ thống, Microsoft Defender đang ghi nhận hoạt động thử nghiệm sơ bộ có khả năng dẫn đến việc các tác nhân đe dọa gia tăng khai thác trong vài ngày tới," công ty cảnh báo.

Cơ chế hoạt động của cuộc tấn công giải thích tính cấp bách của vấn đề. Đây là cuộc tấn công cục bộ (local attack), yêu cầu ít quyền truy cập và không cần sự tương tác của người dùng. Do đó, bất kỳ ai đã có chỗ đứng (foothold) trên máy chủ dễ bị tổn thương đều có thể thử vận may. Đây là loại lỗ hổng có thể biến một vụ đột nhập nhỏ thành sự kiểm soát toàn bộ hệ thống rất nhanh chóng.

Như The Register đã đưa tin tuần trước, lỗ hổng này xuất phát từ cách nhân Linux xử lý các hoạt động mã hóa nhất định, mở ra con đường can thiệp vào dữ liệu bộ nhớ đệm (cached data) theo cách mà người dùng không bao giờ được phép kiểm soát. Với việc mã khai thác đáng tin cậy hiện đã xuất hiện rộng rãi, đặc điểm thiết kế này đã thực sự trở thành một thủ thuật leo thang đặc quyền phổ biến.

Bài viết liên quan

Công nghệ

Tổng hợp thị trường M&A an ninh mạng: 33 thương vụ được công bố trong tháng 4/2026

04 tháng 5, 2026

Công nghệ

ElevenLabs đạt 500 triệu USD doanh thu định kỳ, thu hút đầu tư từ BlackRock, NVIDIA và các ngôi sao Hollywood

05 tháng 5, 2026

Công nghệ

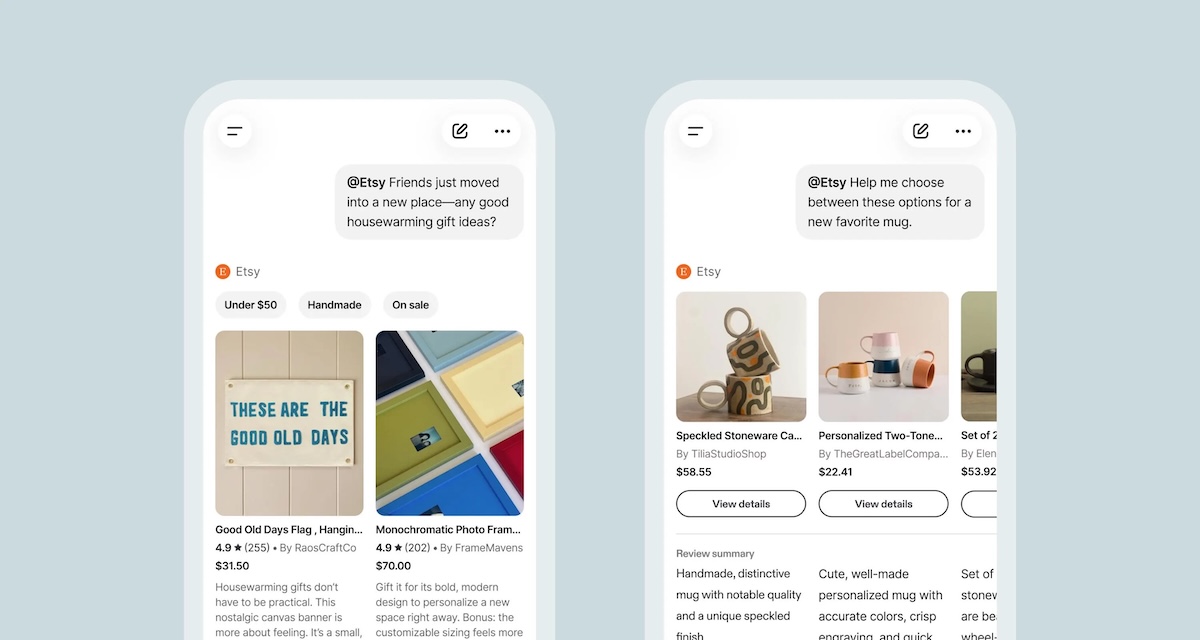

Etsy ra mắt ứng dụng tích hợp trên ChatGPT, nâng tầm trải nghiệm mua sắm bằng AI

05 tháng 5, 2026