Khẩn cấp: Fortinet cảnh báo hai lỗ hổng nghiêm trọng trong FortiSandbox, yêu cầu cập nhật ngay

Hai lỗ hổng bảo mật mới được phát hiện trong FortiSandbox có thể cho phép kẻ tấn công bỏ qua xác thực hoặc thực thi mã độc từ xa mà không cần đăng nhập. Nhà cung cấp đã tung ra bản vá, và mặc dù chưa có dấu hiệu khai thác, người dùng được khuyến cáo cập nhật ngay lập tức để tránh rủi ro.

Fortinet vừa phát hành các bản vá khẩn cấp để khắc phục hai lỗ hổng bảo mật nghiêm trọng trong sản phẩm FortiSandbox của mình. Các lỗ hổng này có thể bị kẻ tấn công khai thác để truy cập trái phép vào hệ thống mà không cần thông tin xác thực.

Mặc dù chưa có báo cáo về việc các lỗ hổng này đang bị khai thác tích cực trong tự nhiên, nhưng mức độ nghiêm trọng của chúng (đạt điểm 9.1 theo thang CVSS) cùng với lịch sử thường xuyên bị nhắm mục tiêu của các sản phẩm Fortinet cho thấy rủi ro tấn công là rất cao.

CVE-2026-39808: Lỗ hổng tiêm lệnh hệ điều hành

Lỗ hổng đầu tiên, được định danh là CVE-2026-39808, là một lỗi tiêm lệnh hệ điều hành (OS command injection). Nó cho phép kẻ tấn công chưa được xác thực thực thi mã hoặc lệnh trái phép thông qua các yêu cầu HTTP.

Lỗi này ảnh hưởng đến các phiên bản FortiSandbox từ 4.4.0 đến 4.4.8. Người dùng cần nâng cấp lên phiên bản 4.4.9 hoặc mới hơn để khắc phục vấn đề này.

CVE-2026-39813: Bỏ qua xác thực qua API

Lỗ hổng thứ hai, CVE-2026-39813, là một lỗi duyệt đường dẫn (path traversal) trong API JRPC của FortiSandbox. Lỗi này cho phép kẻ tấn công bỏ qua quy trình xác thực bằng cách sử dụng các yêu cầu HTTP được tạo đặc biệt.

Lỗi này cũng nhận được điểm CVSS 9.1 và ảnh hưởng đến hai nhánh phiên bản: từ 4.4.0 đến 4.4.8 và từ 5.0.0 đến 5.0.5. Để khắc phục, người dùng cần cập nhật lên phiên bản 4.4.9+ (cho nhánh 4.4) hoặc 5.0.6+ (cho nhánh 5.0). Lỗ hổng này được phát hiện bởi chuyên gia phân tích bảo mật Loic Pantano của Fortinet.

Kiểm tra và hành động

Một nhà nghiên cứu bảo mật có tên Rishi đã công bố các công cụ quét (scanner) cho cả hai lỗ hổng này. Các quản trị viên hệ thống được khuyến nghị sử dụng các công cụ này để kiểm tra xem hệ thống của mình có đang chạy các phiên bản dễ bị tổn thương hay không.

Thông tin này xuất hiện chỉ khoảng một tuần sau khi Fortinet phát hành bản vá khẩn cấp cho CVE-2026-35616 - một lỗ hổng nghiêm trọng khác trong FortiClient Enterprise Management Server (EMS) được tin là đã bị khai thác dưới dạng zero-day kể từ cuối tháng 3. Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) cũng đã đưa lỗ hổng EMS vào danh sách các lỗ hổng đang bị khai thác (KEV) và đặt ra hạn chót 4 ngày cho các cơ quan liên bang để áp dụng bản vá.

Bài viết liên quan

Công nghệ

Meta đổ lỗi cho thiếu hụt RAM khi tăng giá 100 USD cho tai nghe Quest 3

16 tháng 4, 2026

Công nghệ

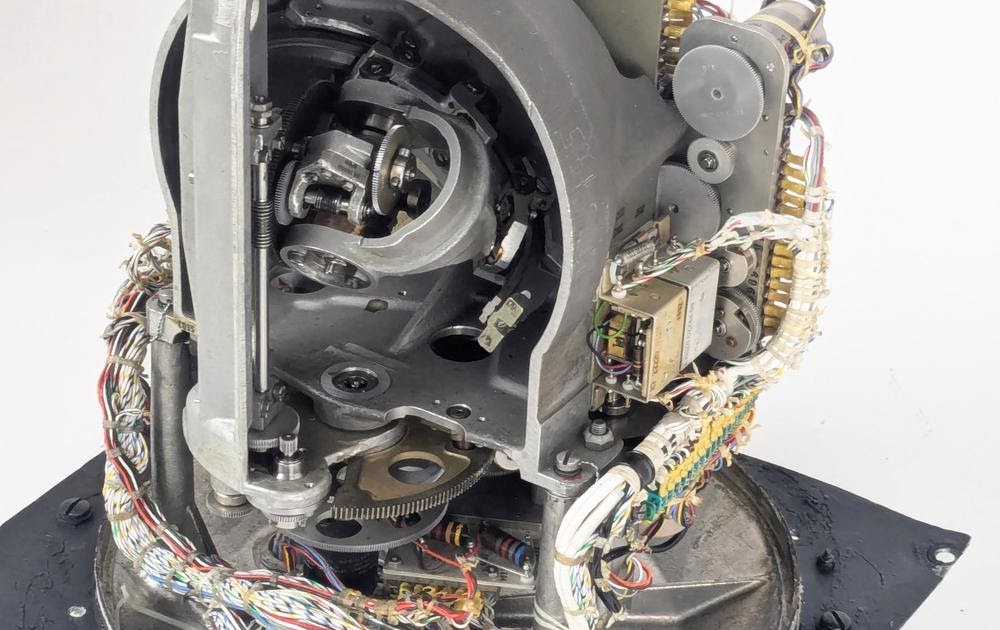

Máy tính góc cơ điện tử bên trong hệ thống theo dõi sao của máy bay ném bom B-52

18 tháng 4, 2026

Công nghệ

Fuzix OS 0.4 chính thức phát hành: Cải tiến mạng, định dạng tệp và hỗ trợ phần cứng phong phú

18 tháng 4, 2026