Lỗ hổng bị khai thác nhanh hơn bao giờ hết: Cơ hội trong thách thức

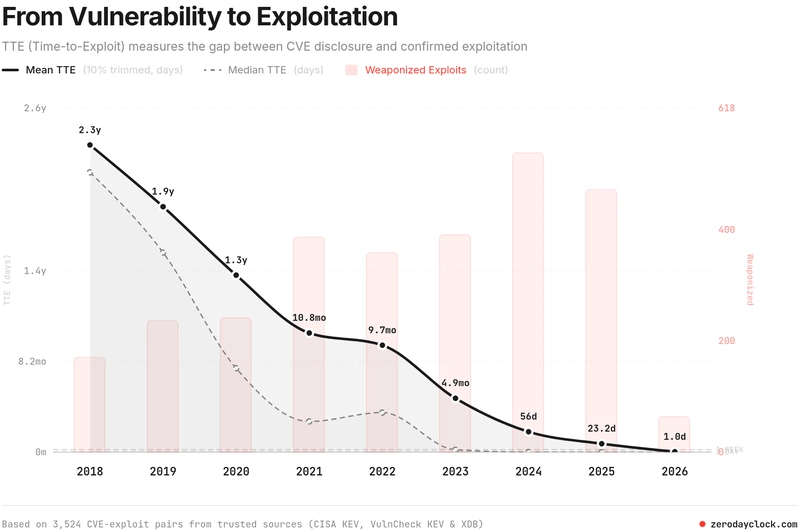

Đồng hồ Zero Day hiện ghi nhận mức 1.0 TTE, nghĩa là lỗ hổng trung bình bị khai thác chỉ trong vòng 1 ngày. Đây là một nghịch lý an ninh mạng: các đội ngũ bảo mật cần vá lỗi nhanh hơn nhưng lại phải thận trọng trong việc cập nhật để tránh các cuộc tấn công chuỗi cung ứng.

Đồng hồ Zero Day hiện đang ở mức 1.0 TTE (Time-to-Exploit - Thời gian khai thác),这意味着 các lỗ hổng đang bị khai thác trung bình trong vòng chưa đầy 1 ngày. Thống kê gây sốc cho thấy rằng 50% số lỗ hổng sẽ bị khai thác chỉ trong vòng 17 giờ.

Biểu đồ thể hiện TTE giảm từ 2,3 năm vào năm 2018 xuống còn 1,0 ngày vào năm 2026

Biểu đồ thể hiện TTE giảm từ 2,3 năm vào năm 2018 xuống còn 1,0 ngày vào năm 2026

Nguồn: Zero Day Clock

Đây là một khoảng thời gian đầy áp lực đối với lĩnh vực an ninh mạng! Ở một phía, chúng ta thấy TTE đang tiệm cận bằng không, nhưng ở phía khác, chúng ta lại đang chủ động hạn chế các bản cập nhật phụ thuộc trong phần mềm do rủi ro tấn công chuỗi cung ứng ngày càng gia tăng (như cách PyPI từng chia sẻ: chúng ta không còn phải cố gắng "uống nước từ vòi cứu hỏa" nữa).

Vì vậy, chúng ta đang đối mặt với ba vấn đề lớn cùng một lúc:

- Chúng ta cần vá lỗi CVE nhanh hơn, nhưng khác với tin tặc: di chuyển nhanh là đầy rủi ro. Một bản vá lỗi sai hoặc một thao tác live-patching (vá nóng) sai sót có thể dẫn đến thời gian chết hoặc khóa người dùng hợp pháp ra khỏi hệ thống. Khác với tin tặc, chúng ta có những thứ để mất và phải tuân theo các quy trình quy định.

- Chúng ta cần làm chậm quá trình cập nhật để giảm thiểu rủi ro từ các cuộc tấn công chuỗi cung ứng.

- Đồng thời, khối lượng các lỗ hổng CVE mới lại đang tăng lên một cách báo động.

Đây là một tình thế tiến thoái lưỡng nan thú vị. Các quy trình truyền thống không thể xử lý vấn đề này một cách hiệu quả, và nó đòi hỏi mức độ tự động hóa cao hơn.

Meme mô tả việc phải thực hiện hai nhiệm vụ đối lập cùng lúc

Meme mô tả việc phải thực hiện hai nhiệm vụ đối lập cùng lúc

Thay vì hoảng sợ, chúng ta có thể coi việc TTE tiệm cận bằng không là một cơ hội. Bạn cần xây dựng hệ thống phòng thủ vững chắc: Zero Trust (Không tin tưởng), Defense in Depth (Phòng thủ theo chiều sâu), WAF, API Gateways và đặc biệt là Defensive Programming (Lập trình phòng thủ) nên là các yêu cầu bắt buộc, chứ không phải là thứ "có thì tốt".

Lập trình phòng thủ đặc biệt mạnh mẽ. Hãy lấy ví dụ về Log4Shell: bạn đã có thể ngăn chặn nó bị khai thác trong ứng dụng của mình như thế nào nhờ các kỹ thuật này?

Với các lớp phòng thủ này, bạn sẽ đứng ở phía đúng đắn của đường cong TTE. Lỗ hổng CVE tiếp theo sẽ không trở thành thảm họa mà sẽ là một cơ hội: các cuộc khai thác nhanh chính là phản hồi nhanh. Tốc độ này cho phép bạn xác định nhanh chóng nơi phòng thủ đang hoạt động tốt và nơi cần được củng cố.

Đây là thực tế mới đối với những người bảo vệ. TTE đang thu hẹp lại, nhưng với sự phòng thủ đúng đắn, nó trở thành một công cụ, không chỉ là một mối đe dọa.

Khai thác nhanh = Cơ hội kiểm chứng hệ thống phòng thủ.

Bài viết liên quan

Phần mềm

Google tung ra Antigravity 2.0: Ứng dụng lập trình thế hệ mới với công cụ CLI và gói đăng ký AI Ultra

19 tháng 5, 2026

Phần mềm

Lo ngại về Bun: Liệu sự suy giảm của Claude Code có phải là điềm báo cho tương lai của runtime này?

04 tháng 5, 2026

Phần mềm

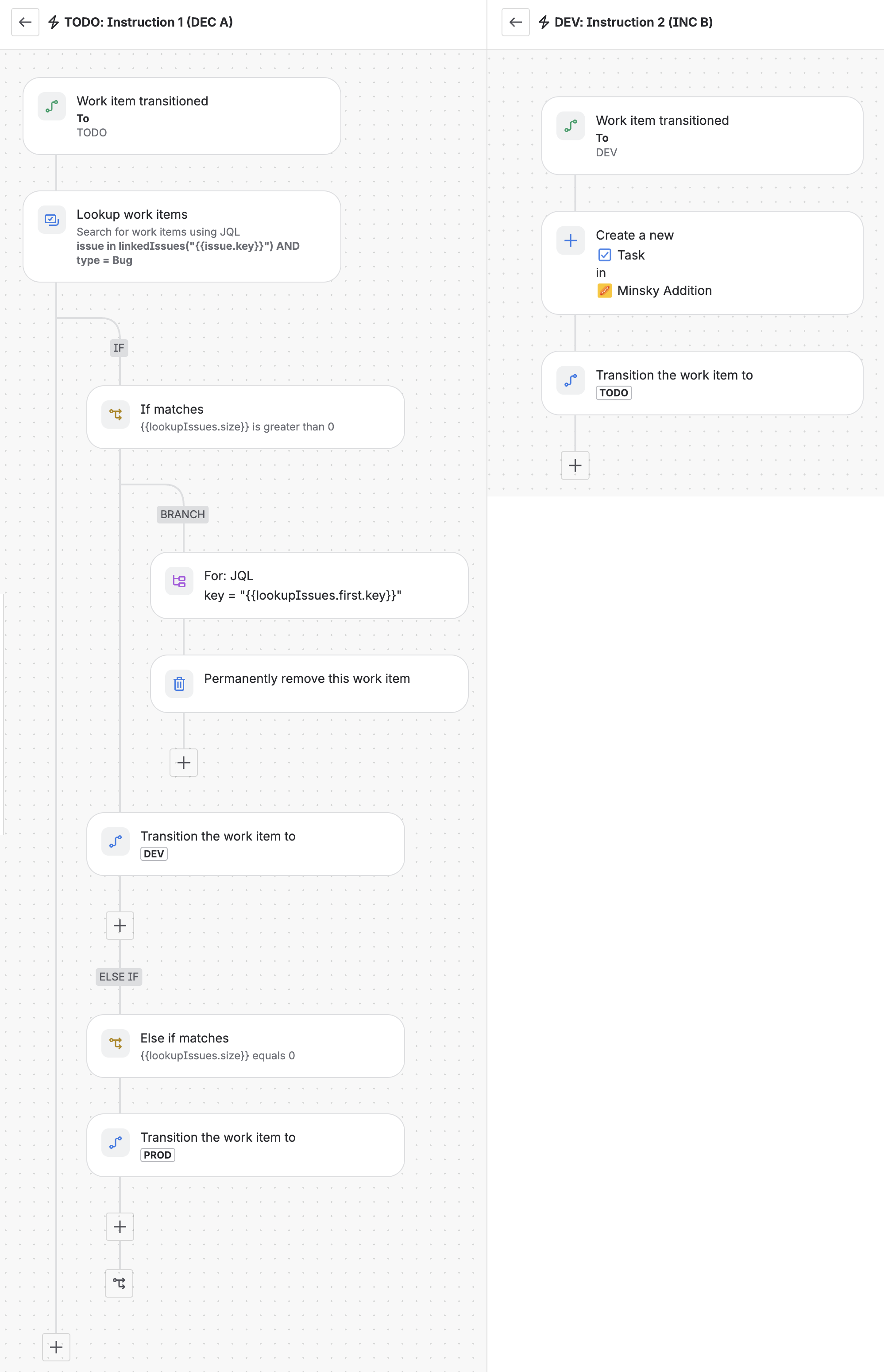

Jira là Turing-Complete: Chứng minh khả năng tính toán của công cụ quản lý dự án

25 tháng 5, 2026