Lỗ hổng "Bleeding Llama" Nguy Hiểm Đe Dọa 300.000 Triển Khai Ollama

Một lỗ hổng nghiêm trọng được đặt tên là Bleeding Llama đang đe dọa khoảng 300.000 máy chủ Ollama, cho phép kẻ tấn công đánh cắp thông tin nhạy cảm từ xa mà không cần xác thực. Người dùng được khuyến cáo cập nhật ngay lên phiên bản 0.17.1 để khắc phục rủi ro lộ API keys và dữ liệu quan trọng.

Lỗ hổng "Bleeding Llama" Nguy Hiểm Đe Dọa 300.000 Triển Khai Ollama

Một lỗ hổng nghiêm trọng được đặt tên là Bleeding Llama đang đe dọa khoảng 300.000 máy chủ Ollama, cho phép kẻ tấn công đánh cắp thông tin nhạy cảm từ xa mà không cần xác thực. Người dùng được khuyến cáo cập nhật ngay lên phiên bản 0.17.1 để khắc phục rủi ro lộ API keys và dữ liệu quan trọng.

Lỗ hổng bảo mật trong Ollama

Lỗ hổng bảo mật trong Ollama

Ollama là giải pháp mã nguồn mở phổ biến cho phép chạy các mô hình ngôn ngữ lớn (LLM) trên máy cục bộ, thường được các tổ chức sử dụng làm động cơ suy luận AI tự lưu trữ (self-hosted). Tuy nhiên, công ty an ninh mạng Cyera vừa phát hiện một lỗ hổng nghiêm trọng có thể khiến hàng trăm nghìn hệ thống này bị lộ dữ liệu.

Chi tiết lỗ hổng CVE-2026-7482

Vấn đề được theo dõi dưới mã định danh CVE-2026-7482 với điểm số CVSS là 9.3 (mức độ nghiêm trọng). Lỗi này nằm trong trình tải mô hình GGUF của Ollama, cho phép kẻ tấn công thực hiện cuộc tấn công đọc bộ nhớ heap vượt quá giới hạn (heap out-of-bounds read).

Theo Cyera, trình tải này chấp nhận một tệp GGUF do kẻ tấn công cung cấp, trong đó chứa độ lệch và kích thước tensor được khai báo lớn hơn độ dài thực tế của tệp. Khi xử lý tệp này, cảm biến sẽ đọc vượt qua vùng đệm heap được cấp phát, truy cập vào bộ nhớ có thể chứa thông tin nhạy cảm.

Cơ chế tấn công và tác động

"Kẻ tấn công sau đó tận dụng tính năng đẩy mô hình tích hợp sẵn của Ollama để rút ruột tệp kết quả — bao gồm cả dữ liệu heap bị đánh cắp — về một máy chủ do kẻ tấn công kiểm soát. Toàn bộ cuộc tấn công chỉ yêu cầu ba lệnh gọi API không cần xác thực," Cyera cho biết.

Bảo mật AI

Bảo mật AI

Nguy cơ đặc biệt cao do Ollama theo mặc định khởi chạy mà không cần xác thực và lắng nghe trên tất cả các giao diện mạng. Điều này có nghĩa là mọi phiên bản có thể truy cập internet đều dễ bị khai thác.

Với khoảng 300.000 máy chủ Ollama hiện đang tiếp xúc với internet công cộng, lỗ hổng này có thể được khai thác ngay lập tức và trên diện rộng mà không cần bất kỳ thông tin đăng nhập nào. Tùy thuộc vào cách sử dụng Ollama, việc khai thác thành công có thể làm lộ tương tác của nhân viên, mã phát triển, đầu ra công cụ định tuyến và các lệnh nhắc (prompts) chứa thông tin cá nhân, dữ liệu y tế và các bí mật khác.

Giải pháp và khuyến nghị

Lỗ hổng này đã được khắc phục trong phiên bản Ollama 0.17.1. Các tổ chức được khuyên áp dụng bản vá càng sớm càng tốt và hạn chế quyền truy cập mạng cho các triển khai của mình.

Biểu tượng bảo mật

Biểu tượng bảo mật

Các biện pháp bảo mật bổ sung bao gồm triển khai proxy xác thực và phân đoạn mạng (network segmentation). Các tổ chức cũng nên kiểm tra các phiên bản đang chạy để xem có bị lộ ra internet hay không và coi mọi phiên bản có thể truy cập từ internet, cũng như các biến môi trường và dữ liệu đi qua nó, là đã bị xâm phạm.

Bất kỳ triển khai nào mà Ollama có thể truy cập được qua mạng mà không có tường lửa hoặc proxy xác thực đứng trước đều có nguy cơ bị khai thác.

Bài viết liên quan

Công nghệ

Tổng hợp thị trường M&A an ninh mạng: 33 thương vụ được công bố trong tháng 4/2026

04 tháng 5, 2026

Phần mềm

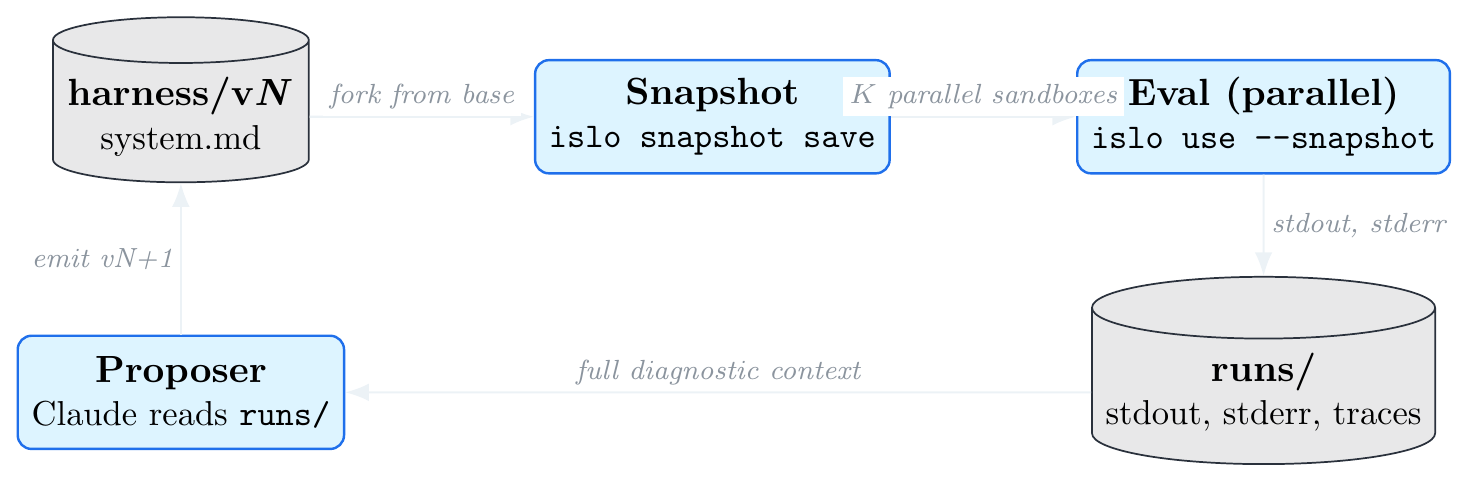

Meta-Harness Đơn Giản Trên Islo.dev: Tối Ưu Hóa Tự Động Cho Tác Nhân LLM

05 tháng 5, 2026

Phần mềm

RAG bị ảo giác: Tôi đã xây dựng một lớp tự sửa chữa khắc phục lỗi trong thời gian thực

05 tháng 5, 2026