Lộ lỗ hổng chuỗi cung ứng Trivy và AWS CodeBuild; Kỹ thuật Rowhammer trên GDDR6 chiếm quyền Root

Tuần này ghi nhận cuộc tấn công chuỗi cung ứng nghiêm trọng thông qua Trivy ảnh hưởng đến Ủy ban Châu Âu, cùng với việc phát hiện các lỗ hổng chưa được tài liệu hóa trên AWS CodeBuild cho phép leo quyền. Ngoài ra, nghiên cứu mới về GDDRHammer đã chứng minh khả năng khai thác lỗ hổng Rowhammer trên bộ nhớ GPU GDDR6 để có được shell root, kèm theo mã khai thác thực tế.

Tấn công chuỗi cung ứng Trivy xâm phạm đám mây của Ủy ban Châu Âu

Một báo cáo quan trọng đã tiết lộ một cuộc tấn công chuỗi cung ứng dẫn đến việc xâm phạm cơ sở hạ tầng đám mây của Ủy ban Châu Âu. Cuộc tấn công này được cho là đã lợi dụng sự cố liên quan đến Trivy - trình quét lỗ hổng mã nguồn mở phổ biến được sử dụng rộng rãi để bảo mật container và Kubernetes.

Mặc dù chi tiết cụ thể về lỗ hổng liên quan đến Trivy chưa được tiết lộ đầy đủ, sự kiện này làm nổi bật rủi ro nghiêm trọng từ các lỗ hổng nằm ngay trong chính các công cụ bảo mật, và cách chúng có thể trở thành vectơ cho việc xâm phạm mạng diện rộng. Loại hình tấn công chuỗi cung ứng này, nơi các công cụ đáng tin cậy trở thành điểm nhập cảnh, tạo ra một thách thức phức tạp đối với các tổ chức dựa vào hệ sinh thái phần mềm rộng lớn.

Sự cố tại một thực thể lớn như Ủy ban Châu Âu nhấn mạnh nhu cầu cấp thiết về các biện pháp bảo mật chuỗi cung ứng vững chắc, mở rộng đến cả các công cụ được sử dụng cho mục đích phòng thủ. Các tổ chức không chỉ cần bảo mật cơ sở hạ tầng của riêng mình mà còn phải kiểm tra và giám sát chặt chẽ tính toàn vẹn của các phần mềm và dịch vụ bên thứ ba được tích hợp vào quy trình phát triển và triển khai của họ.

"Đây là một lời nhắc nhở quan trọng rằng ngay cả các công cụ bảo mật cũng có thể trở thành vectơ tấn công, nhấn mạnh nhu cầu kiểm tra kỹ lưỡng chuỗi cung ứng của mọi thành phần phụ thuộc, bao gồm cả các trình quét."

Lỗ hổng AWS CodeBuild và CodeConnections cho phép leo quyền

Một bài phân tích chi tiết đã tiết lộ các lỗ hổng nghiêm trọng trong AWS CodeBuild và CodeConnections, chứng minh cách các điểm cuối (endpoint) chưa được tài liệu hóa có thể bị khai thác để lấy cắp các token đặc quyền. Kỹ thuật này cho phép kẻ tấn công thực hiện di chuyển ngang (lateral movement) và leo quyền trong cơ sở mã của tổ chức, gây ra rủi ro nghiêm trọng đối với môi trường đám mây.

Nghiên cứu này phác thảo các phương pháp để chặn vào các công việc (jobs) CodeBuild và giám sát quá trình thực thi của chúng, hút hiệu quả các thông tin xác thực nhạy cảm giúp tạo điều kiện cho quyền truy cập rộng hơn. Loại hình khai thác đám mây gốc này (cloud-native) bỏ qua các biện pháp phòng thủ truyền thống bằng cách nhắm vào các mối quan hệ tin cậy vốn có trong đường ống CI/CD.

Việc phát hiện ra lỗ hổng này nhấn mạnh sự phức tạp trong việc bảo mật cơ sở hạ tầng đám mây hiện đại, nơi các tích hợp dịch vụ phức tạp và các điểm cuối API có thể bị bỏ quên trở thành bề mặt tấn công đáng kể. Các tổ chức sử dụng AWS CodeBuild và CodeConnections nên xem xét ngay lập tức cấu hình của họ, áp dụng nguyên tắc đặc quyền tối thiểu (least privilege) cho các vai trò CI/CD, và cân nhắc giám sát nâng cao các hoạt động bất thường trong các dịch vụ này.

Kỹ thuật GDDRHammer đạt Root Shell thông qua Rowhammer trên GPU GDDR6

Các nhà nghiên cứu đã công bố "GDDRHammer" và "GeForge", một lỗ hổng phần mềm zero-day và chuỗi khai thác mang tính đột phá tận dụng hiệu ứng Rowhammer trong bộ nhớ GPU GDDR6. Nghiên cứu này, dự kiến trình bày tại IEEE S&P 2026, đã chứng minh cách các bit bộ nhớ bị đảo ngược do truy cập nhanh các hàng bộ nhớ lân cận có thể được khai thác trên GPU GDDR6 để cuối cùng đạt được quyền root (root shell) trên hệ thống. Việc sẵn có của mã khai thác đã khẳng định tính khả thi và mức độ nghiêm trọng của cuộc tấn công cấp phần cứng này, thu hẹp khoảng cách giữa việc hỏng hóc bộ nhớ lý thuyết và việc xâm phạm toàn bộ hệ thống.

Những lỗ hổng này đặc biệt khó giảm thiểu vì chúng nằm sâu trong kiến trúc phần cứng. Các hệ thống sử dụng bộ nhớ GDDR6, bao gồm máy tính hiệu năng cao (HPC), máy chơi game và các môi trường đám mây sử dụng phiên bản GPU, đều có thể bị đe dọa bởi vectơ tấn công mới này.

Các chiến lược phòng thủ chống lại các cuộc tấn công Rowhammer truyền thống thường liên quan đến mã sửa lỗi bộ nhớ (ECC) và các thiết kế phần cứng chuyên dụng, nhưng các biện pháp giảm thiểu dựa trên phần mềm thường bị hạn chế. Việc công bố này kêu gọi sự chú ý trở lại đối với an ninh phần cứng cơ bản và khả năng các lỗ hổng vật lý sâu sắc bộc lộ thành các lỗ hổng cấp phần mềm nghiêm trọng.

Bài viết liên quan

Công nghệ

Meta đổ lỗi cho thiếu hụt RAM khi tăng giá 100 USD cho tai nghe Quest 3

16 tháng 4, 2026

Công nghệ

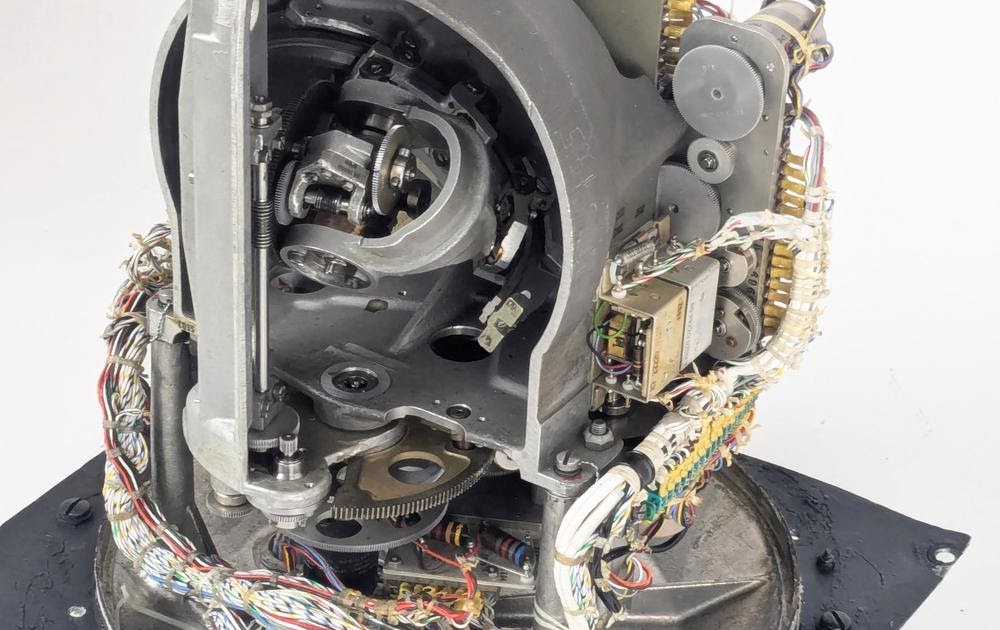

Máy tính góc cơ điện tử bên trong hệ thống theo dõi sao của máy bay ném bom B-52

18 tháng 4, 2026

Công nghệ

Fuzix OS 0.4 chính thức phát hành: Cải tiến mạng, định dạng tệp và hỗ trợ phần cứng phong phú

18 tháng 4, 2026