Lộ trình bảo mật GitHub Actions 2026: Cải tổ an toàn cho quy trình CI/CD

GitHub công bố lộ trình bảo mật năm 2026 cho GitHub Actions, tập trung vào khóa phụ thuộc xác định, kiểm soát chính sách tập trung và tường lửa egress để bảo vệ chuỗi cung ứng phần mềm toàn diện trước các cuộc tấn công ngày càng tinh vi.

Trong bối cảnh các cuộc tấn công vào chuỗi cung ứng phần mềm gia tăng, GitHub vừa công bố lộ trình bảo mật 2026 dành cho GitHub Actions. Động thái này nhằm chuyển đổi nền tảng CI/CD từ mô hình linh hoạt sang hướng "an toàn theo mặc định" (secure by default), giải quyết các lỗ hổng bảo mật nghiêm trọng trong quá trình tự động hóa phát triển phần mềm.

Ảnh minh họa nền tảng GitHub

Ảnh minh họa nền tảng GitHub

Tại sao vấn đề này cấp thiết?

Các cuộc tấn công nhắm vào các dự án như tj-actions/changed-files, Nx hay trivy-action trong năm qua đã cho thấy một xu hướng rõ ràng: tin tặc đang nhắm trực tiếp vào cơ sở hạ tầng CI/CD, thay vì chỉ nhắm vào phần mềm mà nó xây dựng.

Quy trình tấn công thường diễn ra theo kịch bản: khai thác lỗ hổng để thực thi mã độc, chạy các quy trình làm việc (workflow) độc hại mà không bị phát hiện, và sử dụng quyền hạn quá mức để đánh cắp thông tin đăng nhập. Mục tiêu của GitHub trong năm 2026 là lấp đầy các khoảng trống bảo mật này thông qua ba lớp bảo vệ chính.

1. Xây dựng hệ sinh thái Actions an toàn hơn

Hiện tại, các phụ thuộc trong Action thường không mang tính xác định (deterministic) và được giải quyết tại thời điểm chạy (runtime), sử dụng các tham chiếu có thể thay đổi như thẻ (tags) hoặc nhánh (branches). Điều này tạo ra rủi ro cao khi một phụ thuộc bị xâm phạm sẽ lan truyền ngay lập tức.

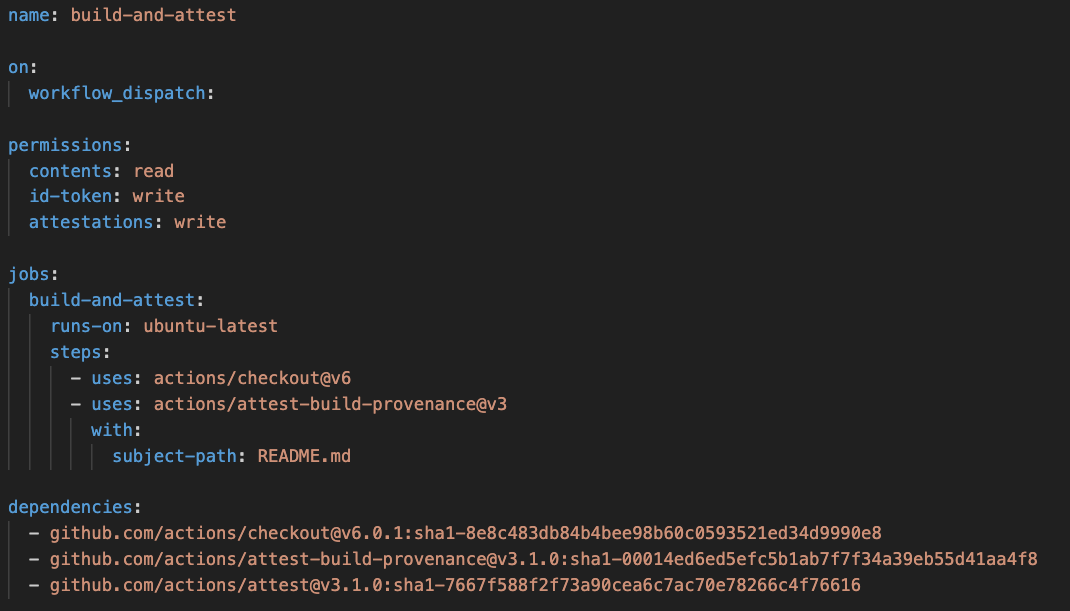

Ảnh chụp màn hình tính năng mới

Ảnh chụp màn hình tính năng mới

Giải pháp: Khóa phụ thuộc ở cấp độ Workflow

GitHub sẽ giới thiệu một phần dependencies: trong file YAML của quy trình làm việc. Tính năng này sẽ khóa tất cả các phụ thuộc trực tiếp và bắc cầu bằng mã băm commit SHA.

"Hãy tưởng tượng nó giống như tệp go.mod + go.sum của ngôn ngữ Go, nhưng dành cho quy trình làm việc của bạn với khả năng tái tạo và kiểm toán hoàn toàn."

Thay đổi này mang lại ba lợi ích lớn:

- Chạy xác định: Mỗi quy trình thực thi chính xác những gì đã được xem xét.

- Cập nhật có thể xem xét: Các thay đổi phụ thuộc hiển thị dưới dạng diff trong pull request.

- Xác minh fail-fast: Mọi sự không khớp về mã băm sẽ dừng thực thi trước khi công việc bắt đầu.

Tính năng dự kiến ra mắt bản xem thử công cộng trong 3-6 tháng tới và phổ biến rộng rãi trong vòng 6 tháng.

2. Giảm thiểu bề mặt tấn công với mặc định bảo mật

Sự linh hoạt của GitHub Actions đôi khi dẫn đến các cấu hình dễ bị sai sót, chẳng hạn như cấp quyền quá mức (over-permissioned) hoặc ranh giới tin cậy không rõ ràng. Các cuộc tấn công như Pwn Requests đã chứng minh cách các sự khác biệt tinh tế trong kích hoạt sự kiện có thể bị lợi dụng.

Giải pháp: Thực thi dựa trên chính sách (Policy-driven execution)

GitHub sẽ giới thiệu các biện pháp bảo vệ thực thi quy trình làm việc dựa trên khung ruleset hiện có. Thay vì cấu hình bảo mật phân tán trong từng file YAML, các tổ chức giờ có thể định nghĩa các chính sách tập trung để kiểm soát:

- Quy tắc Actor: Ai có thể kích hoạt quy trình (người dùng cụ thể, quản trị viên, hay bot như Dependabot).

- Quy tắc sự kiện: Các sự kiện GitHub Actions nào được phép (push, pull_request, v.v.).

Ví dụ, một tổ chức có thể hạn chế việc thực thi workflow_dispatch chỉ cho những người bảo trì, ngăn chặn người đóng góp kích hoạt thủ công các quy trình triển khai nhạy cảm.

Ảnh minh họa bảo mật

Ảnh minh họa bảo mật

Quản lý bí mật có phạm vi (Scoped Secrets)

Hiện tại, các bí mật (secrets) được cấp ở mức kho hoặc tổ chức. GitHub sẽ giới thiệu "bí mật có phạm vi", cho phép liên kết thông tin xác thực với các bối cảnh thực thi cụ thể như nhánh, môi trường hoặc đường dẫn workflow cụ thể.

Điều này giúp ngăn chặn việc kế thừa bí mật ngầm định trong các workflow có thể tái sử dụng (reusable workflows), đảm bảo thông tin xác thực chỉ được cấp khi cả workflow và bối cảnh thực thi đều đáng tin cậy trọn vẹn.

3. Giám sát và kiểm soát điểm cuối hạ tầng CI/CD

Hạ tầng CI/CD ngày càng trở thành phần tử quan trọng, nhưng khả năng hiển thị và kiểm soát đối với runners (máy chạy) của GitHub trước đây còn hạn chế.

Luồng dữ liệu Actions (Actions Data Stream)

Để giải quyết vấn đề giám sát phân mảnh, GitHub sẽ cung cấp telemetry theo thời gian thực. Dữ liệu này có thể được chuyển giao tập trung đến các hệ thống hiện có như Amazon S3 hoặc Azure Event Hub, cho phép các tổ chức quan sát hành vi thực thi liên tục thay vì chỉ điều tra sau sự cố.

Tường lửa Egress dành cho GitHub-hosted runners

GitHub đang xây dựng một tường lửa egress nguyên bản hoạt động ở lớp 7 (Layer 7) bên ngoài máy ảo runner. Tính năng này sẽ hoạt động bất biến ngay cả khi kẻ tấn công có quyền root bên trong môi trường runner.

Các tổ chức có thể xác định các chính sách egress chi tiết bao gồm tên miền, phạm vi IP được phép và phương thức HTTP. Tường lửa này hỗ trợ hai chế độ:

- Monitor (Giám sát): Ghi log toàn bộ lưu lượng mạng để đánh giá.

- Enforce (Thực thi): Chặn mọi lưu lượng không được cho phép rõ ràng.

Với các bước tiến mới này, GitHub hướng tới việc biến Actions thành một nền tảng tự động hóa có thể kiểm toán và bảo mật cao, giúp các đội ngũ phát triển phần mềm yên tâm hơn trong kỷ nguyên số mới.

Bài viết liên quan

Phần mềm

Google tung ra Antigravity 2.0: Ứng dụng lập trình thế hệ mới với công cụ CLI và gói đăng ký AI Ultra

19 tháng 5, 2026

Phần mềm

Lo ngại về Bun: Liệu sự suy giảm của Claude Code có phải là điềm báo cho tương lai của runtime này?

04 tháng 5, 2026

Công nghệ

Tính năng Tìm kiếm Tệp trong Gemini API giờ đã hỗ trợ Đa phương thức: Xây dựng RAG hiệu quả và có thể kiểm chứng

10 tháng 5, 2026