Máy tính lượng tử không phải là mối đe dọa đối với khóa đối xứng 128-bit

Mặc dù máy tính lượng tử đe dọa các thuật toán bất đối xứng như RSA và ECC, nhưng chúng không gây nguy hiểm cho mã hóa đối xứng như AES-128. Các chuyên gia và tổ chức chuẩn hóa như NIST khẳng định thuật toán Grover không hiệu quả trong thực tế do khó khăn trong tính toán song song. Do đó, việc nâng cấp khóa đối xứng là không cần thiết, và nguồn lực nên tập trung vào chuyển đổi sang mật mã hậu lượng tử cho các hệ thống bất đối xứng.

Sự phát triển của máy tính lượng tử đang tạo ra áp lực cấp bách đối với cộng đồng an ninh mạng, buộc chúng ta phải thay thế các nguyên lý mật mã học bất đối xứng hiện hành như trao đổi khóa (ECDH) và chữ ký số (RSA, ECDSA, EdDSA). Những thuật toán này rất dễ bị tổn thương trước thuật toán Shor của máy tính lượng tử. Tuy nhiên, câu chuyện lại hoàn toàn khác với các thuật toán mật mã học đối xứng (AES, SHA-2, SHA-3) và độ dài khóa của chúng.

Máy tính lượng tử và mã hóa

Máy tính lượng tử và mã hóa

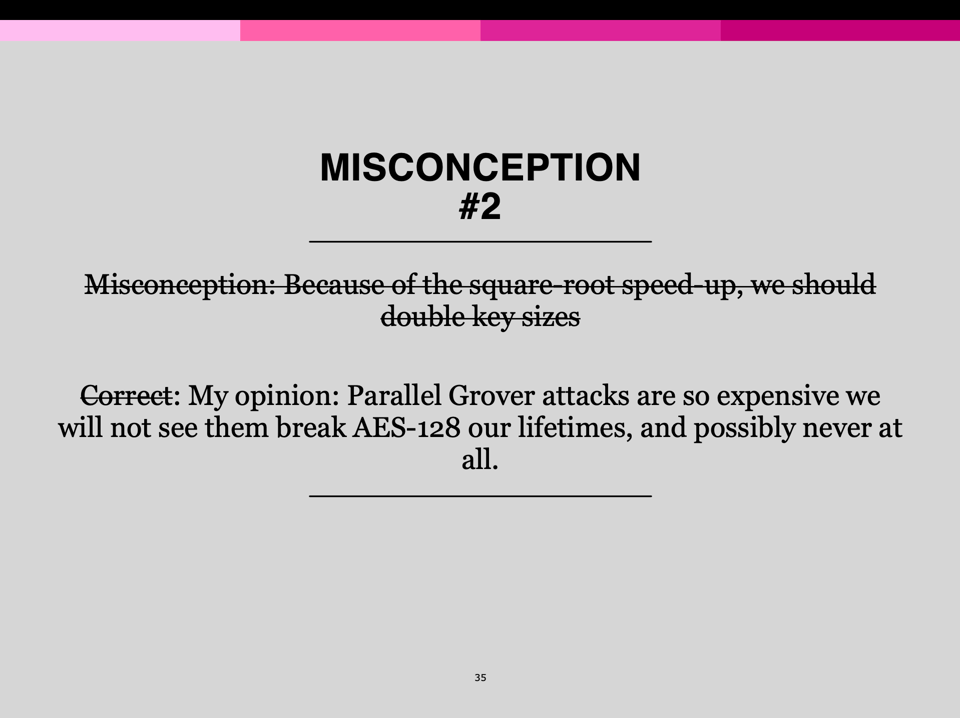

Có một quan niệm sai lầm phổ biến rằng máy tính lượng tử sẽ "giảm một nửa" độ bảo mật của các khóa đối xứng, đòi hỏi chúng ta phải sử dụng khóa 256-bit để đạt được mức bảo mật 128-bit. Đây không phải là một cách diễn giải chính xác về khả năng tăng tốc của các thuật toán lượng tử, không được phản ánh trong bất kỳ yêu cầu tuân thủ nào, và có nguy cơ làm lãng phí năng lượng và sự chú ý khỏi công việc chuyển đổi sang mật mã hậu lượng tử thực sự cần thiết.

Tại sao thuật toán Grover không hiệu quả trong thực tế?

Quan niệm sai lầm này thường bắt nguồn từ việc hiểu sai về tính ứng dụng của một thuật toán lượng tử khác: Grover. Thuật toán Grover cho phép tìm kiếm một không gian đầu vào có kích thước N để tìm ra "câu trả lời đúng" trong số lần gọi hàm ít hơn so với phương pháp cổ điển.

Thông thường, người ta hiểu rằng thuật toán Grover có thể tìm thấy khóa AES-128 trong khoảng thời gian tương đương với 2^64 bước. Tuy nhiên, điều này không đúng trong thực tế, vì việc chạy một cuộc tấn công như một luồng tuần tự duy nhất sẽ mất hàng trăm nghìn năm, và việc song song hóa nó làm tăng tổng chi phí tính toán.

Bảo mật dữ liệu

Bảo mật dữ liệu

Một số điểm quan trọng cần hiểu về thuật toán Grover:

- Hàm tiên tri (oracle function) phải được triển khai như một phần của mạch lượng tử.

- Các lần gọi hàm tiên tri phải diễn ra tuần tự, nối tiếp nhau.

- Quan trọng nhất, không có cách nào tốt hơn để song song hóa cuộc tấn công ngoài việc phân chia không gian tìm kiếm.

Điểm cuối cùng tại sao lại quan trọng? Bởi vì khác với các cuộc tấn công vét cạn (bruteforce) cổ điển vốn dễ dàng song song hóa, việc phân chia không gian tìm kiếm làm giảm hiệu quả của việc tăng tốc bậc hai của Grover.

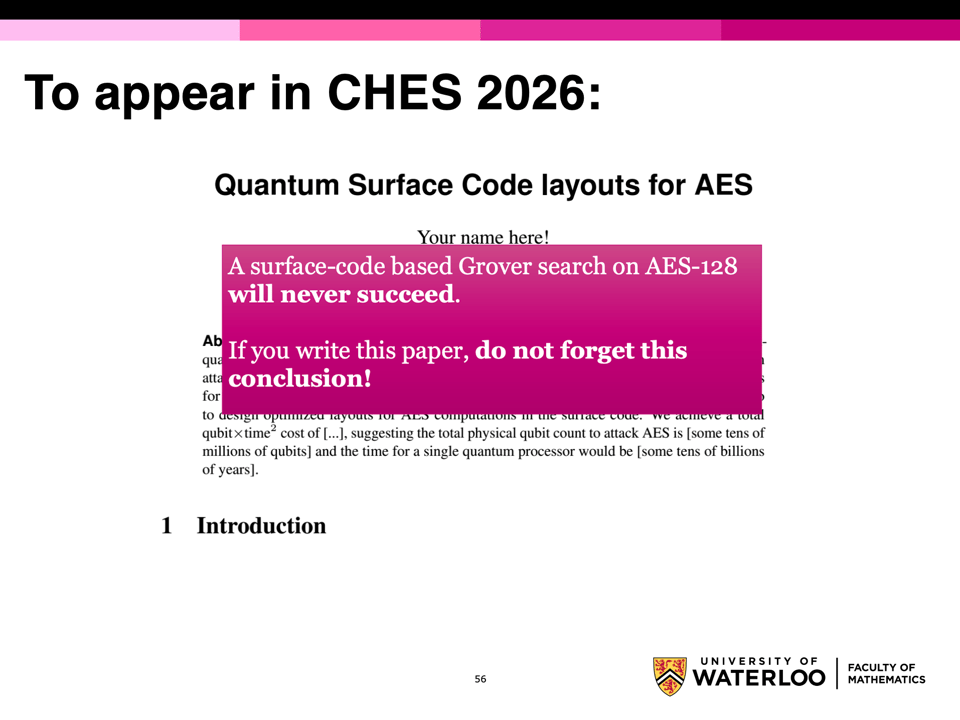

Khi chúng ta cố gắng song song hóa cuộc tấn công Grover trên khóa 128-bit, tổng lượng công việc trên toàn hệ thống thực sự tăng lên so với trường hợp tuần tự. Điều này có nghĩa là việc cố gắng phá vỡ AES-128 bằng Grover đòi hỏi một nguồn lực khổng lồ mà về mặt thực tế là không khả thi.

Đánh giá chi phí và sự đồng thuận của các chuyên gia

Để quyết định liệu đây có phải là mối đe dọa thực sự hay không, chúng ta cần xem xét các con số cụ thể. Giả sử chúng ta có một kiến trúc lượng tử nhanh với thời gian cổng là 1 µs và sẵn sàng chạy cuộc tấn công trong một thập kỷ. Các tính toán cho thấy chúng ta sẽ cần khoảng 140 nghìn tỷ mạch lượng tử, mỗi mạch có 724 qubit logic, hoạt động song song trong 10 năm để phá vỡ AES-128 bằng Grover.

So sánh với việc phá vỡ đường cong elliptic 256-bit bằng thuật toán Shor, việc phá vỡ AES-128 bằng Grover đắt hơn khoảng 430.000.000.000.000.000.000.000 lần.

Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) — cơ quan chuẩn hóa chạy cuộc thi quốc tế về mật mã hậu lượng tử — không chỉ coi AES-128 là an toàn mà còn đặt nó làm thước điểm cho độ bảo mật của các nguyên lý hậu lượng tử. AES-128 theo định nghĩa là một thuật toán hậu lượng tử Danh mục 1.

Trong tài liệu hướng dẫn chuyển đổi sang các tiêu chuẩn mật mã hậu lượng tử, NIST đã tái khẳng định rằng tất cả các kích thước khóa AES vẫn được phép sử dụng. Họ chỉ rõ rằng các nguyên lý đối xứng được phê duyệt của NIST cung cấp ít nhất 128 bit bảo mật cổ điển được tin là đáp ứng các yêu cầu của Danh mục 1.

Tại sao không nên nâng cấp chỉ để "an toàn"?

Toàn bộ quá trình chuyển đổi sang mật mã hậu lượng tử là nhằm giảm thiểu rủi ro suy đoán, vậy tại sao không "an toàn" hơn với các khóa đối xứng? Bởi vì nguồn lực là hữu hạn, việc thay đổi liên tục có chi phí, và sự phối hợp là rất quan trọng.

Ngành công nghệ đang vội vàng triển khai mật mã hậu lượng tử vì các chuyên gia cảnh báo về nguy cơ cụ thể đối với mật mã học bất đối xứng. Ngược lại, cùng một nhóm chuyên gia khẳng định không có nguy cơ nào đối với mật mã học đối xứng.

Mã hóa đối xứng đủ tách biệt khỏi mã hóa bất đối xứng nên chúng ta thường không thể thay đổi cả hai cùng một lúc với chi phí cận biên thấp. Ví dụ, việc thay đổi thuật toán trao đổi khóa và chữ ký số PKI được đàm phán trong TLS có ít liên quan đến việc thay đổi các bộ mật mã (cipher suites) được hỗ trợ.

Đồng nhất các thay đổi cần thiết và không cần thiết sẽ gây ra sự thay đổi thừa thãi và lấy đi nguồn lực khỏi các bản cập nhật cấp bách. Chúng ta may mắn khi có thể để lại các hệ thống con mật mã học đối xứng nguyên vẹn; chúng ta nên tận dụng lợi thế đó và tập trung vào công việc thực sự cần làm.

Tóm lại, AES-128 và SHA-256 an toàn trước máy tính lượng tử. Không cần thay đổi kích thước khóa đối xứng như một phần của quá trình chuyển đổi hậu lượng tử. Đây là quan điểm gần như đồng thuận giữa các chuyên gia và các cơ quan chuẩn hóa, và cộng đồng công nghệ cần hiểu rõ điều này để tập trung nguồn lực đúng nơi.