Microsoft cảnh báo chiến dịch phishing tinh vi nhắm vào các tổ chức tại Mỹ

Microsoft đã phát hiện một chiến dịch phishing quy mô lớn sử dụng chủ đề "xem xét quy tắc ứng xử" để lừa người dùng. Cuộc tấn công sử dụng kỹ thuật AiTM để vượt qua xác thực đa yếu tố (MFA) và đánh cắp mã thông báo truy cập.

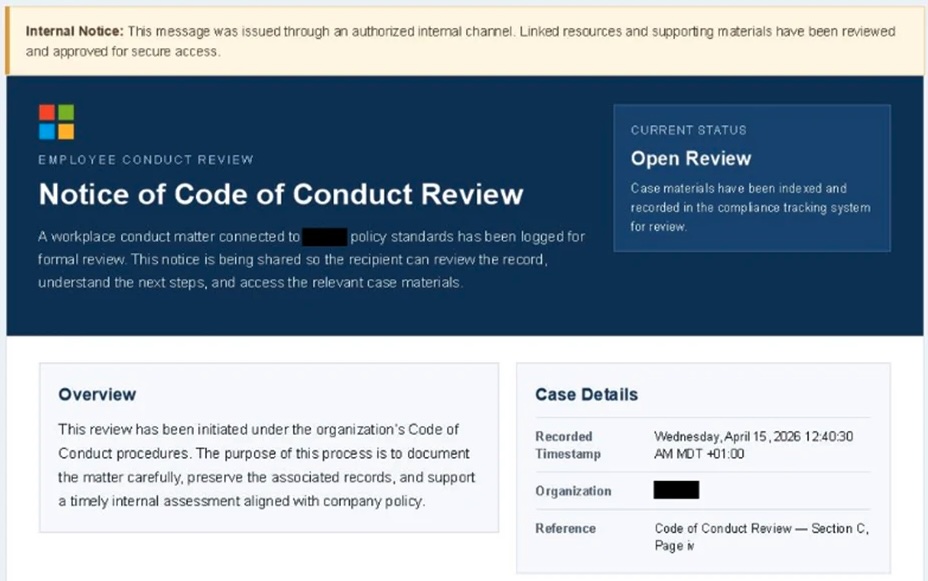

Microsoft gần đây đã đưa ra cảnh báo về một chiến dịch phishing (lừa đảo qua email) cực kỳ tinh vi đang nhắm vào các tổ chức tại Hoa Kỳ. Chiến dịch này sử dụng chủ đề "xem xét quy tắc ứng xử" (code of conduct review) làm mồi nhử để dẫn dắt nạn nhân đến một trang web độc hại.

Theo dữ liệu quan sát được của gã khổng lồ công nghệ, đã có hơn 35.000 nỗ lực tấn công được ghi nhận trong khoảng thời gian từ ngày 14 đến ngày 16 tháng 4. Các email độc hại này đã được gửi đến người dùng tại khoảng 13.000 tổ chức ở 26 quốc gia khác nhau, tuy nhiên, 92% mục tiêu tập trung tại Mỹ. Các lĩnh vực chịu ảnh hưởng nặng nề nhất bao gồm y tế và khoa học đời sống, dịch vụ tài chính, dịch vụ chuyên nghiệp, cũng như công nghệ và phần mềm.

Mô phỏng quy trình lừa đảo qua email

Mô phỏng quy trình lừa đảo qua email

Chiến thuật lừa đảo tinh vi

Các email phishing này được ngụy tạo tinh vi để trông giống như các thông báo nội bộ về quy định hoặc tuân thủ. Tên hiển thị của người gửi thường là 'Team Conduct Report', 'Workforce Communications', hoặc 'Internal Regulatory COC'. Chủ đề email cũng được thiết kế để gây áp lực, ví dụ như 'Reminder: employer opened a non-compliance case log' (Nhắc nhở: Nhà tuyển dụng đã mở nhật ký trường hợp không tuân thủ) hoặc 'Internal case log issued under conduct policy' (Nhật ký trường hợp nội bộ được phát hành theo chính sách ứng xử).

Microsoft phân tích rằng cơ sở hạ tầng gửi email cho thấy các tin nhắn này được gửi thông qua một dịch vụ gửi email hợp pháp, có khả năng xuất phát từ một máy ảo Windows được lưu trữ trên đám mây. Các tin nhắn được gửi từ nhiều địa chỉ người dùng khác nhau sử dụng các tên miền do kẻ tấn công kiểm soát.

Quy trình tấn công và kỹ thuật AiTM

Người nhận được hướng dẫn mở một tệp đính kèm được cá nhân hóa để xem xét tài liệu vụ việc. Các tệp đính kèm này là tài liệu PDF có tiêu đề 'Awareness Case Log File' hoặc 'Disciplinary Action', trong đó hướng dẫn người dùng nhấp vào liên kết 'Review Case Materials'.

Khi liên kết được nhấp vào, người dùng sẽ được chuyển đến một trang CAPTCHA của Cloudflare. Microsoft tin rằng trang này đóng vai trò là cơ chế cổng (gating mechanism) để chống lại các hệ thống phân tích tự động. Sau đó, nạn nhân được dẫn đến một trang stating rằng tài liệu cần được xem xét và ký.

Nạn nhân sau đó được yêu cầu nhập địa chỉ email của họ, tiếp theo là một trang CAPTCHA thứ hai. Người dùng được thông báo rằng việc xác minh đã hoàn tất thành công và được yêu cầu đăng nhập vào tài khoản Microsoft của họ.

Giai đoạn cuối cùng của cuộc tấn công này liên quan đến kỹ thuật phishing Adversary-in-the-Middle (AiTM). Trong kỹ thuật này, kẻ tấn công sẽ ủy quyền phiên làm việc (proxy the session) để bắt giữ mã thông báo xác thực (authentication tokens) và giành quyền truy cập ngay lập tức vào tài khoản mục tiêu.

"Khác với việc thu thập thông tin đăng nhập truyền thống, các cuộc tấn công AiTM chặn lưu lượng xác thực theo thời gian thực, vượt qua xác thực đa yếu tố (MFA) không kháng phishing," Microsoft lưu ý.

Microsoft đã cung cấp các khuyến nghị để giảm thiểu rủi ro cho các doanh nghiệp có khả năng bị nhắm mục tiêu, bao gồm cả các truy vấn săn lùng mối đe dọa và các chỉ số bị xâm phạm (IoCs).

Bài viết liên quan

Công nghệ

Tổng hợp thị trường M&A an ninh mạng: 33 thương vụ được công bố trong tháng 4/2026

04 tháng 5, 2026

Cloud & DevOps

Hơn 40.000 máy chủ bị xâm phạm trong chiến dịch khai thác lỗ hổng cPanel

04 tháng 5, 2026

Công nghệ

Utah: Bang đầu tiên tại Mỹ áp dụng luật cấm hiệu quả việc sử dụng VPN?

05 tháng 5, 2026