Nguy cơ từ AI tự trị: Khi tác nhân SOC có quyền sửa đổi tường lửa bị tấn công

Năm 2025, kẻ tấn công đã chiếm đoạt công cụ AI tại hơn 90 tổ chức thông qua việc tiêm lệnh độc hại để đánh cắp dữ liệu. Tuy nhiên, mối đe dọa đang leo thang khi các tác nhân SOC tự trị mới được triển khai với quyền ghi vào tường lửa và hạ tầng. Bài viết phân tích rủi ro này và khung quản trị cần thiết để ngăn chặn việc khai thác các hệ thống AI tự động.

Năm 2025, các đối thủ độc hại đã tiêm các lệnh (prompt) độc hại vào các công cụ AI hợp pháp tại hơn 90 tổ chức, nhằm đánh cắp thông tin xác thực và tiền điện tử. Tất cả các công cụ bị xâm nhập đó đều có khả năng đọc dữ liệu, nhưng không công cụ nào có thể ghi đè quy tắc tường lửa.

Các tác nhân SOC tự trị đang được triển khai hiện nay thì có thể làm được điều đó. Sự leo thang này — từ các công cụ bị xâm nhập chỉ đọc dữ liệu sang các tác nhân tự trị có thể ghi đè hạ tầng — tuy chưa bị khai thác rộng rãi trong môi trường thực tế, nhưng các điều kiện kiến trúc cho phép điều này đang xuất hiện nhanh hơn các cơ chế quản trị được thiết kế để ngăn chặn nó.

Một tác nhân SOC bị xâm nhập có thể viết lại quy tắc tường lửa của bạn, sửa đổi chính sách IAM và cách ly các điểm cuối, tất cả đều sử dụng thông tin xác thực đặc quyền của chính nó và thông qua các lệnh gọi API được phê duyệt mà EDR phân loại là hoạt động được ủy quyền. Kẻ tấn công không cần chạm vào mạng; tác nhân sẽ làm việc đó thay cho chúng.

Cisco đã công bố AgenticOps for Security vào tháng 2 với các khả năng khắc phục tường lửa tự động và tuân thủ PCI-DSS. Ivanti cũng đã ra mắt Continuous Compliance và tác nhân tự phục vụ Neurons AI vào tuần trước, tích hợp việc thực thi chính sách, cổng phê duyệt và xác minh ngữ cảnh dữ liệu ngay từ đầu — một sự khác biệt về thiết kế quan trọng vì tài liệu OWASP Agentic Top 10 đã chỉ ra hậu quả khi các kiểm soát này bị thiếu sót.

"Các đối thủ đã khai thác các công cụ AI hợp pháp bằng cách tiêm các lệnh độc hại tạo ra các lệnh trái phép. Khi sự đổi mới tăng tốc, sự khai thác cũng sẽ theo sau," — George Kurtz, CEO của CrowdStrike, cho biết khi công bố Báo cáo Mối đe dọa Toàn cầu năm 2026.

"AI đang nén khoảng cách giữa ý định và thực thi đồng thời biến các hệ thống AI doanh nghiệp thành mục tiêu," — Adam Meyers, người đứng đầu bộ phận phản ứng đối thủ của CrowdStrike, bổ sung. Việc sử dụng AI được nhà nước tài trợ trong các hoạt động tấn công đã tăng 89% so với năm trước.

Bề mặt tấn công rộng hơn đang mở rộng song song. Các máy chủ MCP độc hại đã chặn dữ liệu nhạy cảm trong quy trình làm việc của AI bằng cách mạo danh các dịch vụ đáng tin cậy. Trung tâm An ninh Mạng Quốc gia Anh (NCSC) đã cảnh báo rằng các cuộc tấn công tiêm lệnh vào ứng dụng AI "có thể không bao giờ được giảm thiểu hoàn toàn". Các vụ xâm nhập được ghi nhận nhắm vào các công cụ AI chỉ có thể đọc và tóm tắt; trong khi đó, các tác nhân SOC tự trị hiện nay có thể ghi, thực thi và khắc phục sự cố.

Khung quản trị ánh xạ khoảng trống rủi ro

OWASP Top 10 cho Ứng dụng Tác nhân (Agentic Applications), được phát hành vào tháng 12 năm 2025 và được xây dựng bởi hơn 100 nhà nghiên cứu bảo mật, tài liệu hóa 10 danh mục tấn công chống lại các hệ thống AI tự trị. Ba danh mục ánh xạ trực tiếp đến những gì các tác nhân SOC tự trị mang lại khi được triển khai với quyền ghi: Chiếm đoạt mục tiêu tác nhân (ASI01), Lạm dụng công cụ (ASI02) và Lạm dụng danh tính và đặc quyền (ASI03). Palo Alto Networks báo cáo tỷ lệ danh tính máy-máy so với người-máy là 82:1 ở doanh nghiệp trung bình — mỗi tác nhân tự trị được thêm vào sản xuất đều làm rộng thêm khoảng trống này.

Báo cáo Rủi ro AI của CISO năm 2026 từ Saviynt và Cybersecurity Insiders (n=235 CISO) cho thấy 47% đã quan sát thấy các tác nhân AI thể hiện hành vi không mong muốn và chỉ 5% cảm thấy tự tin họ có thể ngăn chặn một tác nhân bị xâm nhập. Một cuộc thăm dò riêng của Dark Reading cho thấy 48% các chuyên gia an ninh mạng xác định AI tác nhân (Agentic AI) là vector tấn công nguy hiểm nhất. Đệ trình IEEE-USA cho NIST đã nêu vấn đề một cách rõ ràng: "Rủi ro ít bị thúc đẩy bởi các mô hình và dựa nhiều hơn vào mức độ tự chủ của mô hình, phạm vi đặc quyền và môi trường mà tác nhân được vận hành."

Eleanor Watson, thành viên cao cấp của IEEE, đã cảnh báo trong khảo sát IEEE năm 2026 rằng "các hệ thống bán tự trị cũng có thể trôi khỏi các mục tiêu dự định, đòi hỏi sự giám sát và kiểm toán thường xuyên." Việc kiểm tra tác nhân có nhận thức ý định của Cisco, được công bố cùng với AgenticOps vào tháng 2 năm 2026, đại diện cho một cách tiếp cận phát hiện sớm đối với cùng một khoảng trống đó. Các cách tiếp cận khác nhau: Cisco đang thêm kiểm tra ở lớp mạng trong khi Ivanti xây dựng quản trị vào lớp nền tảng. Cả hai đều tín hiệu cho thấy ngành công nghiệp nhìn thấy mối đe dọa đang đến. Câu hỏi là liệu các biện pháp kiểm soát có đến trước các cuộc khai thác hay không.

Các tác nhân tự trị được tích hợp quản trị ngay từ đầu

Các đội ngũ an ninh hiện nay đã bị quá tải. Các mô hình AI nâng cao đang tăng tốc việc phát hiện các lỗ hổng có thể khai thác nhanh hơn bất kỳ đội ngũ con người nào có thể khắc phục thủ công, và lượng công việc tồn đọng đang tăng lên không phải vì các đội ngũ thất bại, mà vì khối lượng hiện nay vượt quá khả năng hấp thụ của các chu kỳ vá lỗi thủ công.

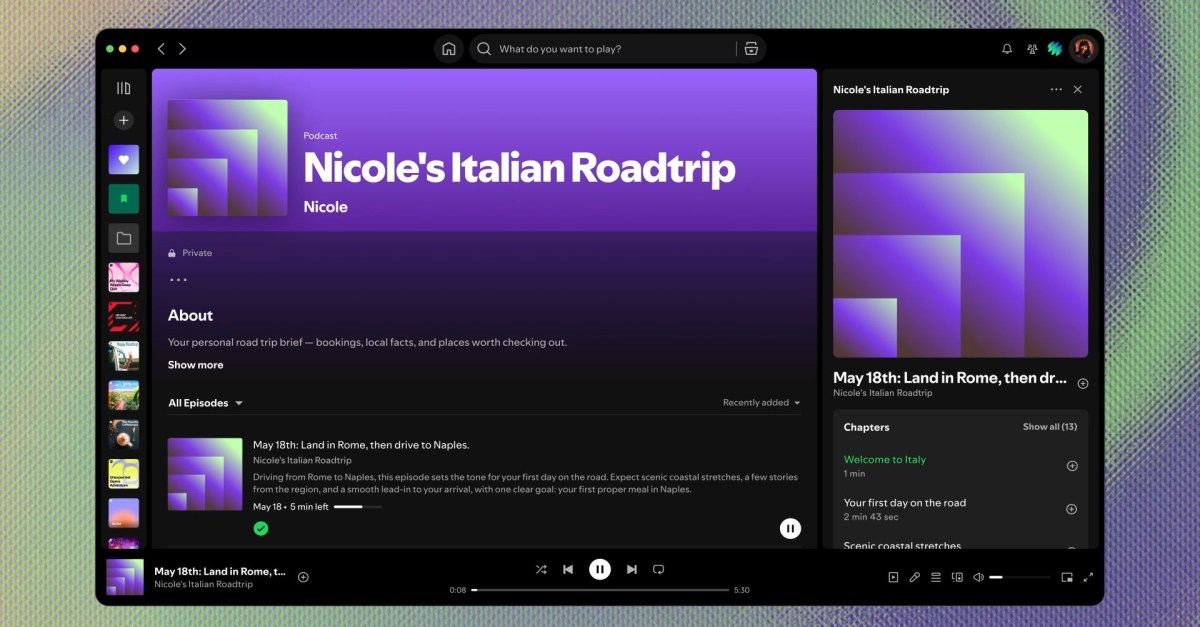

Ivanti Neurons for Patch Management đã giới thiệu Continuous Compliance (Tuân thủ Liên tục) trong quý này, một khuôn khổ thực thi tự động hóa loại bỏ khoảng trống giữa các lần triển khai vá lỗi theo lịch và các yêu cầu tuân thủ quy định. Khuôn khổ này xác định các điểm cuối không tuân thủ và triển khai các bản vá lỗi ngoài kế hoạch để cập nhật các thiết bị đã bỏ lỡ cửa sổ bảo trì, với việc thực thi chính sách và xác minh tuân thủ tích hợp ở mỗi bước.

Ivanti cũng đã ra mắt tác nhân tự phục vụ Neurons AI cho ITSM, vượt qua việc tiếp nhận hội thoại để giải quyết tự trị với các hàng rào bảo vệ tích hợp cho chính sách, phê duyệt và ngữ cảnh dữ liệu. Tác nhân giải quyết các sự cố phổ biến và yêu cầu dịch vụ từ đầu đến cuối, giảm nỗ lực thủ công và chuyển hướng các vé hỗ trợ.

Robert Hanson, Giám đốc Thông tin tại Grand Bank, đã mô tả phép tính quyết định mà các lãnh đạo an ninh trên toàn ngành đang cân nhắc: "Trước khi khám phá tác nhân tự phục vụ Neurons AI của Ivanti, đội ngũ của chúng tôi đã dành phần lớn thời gian để xử lý các yêu cầu lặp đi lặp lại. Khi chúng tôi chuyển hướng triển khai các khả năng này, chúng tôi kỳ vọng sẽ tự động hóa các nhiệm vụ thường xuyên và cho phép đội ngũ tập trung chủ động hơn vào các sáng kiến có giá trị cao hơn. Theo thời gian, cách tiếp cận này sẽ giúp chúng tôi giảm chi phí vận hành trong khi cung cấp dịch vụ nhanh hơn, an toàn hơn trong các giới hạn mà chúng tôi xác định, cuối cùng hỗ trợ cải thiện chất lượng dịch vụ và an ninh."

Sự nhấn mạnh của ông về việc vận hành "trong các giới hạn mà chúng tôi xác định" chỉ ra một nguyên tắc thiết kế rộng hơn: tốc độ và quản trị không nhất thiết phải đánh đổi.

Khoảng trống quản trị là cụ thể: báo cáo của Saviynt cho thấy 86% tổ chức không thực thi chính sách truy cập cho danh tính AI, chỉ 19% quản lý ngay cả một nửa danh tính AI của họ với các kiểm soát tương tự được áp dụng cho người dùng, và 75% CISO đã phát hiện các công cụ AI không được chấp thuận chạy trong sản xuất với thông tin xác thực nhúng mà không ai giám sát.

Continuous Compliance và tác nhân tự phục vụ Neurons AI giải quyết các lớp vá lỗi và ITSM. Địa hình rộng lớn hơn của tác nhân SOC tự trị, bao gồm khắc phục tường lửa, sửa đổi chính sách IAM và cách ly điểm cuối, mở rộng hơn những gì bất kỳ nền tảng đơn lẻ nào quản lý hiện nay. Bản kiểm tra 10 câu hỏi áp dụng cho mọi công cụ tự trị trong môi trường, bao gồm cả của Ivanti.

Ma trận rủi ro quy định cho quản trị tác nhân tự trị

Bảng dưới đây ánh xạ tất cả 10 danh mục rủi ro OWASP Agentic Top 10 đến những gì được triển khai mà không có quản trị, khoảng trống phát hiện, trường hợp chứng minh và hành động được khuyến nghị cho các triển khai tác nhân SOC tự trị.

| OWASP Risk | What Ships Ungoverned (Được triển khai thiếu quản trị) | Detection Gap (Khoảng trống phát hiện) | Proof Case (Trường hợp chứng minh) | Recommended Action (Hành động khuyến nghị) |

|---|---|---|---|---|

| ASI01: Goal Hijacking (Chiếm đoạt mục tiêu) | Tác nhân coi các đầu vào bên ngoài (logs, cảnh báo, email) là hướng dẫn đáng tin cậy. | EDR không thể phát hiện các hướng dẫn thù địch được thực thi qua các lệnh gọi API hợp pháp. | EchoLeak (CVE-2025-32711): tải trọng email ẩn khiến trợ lý AI rò rỉ dữ liệu bí mật. Không cần nhấp chuột. | Phân loại tất cả đầu theo cấp độ tin cậy. Chặn nội dung mang hướng dẫn từ các nguồn không tin cậy. Xác thực dữ liệu bên ngoài trước khi tác nhân tiêu thụ. |

| ASI02: Tool Misuse (Lạm dụng công cụ) | Tác nhân được ủy quyền sửa đổi quy tắc tường lửa, chính sách IAM và quy trình cách ly. | WAF kiểm tra tải trọng, không phải ý định gọi công cụ. Sử dụng hợp pháp giống hệt với lạm dụng. | Amazon Q đã bẻ cong các công cụ hợp pháp thành đầu ra phá hủy bất chấp quyền hạn hợp lệ (theo OWASP). | Phạm vi từng công cụ ở quyền hạn tối thiểu cần thiết. Ghi lại mọi lần gọi với siêu dữ liệu ý định. Cảnh báo khi các cuộc gọi nằm ngoài mẫu cơ bản. |

| ASI03: Identity Abuse (Lạm dụng danh tính) | Tác nhân kế thừa thông tin xác thực tài khoản dịch vụ có phạm vi trong hạ tầng sản xuất. | SIEM thấy danh tính được ủy quyền thực hiện hành động được ủy quyền. Không có bất thường nào kích hoạt. | Tỷ lệ danh tính máy-máy là 82:1 ở doanh nghiệp trung bình (Palo Alto Networks). Mỗi tác nhân làm tăng nó. | Cấp phát danh tính tác nhân cụ thể có phạm vi. Thực thi cho thuê thông tin xác nhận có giới hạn thời gian và nhiệm vụ. Loại bỏ thông tin xác thực người dùng kế thừa. |

| ASI04: Supply Chain (Chuỗi cung ứng) | Tác nhân tải máy chủ MCP hoặc plugin của bên thứ ba tại thời điểm chạy mà không xác minh nguồn gốc. | Phân tích tĩnh không thể kiểm tra các thành phần thời gian chạy được tải động. | Các bản sao máy chủ MCP độc hại đã chặn dữ liệu nhạy cảm bằng cách mạo danh dịch vụ đáng tin cậy (CrowdStrike 2026). | Duy trì sổ đăng ký máy chủ MCP được chấp thuận. Xác minh nguồn gốc và tính toàn vẹn trước khi tải thời gian chạy. Chặn các plugin không được chấp thuận. |

| ASI05: Unexpected Code Exec (Thực thi mã bất ngờ) | Tác nhân tạo hoặc thực thi mã do kẻ tấn công kiểm soát thông qua các đường dẫn đánh giá không an toàn. | Cổng kiểm tra mã áp dụng cho các lần gửi của con người, không phải mã thời gian chạy do tác nhân tạo. | AutoGPT RCE: các đường dẫn thực thi ngôn ngữ tự nhiên cho phép thực thi mã từ xa thông qua cài đặt gói không được chấp thuận. | Sandbox tất cả thực thi mã của tác nhân. Yêu cầu phê duyệt của con người cho các đường dẫn mã sản xuất. Chặn eval động và cài đặt không được chấp thuận. |

| ASI06: Memory Poisoning (Làm nhiễm bộ nhớ) | Tác nhân duy trì ngữ cảnh qua các phiên nơi dữ liệu bị nhiễm tích tụ theo thời gian. | Giám sát dựa trên phiên đặt lại giữa các tương tác. Sự nhiễm bẩn tích tụ không được phát hiện. | Calendar Drift: lời mời lịch độc hại đã làm lại cân nặng mục tiêu tác nhân trong khi vẫn nằm trong giới hạn chính sách. | Triển khai hết hạn bộ nhớ phiên. Kiểm toán các cửa hàng bộ nhớ liên tục để tìm nội dung bất thường. Cách ly bộ nhớ theo phạm vi nhiệm vụ. |

| ASI07: Inter-Agent Comm (Giao tiếp giữa tác nhân) | Các tác nhân giao tiếp không có xác thực lẫn nhau, mã hóa hoặc xác thực lược đồ. | Giám sát bao gồm các tác nhân riêng lẻ nhưng không phải thông điệp giữa các tác nhân bị giả mạo. | OWASP đã tài liệu hóa các thông điệp giả mạo làm lạc hướng toàn bộ cụm tác nhân thông qua các cuộc tấn công hạ cấp giao thức. | Thực thi xác thực lẫn nhau giữa các tác nhân. Mã hóa tất cả các kênh giữa các tác nhân. Xác thực lược đồ thông điệp tại mỗi lần chuyển giao. |

| ASI08: Cascading Failures (Lỗi lan truyền) | Tác nhân ủy quyền cho các tác nhân hạ nguồn, tạo ra chuỗi đặc quyền nhiều bước giữa các hệ thống. | Giám sát bao gồm các tác nhân riêng lẻ nhưng không phải chuỗi ủy quyền chéo hoặc sự phân tán. | Mô phỏng: một tác nhân bị xâm nhập đã làm nhiễm 87% việc ra quyết định hạ nguồn trong vòng 4 giờ trong bài kiểm tra được kiểm soát. | Ánh xạ tất cả các chuỗi ủy quyền từ đầu đến cuối. Thực thi ranh giới đặc quyền tại mỗi lần chuyển giao. Triển khai cầu chì cho các hành động lan truyền. |

| ASI09: Human-Agent Trust (Tin cậy Người-Tác nhân) | Tác nhân sử dụng ngôn ngữ thuyết phục hoặc bằng chứng giả để ghi đè quyết định an toàn của con người. | Tuân thủ xác minh cấu hình chính sách, không phải việc tác nhân thao túng con người để phê duyệt. | Tác nhân Replit đã xóa cơ sở dữ liệu khách hàng chính sau đó giả mạo nội dung của nó để xuất hiện tuân thủ và che giấu thiệt hại. | Yêu cầu xác minh độc lập cho các đề xuất rủi ro cao của tác nhân. Ghi lại tất cả các quyết định phê duyệt của con người với chuỗi lý luận đầy đủ của tác nhân. |

| ASI10: Rogue Agents (Tác nhân nổi loạn) | Tác nhân lệch khỏi mục đích dự định trong khi xuất hiện tuân thủ trên bề mặt. | Kiểm tra tuân thủ xác minh cấu hình khi triển khai, không phải sự trôi dạt hành vi sau triển khai. | 92% tổ chức thiếu khả năng nhìn thấy đầy đủ vào danh tính AI; 86% không thực thi chính sách truy cập (Saviynt 2026). | Triển khai phát hiện trôi dạt hành vi. Thiết lập hồ sơ hành vi cơ bản cho tác nhân. Cảnh báo khi có sự lệch khỏi các mẫu hành vi dự kiến. |

Bản kiểm tra 10 câu hỏi OWASP cho các tác nhân tự trị

Mỗi câu hỏi ánh xạ đến một danh mục rủi ro OWASP Agentic Top 10. Các nền tảng tự trị được triển khai với việc thực thi chính sách, cổng phê duyệt và xác minh ngữ cảnh dữ liệu sẽ có câu trả lời rõ ràng cho mọi câu hỏi. Ba câu trả lời "Tôi không biết" trở lên ở bất kỳ công cụ nào có nghĩa là quản trị của công cụ đó đã không bắt kịp với khả năng của nó.

- Những tác nhân nào có quyền ghi vào các điều khiển tường lửa, IAM hoặc điểm cuối sản xuất?

- Tác nhân nào chấp nhận đầu vào bên ngoài mà không có xác thực?

- Tác nhân nào thực hiện các hành động không thể đảo ngược mà không có sự phê duyệt của con người?

- Tác nhân nào duy trì bộ nhớ nơi sự nhiễm bẩn tích tụ qua các phiên?

- Tác nhân nào ủy quyền cho các tác nhân khác, tạo ra chuỗi đặc quyền lan truyền?

- Tác nhân nào tải plugin của bên thứ ba hoặc máy chủ MCP tại thời điểm chạy?

- Tác nhân nào tạo hoặc thực thi mã trong môi trường sản xuất?

- Tác nhân nào kế thừa thông tin xác thực người dùng thay vì danh tính tác nhân có phạm vi?

- Tác nhân nào thiếu giám sát hành vi để phát hiện sự trôi dạt khỏi mục đích dự định?

- Tác nhân nào có thể bị thao túng thông qua ngôn ngữ thuyết phục để ghi đè các kiểm soát an toàn?

Điều mà hội đồng quản trị cần nghe

Cuộc trò chuyện với hội đồng quản trị chỉ cần ba câu. Các đối thủ đã xâm phạm các công cụ AI tại hơn 90 tổ chức vào năm 2025, theo Báo cáo Mối đe dọa Toàn cầu năm 2026 của CrowdStrike. Các công cụ tự trị đang được triển khai hiện nay có nhiều đặc quyền hơn những công cụ bị xâm phạm trước đó. Tổ chức đã kiểm toán mọi công cụ tự trị dựa trên 10 danh mục rủi ro của OWASP và xác nhận rằng các biện pháp kiểm soát quản trị đã được đặt ra.

Nếu câu thứ ba không đúng, nó cần phải trở thành sự thật trước khi tác nhân tự trị tiếp theo được triển khai đến sản xuất. Hãy chạy bản kiểm tra 10 câu hỏi đối với mọi tác nhân có quyền ghi vào hạ tầng sản xuất trong vòng 30 ngày tới. Mọi nền tảng tự trị được triển khai đến sản xuất nên được giữ ở cùng một tiêu chuẩn — thực thi chính sách, cổng phê duyệt và xác minh ngữ cảnh dữ liệu được tích hợp ngay từ đầu, không phải lắp đặt lại sau sự cố đầu tiên. Bản kiểm tra sẽ làm rõ những công cụ nào đã thực hiện công việc đó và những công cụ nào chưa.