SPEAKE(a)R: Biến loa thành micro để nghe lén âm thanh

Nghiên cứu bảo mật mới tiết lộ kỹ thuật SPEAKE(a)R cho phép biến loa máy tính hoặc tai nghe thành micro để ghi âm bí mật. Phương pháp này khai thác tính chất vật lý của bộ chuyển đổi âm thanh, giúp phần mềm độc hại có thể nghe trộm ngay cả khi không có micro kết nối.

SPEAKE(a)R: Biến loa thành micro để nghe lén âm thanh

Một nghiên cứu bảo mật đáng báo động đã tiết lộ khả năng biến các loa máy tính thông thường hoặc tai nghe thành thiết bị ghi âm hoạt động được. Kỹ thuật này, được đặt tên là SPEAKE(a)R, chứng minh rằng ranh giới phần cứng giữa loa và micro mỏng manh hơn nhiều người nghĩ.

Nguyên lý hoạt động

Về mặt vật lý, cả loa và micro đều hoạt động dựa trên nguyên lý của bộ chuyển đổi (transducer). Loa biến tín hiệu điện thành sóng cơ học (âm thanh), trong khi micro làm ngược lại. Do cấu tạo tương tự nhau, một chiếc loa hoạt động bình thường cũng có thể hoạt động như một micro nếu được kết nối đúng cách với mạch khuếch đại tín hiệu.

Nghiên cứu chỉ ra rằng phần mềm độc hại (malware) có thể thao túng các codec âm thanh phổ biến (như Realtek) để đảo ngược chức năng của các cổng cắm âm thanh (audio jack). Thay vì phát ra âm thanh, cổng này sẽ được sử dụng để thu nhận tín hiệu âm thanh từ môi trường xung quanh thông qua màng loa của thiết bị ngoại vi.

Rủi ro đối với người dùng

Mối đe dọa lớn nhất của SPEAKE(a)R nằm ở việc nó có thể vượt qua các biện pháp bảo mật vật lý thông thường. Trong nhiều môi trường nhạy cảm, người dùng thường ngắt kết nối hoặc vô hiệu hóa micro webcam để tránh bị nghe lén. Tuy nhiên, họ thường ít chú ý đến các loa ngoài hoặc tai nghe vẫn đang cắm vào máy.

Kẻ tấn công có thể lợi dụng lỗ hổng này để:

- Ghi âm các cuộc họp kín hoặc cuộc trò chuyện riêng tư.

- Thu thập thông tin tình báo từ các hệ thống được cho là an toàn (air-gapped systems) nếu chúng có loa kết nối.

- Triển khai các cuộc tấn công side-channel sử dụng âm thanh để truyền dữ liệu.

Giải pháp và phòng ngừa

Vấn đề này xuất phát từ thiết kế phần cứng và driver, khiến việc khắc phục hoàn toàn trở nên khó khăn. Các nhà nghiên cứu đề xuất một số biện pháp giảm thiểu rủi ro:

- Sử dụng phần mềm phát hiện các hoạt động bất thường của codec âm thanh.

- Ngắt kết nối vật lý các loa hoặc tai nghe khi không sử dụng trong môi trường bảo mật cao.

- Sử dụng các thiết bị chặn âm thanh (audio jammers) để gây nhiễu tín hiệu ghi âm.

Nghiên cứu này là một lời nhắc nhở rằng trong kỷ nguyên số, các thiết bị ngoại vi tưởng chừng như vô hại cũng có thể trở thành vũ khí trong tay hacker.

Bài viết liên quan

Công nghệ

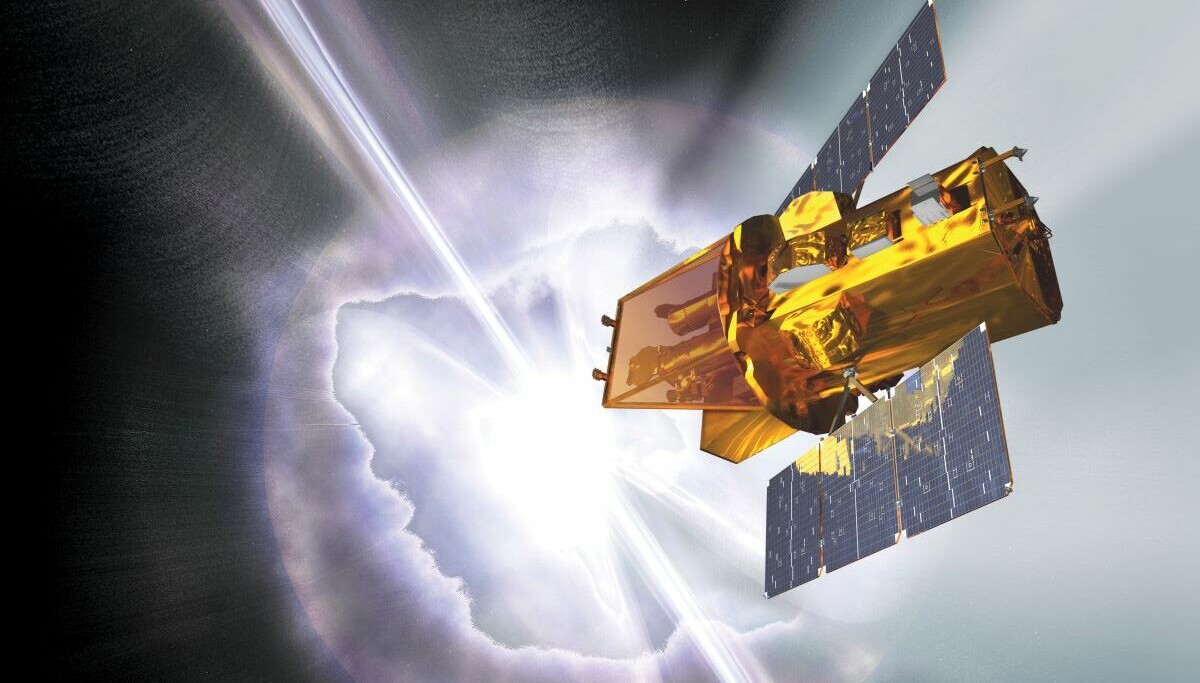

Nhiệm vụ giải cứu vệ tinh Swift của NASA vượt qua thử thách quan trọng

11 tháng 5, 2026

Công nghệ

Đánh giá Sony Bravia Theater Bar 5: Thiết kế tối giản, chất âm đầy uy lực

13 tháng 5, 2026

Công nghệ

Microsoft giới thiệu Surface Pro 12 và Surface Laptop 8: Sức mạnh chip Intel, giá thành gây sốc

19 tháng 5, 2026