Truy vết mạng lưới lừa đảo Minecraft gửi dữ liệu người dùng đến máy chủ C2 tại Chicago

Một kỹ sư IT đã điều tra thành công một trang web Minecraft được xây dựng dưới dạng dịch vụ Phishing và Malware-as-a-Service (MaaS), phát hiện ra máy chủ điều khiển (C2) đặt tại Chicago, Mỹ. Bài viết này đi sâu vào chi tiết kỹ thuật về cách tấn công này hoạt động và các biện pháp bảo mật cần thiết để người chơi tránh bị lừa.

Truy vết mạng lưới lừa đảo Minecraft gửi dữ liệu người dùng đến máy chủ C2 tại Chicago

Một kỹ sư IT trẻ đã tiến hành điều tra kỹ thuật về một mối đe dọa đang nhắm vào cộng đồng người chơi game (đặc biệt là Minecraft). Trông có vẻ như một trang web "cute" vô hại thực chất lại là một cơ sở hạ tầng lừa đảo (Phishing) và Dịch vụ phần độc hại (Malware-as-a-Service - MaaS). Bài viết dưới đây sẽ cung cấp cái nhìn chi tiết về các phát hiện của người thám tử này.

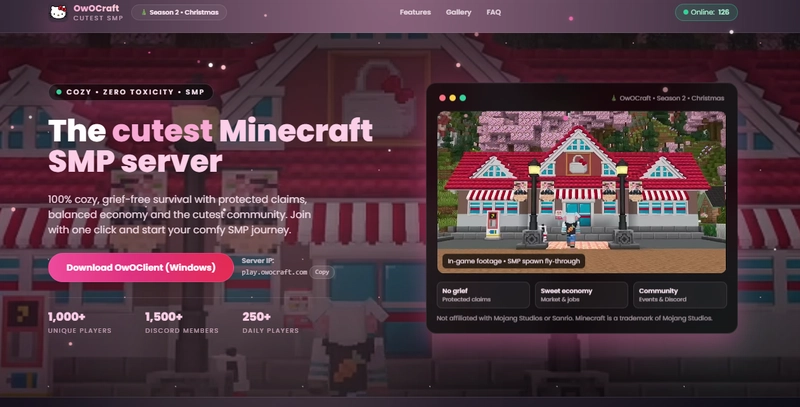

Phishing và lan truyền độc hại qua Discord

Đăng ký chính thức được xác định là owocraft.com. Ban đầu, trang web này sử dụng Tailwind CSS và một mẫu mã được viết bằng tiếng Thổ Nhĩ Kỳ (được nhận diện qua các chú thích trong mã nguồn như /* Sayfa Fade-in Animasyonu */). Mục đích chính của sự lừa đảo là một nút tải xuống cho một "Launcher" giả mạo, thực chất lại trỏ đến một tệp tin .rar độc hại được lưu trữ trên Dropbox. Tệp tin này chứa công cụ đánh cắp Discord Token.

Màn hình phân tích hạ tầng mạng

Màn hình phân tích hạ tầng mạng

Bóc tách hạ tầng mạng lưới

Mặc dù sử dụng Cloudflare để che giấu, tác giả bài viết đã thực hiện phân tích DNS thụ động và sử dụng các công cụ OSINT (như Censys/Shodan) để xác định máy chủ gốc thực sự:

- IP máy chủ điều khiển (C2): 209.182.219.131

- Nhà cung cấp: Kamatera (Global Cloud Infrastructure LLC).

- Vị trí: Chicago, IL, Mỹ.

- Thông tin hệ thống: Windows Server 2016 được quản trị qua RDP với tên máy chủ SUNRATE01-1.

Mở rộng mạng lưới

Đây không phải là một trang web đơn lẻ. Bằng cách tương quan các token theo dõi và vân tay CSS, tác giả đã xác định được một số tên miền khác đang chia sẻ cùng hạ tầng và gói payload:

- kittycraft.online

- ragnacook.site

- cutecraftsmp.com

- playsweetcraft.site

Có thể còn nhiều tên miền khác nữa, vì có hơn 19 trang web với các tên miền khác nhau nhưng lại dùng chung một token Cloudflare.

Báo cáo sự cố và Phòng ngừa

Đúng với đạo đức nghề nghiệp, tác giả đã tài liệu hóa và báo cáo vấn đề cho các nhà cung cấp toàn cầu liên quan:

- GoDaddy: Báo cáo tội phạm (Claim ID: DCU101215117).

- Google Trust Services: Yêu cầu thu hồi chứng chỉ SSL.

- Google Safe Browsing: Báo cáo trang web độc hại để chặn ở trình duyệt.

Dưới đây là các biện pháp đề xuất để tránh trở thành nạn nhân của các cuộc tấn công "Social Engineering" này:

Kiểm tra nguồn gốc: Tuyệt đối không tin tưởng vào "Launcher tùy chỉnh" hoặc "Tăng hiệu năng" từ các nguồn không chính thống. Nếu nó không đến từ một nhà phát triển được xác minh hoặc kho lưu trữ mã nguồn đáng tin cậy (như GitHub).

- Phân tích URL: Kẻ lừa đảo thường sử dụng các tên miền như .online, .site hoặc .art vì chúng rẻ để đăng ký số lượng lớn. Luôn kiểm tra dữ liệu WHOIS về ngày đăng ký; một trang web chỉ được tạo 3 tháng trước nhưng tuyên bố có "10.000+ người chơi" rất có khả năng là lừa đảo.

- Bảo mật Discord: Bật 2FA (Xác thực hai yếu tố) và không bao giờ chia sẻ Discord Token của bạn. Hãy nhớ rằng: không có ứng dụng chính thức nào yêu cầu bạn dán mã vào bảng điều khiển trình duyệt hoặc tải xuống tệp .rar để "xác minh" tài khoản.

- Sử dụng máy ảo: Nếu bạn bắt buộc phải thử nghiệm một mod hoặc client mới, hãy sử dụng máy ảo (VM) hoặc môi trường "Sandbox" để cô lập quá trình thực thi và bảo vệ hệ thống máy chủ.

Tại sao rất khó bắt được kẻ gian?

Mặc dù chúng ta đã xác định được hạ tầng C2 và hệ thống phân phối payload, việc xác định cá nhân đứng sau mạng lưới này vẫn rất khó khăn. Kẻ tấn công sử dụng nhiều lớp VPN và proxy để ẩn địa điểm và IP gốc. Họ cũng sử dụng Infrastructure as a Service (IaaS) như Kamatera hoặc Cloudflare để tạo rào cản giữa vị trí vật lý và nội dung độc hại. Nhiều kẻ tấn công nhảy từ nhà cung cấp lưu trữ này sang nhà cung cấp khác, khai thác những ai không quan tâm đến báo cáo lạm dụng. Họ sử dụng tài khoản ảo, tiền mã hóa và các kênh giao thức được mã hóa như Telegram, để lại ít dấu vết kỹ thuật số cho lực lượng thực thi pháp luật.