Tycoon 2FA mất ngôi vương trong làng bộ công cụ lừa đảo giữa làn sóng tấn công gia tăng

Các tác nhân đe dọa đã chuyển sang sử dụng các nền tảng lừa đảo khác và tái sử dụng công cụ của Tycoon 2FA sau khi nền tảng này bị gián đoạn. Mặc dù tổng số cuộc tấn công lừa đảo đã tăng lên, Tycoon 2FA không còn giữ vị trí dẫn đầu thị trường như trước đây. Hệ sinh thái underground đang chứng kiến sự đa dạng hóa, khiến việc ngăn chặn các mối đe dọa này trở nên khó khăn hơn.

Các tác nhân đe dọa đã di cư sang các nền tảng lừa đảo dạng dịch vụ (PhaaS) khác sau sự gián đoạn của Tycoon 2FA và đang tái sử dụng các công cụ của nó, theo báo cáo mới nhất từ công ty an ninh mạng Barracuda Networks.

Tycoon 2FA Disruption

Tycoon 2FA Disruption

Hoạt động tích cực từ ít nhất năm 2023, Tycoon 2FA cho phép các tin tặc triển khai các cuộc tấn công lừa đảo, vượt qua xác thực hai yếu tố (2FA) và chiếm đoạt tài khoản người dùng. Nền tảng này từng được sử dụng trong các cuộc tấn công nhắm vào khoảng nửa triệu tổ chức.

Theo Barracuda, vào năm ngoái, Tycoon 2FA chiếm 62% số nỗ lực lừa đảo mà Microsoft ghi nhận và là nền tảng PhaaS được sử dụng nhiều nhất với thị phần lên tới 89%.

Vào đầu tháng 3, một nỗ lực phối hợp đã dẫn đến việc thu giữ 330 tên miền Tycoon 2FA đang hoạt động, nhưng hoạt động của nền tảng này dường như vẫn tiếp tục mà không bị ảnh hưởng nhiều.

Tuy nhiên, theo báo cáo mới nhất của Barracuda, bất chấp sự phục hồi, Tycoon 2FA đã mất ngôi vương PhaaS. Các tác nhân đe dọa đã chuyển sang các nền tảng khác như Mamba 2FA, EvilProxy và Sneaky 2FA.

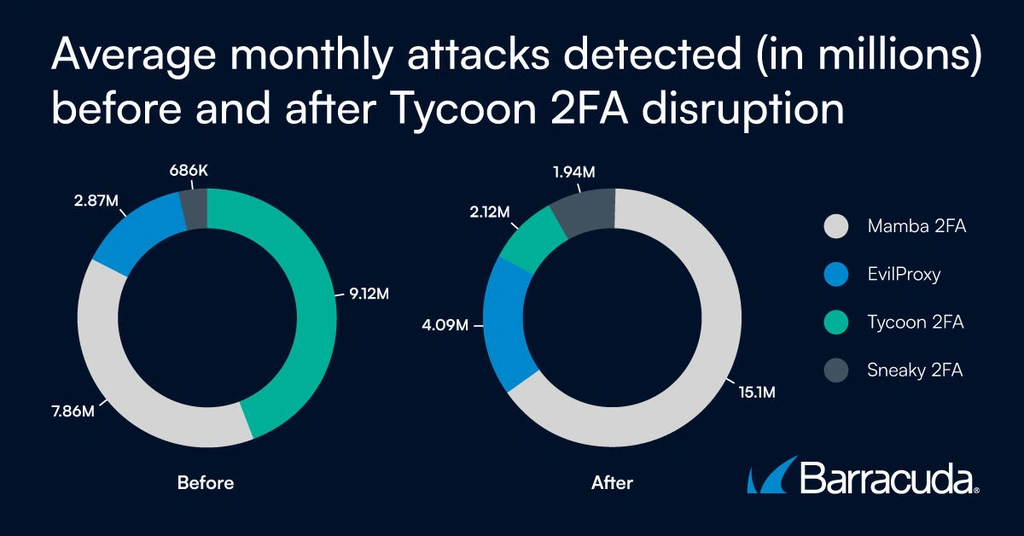

Tổng số cuộc tấn công tận dụng bốn bộ công cụ lừa đảo này đã tăng lên sau sự gián đoạn, từ khoảng 20 triệu lên hơn 23 triệu. Tuy nhiên, Tycoon không còn là người dẫn đầu như trước khi chiến dịch thực thi pháp luật diễn ra. Hiện tại, nó đã tụt hậu xa so với Mamba và EvilProxy dựa trên số lần phát hiện của Barracuda.

Barracuda cho biết Tycoon 2FA đã hứng chịu cú sốc, nhưng hệ sinh thái cơ bản vẫn tồn tại. Các bộ công cụ lừa đảo khác đã trưởng thành cơ sở hạ tầng của họ và mở rộng các dịch vụ với những công cụ trước đây曾被 dịch vụ bị gián đoạn sử dụng.

"Tycoon 2FA được sử dụng rộng rãi bởi các chi nhánh độc lập. Điều này có nghĩa là các biến thể của mã tấn công Tycoon 2FA đã được sao chép hoặc sửa đổi bởi các đối thủ riêng lẻ vẫn tiếp tục lưu hành. Nó cũng có nghĩa là các triển khai được lưu trữ độc lập vẫn hoạt động và các chiến dịch quy mô nhỏ, phân mảnh vẫn tồn tại," Barracuda lưu ý.

Theo công ty an ninh mạng này, các bộ công cụ PhaaS ngày càng tương tự như phần mềm mã nguồn mở, nơi các tác nhân đe dọa tái sử dụng, sửa đổi và triển khai lại mã.

Kết hợp với cơ sở hạ tầng còn sót lại, tính dự phòng tích hợp để tồn tại qua các sự gián đoạn, và quyền truy cập liên tục vào các môi trường bị xâm phạm, điều này khiến các bộ công cụ lừa đảo trở nên vững chắc hơn và khó phát hiện cũng như giải quyết hơn.

Theo Barracuda, các dấu hiệu này phản ánh sự đa dạng hóa của hệ sinh thái, nơi Tycoon 2FA được phân phối lại trên nhiều nền tảng hơn là được khôi phục nguyên trạng.

"Điều này không có nghĩa là chiến dịch gỡ bỏ đã thất bại. Thay vào đó, nó cho thấy điều gì xảy ra khi sự gián đoạn đánh vào một nền kinh tế underground đang trưởng thành, và tại sao các biện pháp phòng thủ cần nhìn rộng hơn các cá nhân cụ thể," Barracuda nhận định.