WhatsApp công bố các lỗ hổng giả mạo tệp tin và sơ đồ URL tùy ý

WhatsApp, thuộc sở hữu của Meta, đã tiết lộ hai lỗ hổng bảo mật vừa được vá trong ứng dụng nhắn tin phổ biến này. Các lỗi này có thể cho phép kẻ tấn công giả mạo tệp tin đính kèm hoặc khai thác sơ đồ URL để lừa đảo người dùng.

WhatsApp vừa công bố hai bản tư vấn bảo mật mới mô tả các lỗ hổng đã được vá vào đầu năm nay trên ứng dụng nhắn tin phổ biến này.

Lỗ hổng bảo mật trên WhatsApp

Lỗ hổng bảo mật trên WhatsApp

Lỗ hổng giả mạo tệp tin đính kèm (CVE-2026-23863)

Lỗ hổng đầu tiên, được đánh giá là mức độ tác động trung bình, là CVE-2026-23863. Vấn đề này ảnh hưởng đến WhatsApp dành cho Windows trước phiên bản 2.3000.1032164386.258709.

Theo tư vấn của WhatsApp, kẻ tấn công có thể khai thác lỗi này để tạo một tài liệu có định dạng độc hại với các byte NUL được nhúng trong tên tệp. Khi được gửi dưới dạng tệp đính kèm, người nhận sẽ nhìn thấy nó như một tệp tin vô hại, nhưng khi mở ra, nó sẽ thực thi như một tệp thực thi (executable).

Lỗ hổng sơ đồ URL tùy ý (CVE-2026-23866)

Lỗ hổng thứ hai, CVE-2026-23866, cũng được xếp hạng "mức độ tác động trung bình". Nó ảnh hưởng đến WhatsApp cho iOS (phiên bản v2.25.8.0 đến v2.26.15.72) và WhatsApp cho Android (phiên bản v2.25.8.0 đến v2.26.7.10).

WhatsApp cho biết việc xác thực không đầy đủ các tin nhắn phản hồi phong phú của AI (AI rich response messages) cho Instagram Reels có thể cho phép kẻ tấn công "kích hoạt xử lý nội dung phương tiện từ một URL tùy ý trên thiết bị của người dùng khác, bao gồm cả việc kích hoạt trình xử lý sơ đồ URL tùy ý do hệ điều hành kiểm soát".

Mặc dù WhatsApp chưa chia sẻ thêm thông tin chi tiết, nhưng trong các kịch bản tấn công thực tế, các lỗ hổng sơ đồ URL tùy ý có thể cho phép các tác nhân đe dọa chuyển hướng người dùng đến các trang web lừa đảo (phishing), hoặc khởi chạy các ứng dụng và dịch vụ khác trên thiết bị thông qua các sơ đồ URL như facetime:, tel:, itms-apps:, hoặc các liên kết sâu (deep links) của ứng dụng tùy chỉnh.

Công bố và tình trạng vá lỗi

WhatsApp xác nhận cả hai lỗ hổng này đều được các nhà nghiên cứu (không nêu tên) tiết lộ một cách có trách nhiệm thông qua chương trình tiền thưởng lỗi (bug bounty) của Meta.

Công ty cho biết hiện không có bằng chứng nào cho thấy các lỗ hổng này đã bị khai thác trong thực tế.

Bài viết liên quan

Công nghệ

EU bắt buộc smartphone phải có pin tháo rời từ năm 2027: Tác động lớn đến ngành công nghiệp di động

04 tháng 5, 2026

Công nghệ

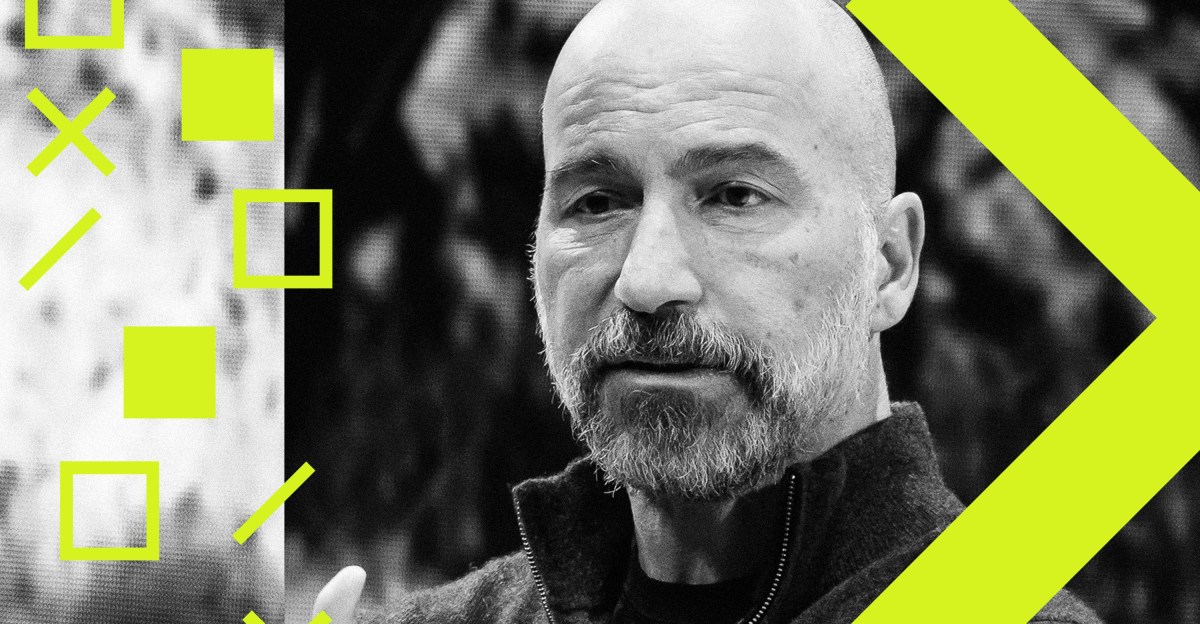

CEO Uber Dara Khosrowshahi: Kế hoạch thay thế tài xế và chính bản thân mình bằng AI

04 tháng 5, 2026

Phần mềm

DoorDash sử dụng Copilot để chuyển đổi bộ kiểm thử iOS từ XCTest sang Swift Testing

04 tháng 5, 2026