Ba cuộc tấn công Rowhammer mới chiếm quyền kiểm soát hoàn toàn máy chủ sử dụng GPU Nvidia

Các nhà nghiên cứu đã phát hiện ba biến thể tấn công Rowhammer mới nhắm vào bộ nhớ GPU hiệu năng cao của Nvidia, cho phép kẻ tấn công leo thang đặc quyền từ người dùng thông thường lên root. Các lỗ hổng này tận dụng sự nhạy cảm của phần cứng bộ nhớ để thao túng dữ liệu và chiếm đoạt máy chủ vật lý trong môi trường đám mây.

Ba cuộc tấn công Rowhammer mới chiếm quyền kiểm soát hoàn toàn máy chủ sử dụng GPU Nvidia

Các nhà nghiên cứu bảo mật vừa phát hiện ba phương thức tấn công mới cho phép kẻ độc quyền giành quyền kiểm soát root hoàn toàn đối với máy chủ đang chạy card đồ họa (GPU) hiệu năng cao của Nvidia. Vấn đề này đặc biệt đáng báo động trong bối cảnh các GPU đắt tiền, thường có giá hơn 8.000 USD, được chia sẻ cho hàng chục người dùng trong các môi trường đám mây.

Các cuộc tấn công này — bao gồm GDDRHammer, GeForge và GPUBreach — khai thác lỗ hổng phần cứng bộ nhớ bằng cách thực hiện các biến thể mới của tấn công Rowhammer nhắm vào thẻ GPU, từ đó chiếm đoạt quyền điều khiển của CPU.

Nguy cơ từ việc chia sẻ tài nguyên GPU

Do chi phí của các GPU hiệu năng cao rất lớn, việc chia sẻ tài nguyên này giữa nhiều người dùng là mô hình phổ biến tại các trung tâm dữ liệu hiện nay. Tuy nhiên, nghiên cứu mới chỉ ra rằng một người dùng độc hại trên cùng một hệ thống có thể lợi dụng các lỗ hổng này để thoát ra khỏi môi trường được giới hạn và chiếm quyền điều khiển toàn bộ máy chủ vật lý (host machine).

Cơ chế hoạt động: Lỗi đảo bit trên DRAM

Ba cuộc tấn công mới này tận dụng sự gia tăng độ nhạy của phần cứng bộ nhớ đối với lỗi đảo bit (bit flips), hiện tượng trong đó số 0 lưu trong bộ nhớ bị chuyển thành số 1 và ngược lại.

Vào năm 2014, các nhà nghiên cứu lần đầu tiên chứng minh rằng việc truy cập liên tục và nhanh chóng — hay còn gọi là "đổ bộ" (hammering) — vào phần cứng bộ nhớ DRAM sẽ tạo ra các nhiễu loạn điện, dẫn đến việc đảo bit. Một năm sau đó, một nhóm nghiên cứu khác đã chỉ ra rằng bằng cách nhắm vào các hàng DRAM cụ thể chứa dữ liệu nhạy cảm, kẻ tấn công có thể khai thác hiện tượng này để leo thang đặc quyền từ người dùng thường lên quyền root hoặc vượt qua các cơ chế bảo vệ sandbox. Lúc bấy giờ, các cuộc tấn công này chủ yếu nhắm vào thế hệ DRAM DDR3 trên CPU.

Sự tiến hóa của Rowhammer: Từ CPU sang GPU

Trong suốt thập kỷ qua, hàng chục biến thể tấn công Rowhammer mới đã được phát triển và tiến hóa. Sự xuất hiện của GDDRHammer, GeForge và GPUBreach đánh dấu một bước chuyển dịch quan trọng khi chúng chuyển mục tiêu từ bộ nhớ hệ thống truyền thống sang bộ nhớ GDDR gắn trực tiếp trên các card GPU hiệu năng cao. Điều này mở ra một mặt trận bảo mật mới đối với các hệ thống AI, máy tính hiệu năng cao (HPC) và các nền tảng điện toán đám mây.

Đối với các doanh nghiệp và quản trị viên hệ thống đang vận hành hạ tầng đám mây có sử dụng GPU, việc cập nhật bản vá và theo dõi chặt chẽ các lỗ hổng phần cứng là điều cần thiết để ngăn chặn nguy cơ bị xâm nhập và chiếm quyền điều khiển hệ thống.

Bài viết liên quan

Công nghệ

Meta đổ lỗi cho thiếu hụt RAM khi tăng giá 100 USD cho tai nghe Quest 3

16 tháng 4, 2026

Công nghệ

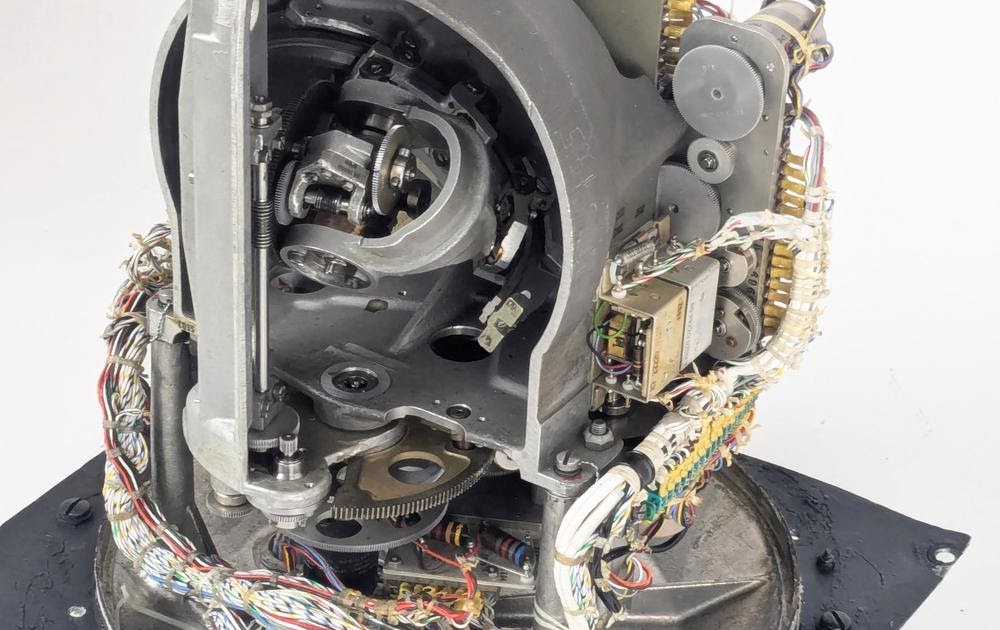

Máy tính góc cơ điện tử bên trong hệ thống theo dõi sao của máy bay ném bom B-52

18 tháng 4, 2026

Công nghệ

Fuzix OS 0.4 chính thức phát hành: Cải tiến mạng, định dạng tệp và hỗ trợ phần cứng phong phú

18 tháng 4, 2026