Báo động npm gia tăng: Xây dựng hệ thống phòng thủ thực tế với OSV.dev

Các cuộc tấn công chuỗi cung ứng (supply chain) nhắm vào các gói npm đang ngày càng gia tăng, biến việc quản lý dependencies thành một vấn đề an ninh nghiêm túc. Hệ thống báo cáo thông minh được xây dựng dưới đây không chỉ giúp phân loại các bản cập nhật mà còn tích hợp OSV.dev để phát hiện lỗ hổng bảo mật, cung cấp cái nhìn rõ ràng và khuyến nghị hành động trực tiếp trên terminal cũng như file PDF.

Số lượng các gói npm bị tấn công đang gia tăng theo từng ngày. Từ việc tiêm mã độc vào các gói cho đến các cuộc tấn công chuỗi cung ứng (supply chain attacks), việc quản lý dependencies không còn đơn thuần là giữ cho mọi thứ được cập nhật — nó đã trở thành vấn đề về bảo mật, khả năng hiển thị (visibility) và kiểm soát.

Đó là lý do tôi đã xây dựng một Hệ thống Báo cáo Phụ thuộc Thông minh (Smart Dependency Report System). Hệ thống này cung cấp cái nhìn toàn diện về các dependencies của bạn, giúp chuyển đổi dữ liệu thô thành những quyết định hành động cụ thể.

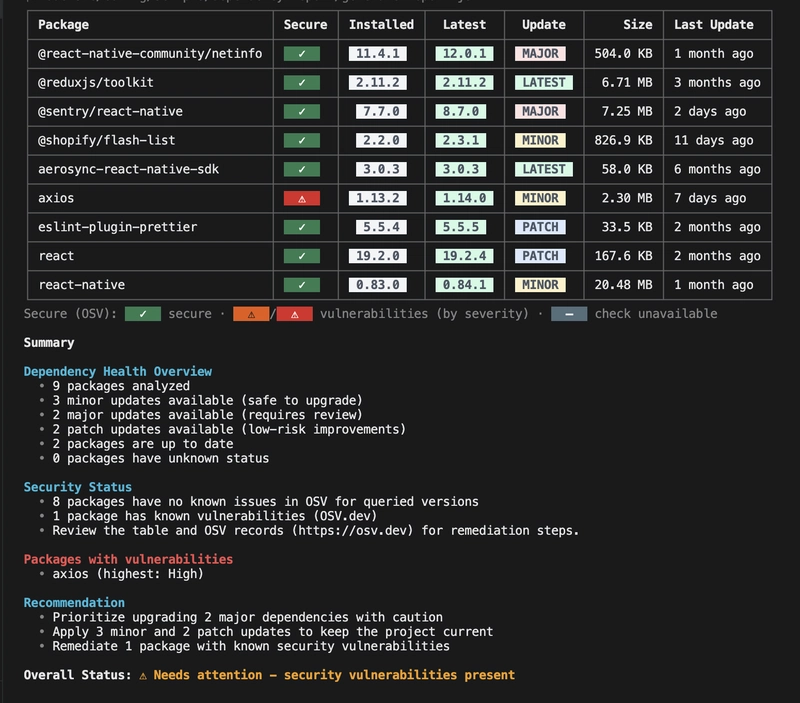

Giao diện Terminal của hệ thống báo cáo

Giao diện Terminal của hệ thống báo cáo

Vấn đề thực sự: Thiếu sự minh bạch

Hầu hết các lập trình viên hiện nay vẫn dựa vào những công cụ mặc định:

npm outdatednpm audit

Thừa nhận là, các công cụ này có ích nhưng tồn tại những hạn chế lớn:

- ❌ Quá nhiễu (Noisy): Thông tin tràn ngập khiến developer dễ bị overload.

- ❌ Khó ưu tiên: Không chỉ rõ cái nào cần sửa ngay và cái nào có thể đợi.

- ❌ Không hỗ trợ ra quyết định: Nó cho bạn một danh sách dài, chứ không phải là giải pháp.

Bạn không cần một danh sách dài dằng dặc. Bạn cần sự minh bạch.

Hệ thống này giải quyết vấn đề gì?

Thay vì chỉ liệt kê các gói, hệ thống này thực hiện các phân tích chuyên sâu:

- Phân loại bản cập nhật: Tự động nhận diện các loại cập nhật Major, Minor hoặc Patch dựa trên semver.

- Phát hiện lỗ hổng bảo mật: Tích hợp trực tiếp với cơ sở dữ liệu OSV.dev để quét các lỗ hổng đã biết.

- Truy xuất Metadata: Lấy thông tin chi tiết từ npm registry như kích thước gói và ngày phát hành gần nhất.

- Hỗ trợ đa dạng nguồn: Xử lý tốt các dependencies dạng git, file, link hoặc workspace.

- Báo cáo đa kênh: Xuất kết quả đẹp mắt ngay trên CLI và file PDF chuyên nghiệp.

- Khuyến nghị hành động: Cung cấp các gợi ý cụ thể dựa trên trạng thái của dependencies.

Cài đặt và Cấu hình

Để bắt đầu sử dụng hệ thống này, bạn cần cài đặt các thư viện hỗ trợ:

yarn add --dev chalk cli-table3 semver pdfkit

Sau đó, bạn có thể điều chỉnh đường dẫn PROJECT_ROOT trong file mã nguồn để trỏ đúng đến thư mục chứa dự án của bạn.

Cấu trúc dự án

Hệ thống được tổ chức thành các module chuyên biệt để dễ bảo trì:

src/

└── config/

└── scripts/

└── dependency-report/

├── analyzeVersions.js // Phân tích phiên bản

├── badges.js // Quản lý giao diện/badge

├── constants.js // Cấu hình chung

├── generate-report.js // Điểm nhập CLI

├── osvSecurity.js // Động cơ quét bảo mật (OSV)

├── readPackages.js // Đọc dependencies

├── reportConsole.js // Xuất ra màn hình

├── reportPdf.js // Xuất file PDF

└── runReport.js // Điều phối chính

Chi tiết kỹ thuật quan trọng

Điểm nhập (Entry Point)

File generate-report.js đóng vai trò là điều phối viên chính. Nó xử lý các tham số dòng lệnh, cho phép lọc các bản cập nhật lớn (--major-only) hoặc sắp xếp theo mức độ ưu tiên (--sort=update-type), giúp bạn tập trung vào những vấn đề cấp bách nhất.

Động cơ bảo mật với OSV.dev

Đây là điểm sáng tạo nhất của hệ thống. File osvSecurity.js không chỉ chạy quét đơn thuần mà còn thực hiện các logic phức tạp:

- Đọc

package-lock.jsonđể lấy danh sách chính xác các phiên bản đang cài. - Gửi yêu cầu hàng loạt (batch queries) tới API của Google OSV.dev để tối ưu hiệu suất.

- Phân loại mức độ nghiêm trọng của lỗ hổng: Critical, High, Moderate, Low, hoặc Info.

- Gắn kết kết quả bảo mật trực tiếp vào từng hàng dữ liệu package.

Cách tiếp cận này giúp bạn biết chính xác package nào đang chứa mã độc hoặc lỗ hổng đã được công bố, thay vì chỉ nhận một cảnh báo chung chung.

Trình bày và Báo cáo

Hệ thống sử dụng pdfkit và cli-table3 để tạo ra các báo cáo trực quan:

- CLI: Sử dụng màu sắc (

chalk) để phân loại rõ ràng các trạng thái (an toàn, cần cập nhật, lỗ hổng cao) ngay trên terminal đen. - PDF: Tạo ra các bảng với các badge (nhãn) màu sắc pastel, dễ đọc, phù hợp để gửi cho team quản lý hoặc lưu trữ hồ sơ dự án.

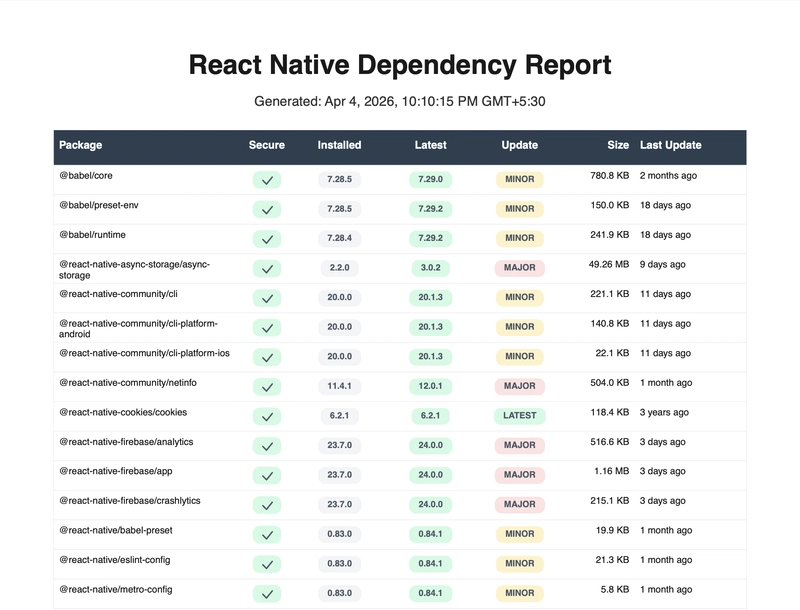

Kết quả báo cáo PDF trực quan

Kết quả báo cáo PDF trực quan

Thực tế và Hạn chế

Mặc dù hệ thống này mang lại sự minh bạch lớn, vẫn có một vài điểm cần cân nhắc:

- Các cuộc gọi tới npm registry đôi khi có độ trễ nhất định.

- Việc phụ thuộc vào dịch vụ ngoài (OSV.dev API) mang lại rủi ro về tính sẵn sàng của dịch vụ.

- Chưa có tích hợp sẵn quy trình CI/CD (nhưng có thể thêm script này vào pipeline rất dễ dàng).

- Các dependencies truyền thống (transitive dependencies) đôi khi chưa được hiển thị đầy đủ nếu không có

package-lock.json.

Kết luận

Trong bối cảnh an ninh mạng hiện đại, quản lý dependencies không còn là việc "làm cho có". Nó là một lớp bảo mật (security layer) quan trọng.

Nếu bạn không theo dõi nó một cách nghiêm túc và chính xác, bạn đang để ứng dụng của mình tiếp xúc trực tiếp với các rủi ro bảo mật. Hệ thống báo cáo này cung cấp chính xác những công cụ bạn cần để chuyển từ trạng thái "bị động" sang trạng thái "kiểm soát".