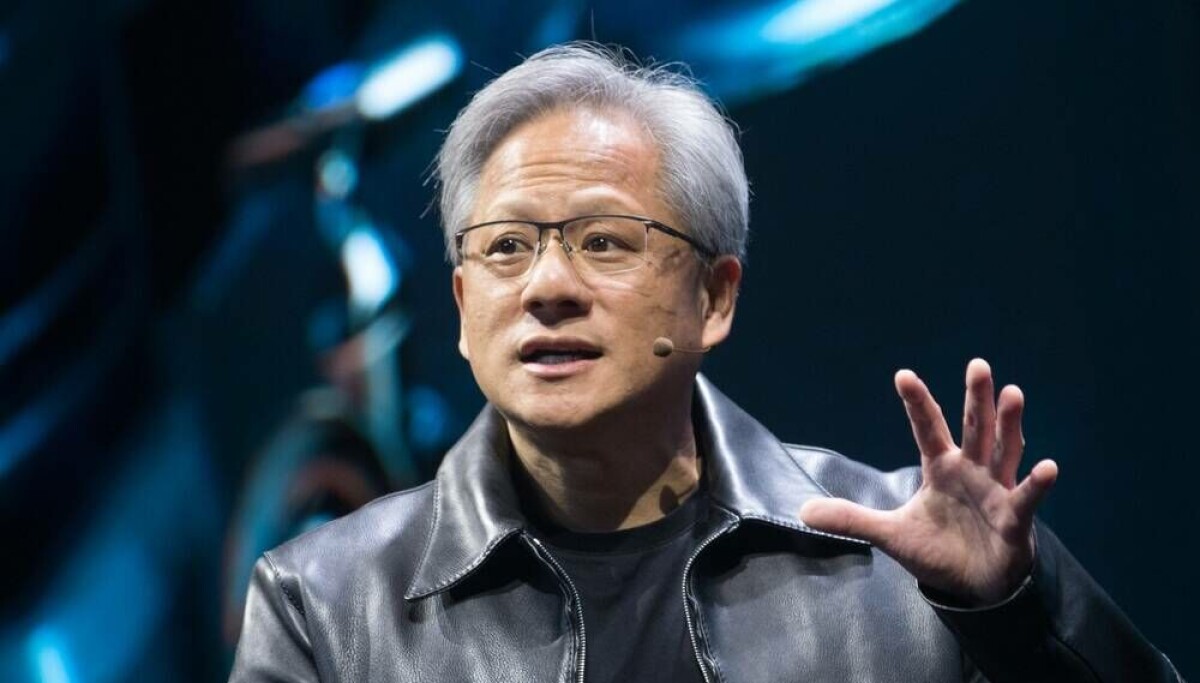

Mirax RAT: Mối đe dọa mới nhắm vào người dùng Android tại châu Âu

Một loại Trojan truy cập từ xa (RAT) tinh vi có tên Mirax đang nhắm vào người dùng Android tại châu Âu. Được cung cấp dưới hình thức Malware-as-a-Service (MaaS), phần mềm độc hại này có khả năng đánh cắp thông tin xác thực và biến thiết bị bị nhiễm thành các nút proxy dân dụng.

Mirax RAT: Mối đe dọa mới nhắm vào người dùng Android tại châu Âu

Một loại Trojan truy cập từ xa (RAT) tinh vi có tên Mirax đang nhắm vào người dùng Android tại châu Âu. Được cung cấp dưới hình thức Malware-as-a-Service (MaaS), phần mềm độc hại này có khả năng đánh cắp thông tin xác thực và biến thiết bị bị nhiễm thành các nút proxy dân dụng.

Cleafy, công ty chuyên quản lý và ngăn chặn gian lận, vừa đưa ra cảnh báo về mối đe dọa mới này. Mirax đã được quảng bá trên các diễn đàn ngầm (underground forums) kể từ tháng 12 năm 2025 và đã được triển khai trong nhiều chiến dịch tấn công kể từ tháng 3.

Android bị tấn công bởi malware

Android bị tấn công bởi malware

Mô hình hoạt động và tính năng độc đáo

Mirax hoạt động theo mô hình Malware-as-a-Service, được phân phối cho một số nhỏ chi nhánh (affiliates), chủ yếu là các tác nhân đe dọa nói tiếng Nga, thông qua các gói đăng ký phân tầng.

Điểm nổi bật nhất của Mirax không chỉ nằm ở các khả năng RAT truyền thống mà còn ở khả năng biến các thiết bị bị nhiễm thành các nút proxy dân dụng (residential proxy nodes). Cleafy nhận thấy rằng Mirax triển khai một proxy SOCKS5 sử dụng kỹ thuật multiplexing qua kênh dựa trên WebSocket, cho phép hỗ trợ nhiều kết nối cùng lúc.

Biểu tượng bảo mật

Biểu tượng bảo mật

Phương thức phân phối qua quảng cáo

Để phát tán mã độc, các tác nhân đe dọa sử dụng quảng cáo trên nền tảng Meta (Facebook, Instagram, Messenger) để dẫn người dùng đến các trang web phân phối phần mềm độc hại (dropper pages). Theo ước tính, hơn 200.000 người dùng đã tiếp cận với các quảng cáo độc hại này.

Kẻ tấn công thường sử dụng các trang web quảng bá dịch vụ ứng dụng IPTV để chuyển hướng người dùng đến các trình cài đặt được lưu trữ trên GitHub. Quá trình lây nhiễm dựa vào kỹ thuật sideloading APK (cài đặt ứng dụng từ nguồn không chính thức), vì không có ứng dụng độc hại nào được phân phối qua Google Play.

Nạn nhân bị lừa kích hoạt tính năng "cài đặt từ nguồn không rõ nguồn gốc" để chạy ứng dụng IPTV độc hại, kích hoạt quy trình lây nhiễm đa giai đoạn nhằm vượt qua các cơ chế bảo vệ.

Kỹ thuật ngụy trang và khả năng tấn công

Payload của Mirax được đóng gói sử dụng Golden Encryption (còn gọi là Golden Crypt), ẩn mã độc trong tệp thực thi Dalvik (.dex) được mã hóa và sử dụng mật mã dòng RC4 với khóa mật mã được mã hóa cứng để giải mã mã trong quá trình cài đặt.

Mirax hỗ trợ tấn công lớp phủ (overlay) và chèn thông báo (notification injection) để đánh cắp thông tin xác thực. Ngoài ra, nó cho phép kẻ tấn công xem màn hình theo thời gian thực, điều khiển thiết bị, quản lý ứng dụng và đánh cắp hình ảnh cũng như văn bản.

"Ngoài sự gia tăng của proxy dân dụng trong bối cảnh các thiết bị IoT, việc đưa chức năng này vào một phần mềm độc hại RAT như Mirax là một điều mới lạ đáng chú ý. Mặc dù phân tích chưa tiết lộ bất kỳ việc sử dụng cụ thể nào của chức năng này, nhưng việc xem xét động cơ đằng sau việc thêm nó vào RAT và những tác động đối với các lĩnh vực nhạy cảm như ngân hàng là rất cần thiết," Cleafy nhận định.