NIST từ bỏ việc cập nhật chi tiết cho hầu hết các CVE, thay đổi hoàn toàn bối cảnh quản lý lỗ hổng

NIST thông báo sẽ chỉ bổ sung dữ liệu chi tiết cho các lỗ hổng bảo mật quan trọng nhất do quá tải ngân sách và sự gia tăng khổng lồ số lượng lỗi. Quyết định này đánh dấu sự kết thúc của kỷ nguyên nơi NVD là nguồn dữ liệu duy nhất, buộc các công ty an ninh mạng phải tự tìm cách thu thập và xử lý thông tin rủi ro.

Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) vừa công bố một chính sách mới đáng chú ý liên quan đến Cơ sở dữ liệu Lỗ hổng Quốc gia (NVD), đánh dấu một bước ngoặt lớn trong cách thức quản lý thông tin bảo mật tại Mỹ.

Theo đó, NIST xác nhận rằng nhân viên của cơ quan này sẽ chỉ thực hiện việc "làm giàu" dữ liệu (enrichment) — tức là bổ sung các siêu dữ liệu và phân tích chi tiết — cho những lỗ hổng thực sự quan trọng. Đây được xem là sự đầu hàng của NIST trước áp lực khổng lồ về ngân sách và sự bùng nổ số lượng lỗi bảo mật được phát hiện trong những năm gần đây.

Hacked

Hacked

Ba nhóm lỗ hổng được ưu tiên

Thay vì cố gắng cập nhật chi tiết cho mọi CVE như trước đây, NIST sẽ tập trung nguồn lực vào ba nhóm lỗ hổng chính được coi là quan trọng đối với hoạt động an toàn của mạng lưới chính phủ Mỹ và khu vực tư nhân:

- Các lỗ hổng nằm trong danh sách KEV của CISA (Những lỗ hổng đang bị khai thác tích cực).

- Các lỗ hổng trong phần mềm được biết là đang được các cơ quan liên bang Mỹ sử dụng.

- Các lỗ hổng trong phần mềm được phân loại là "phần mềm quan trọng".

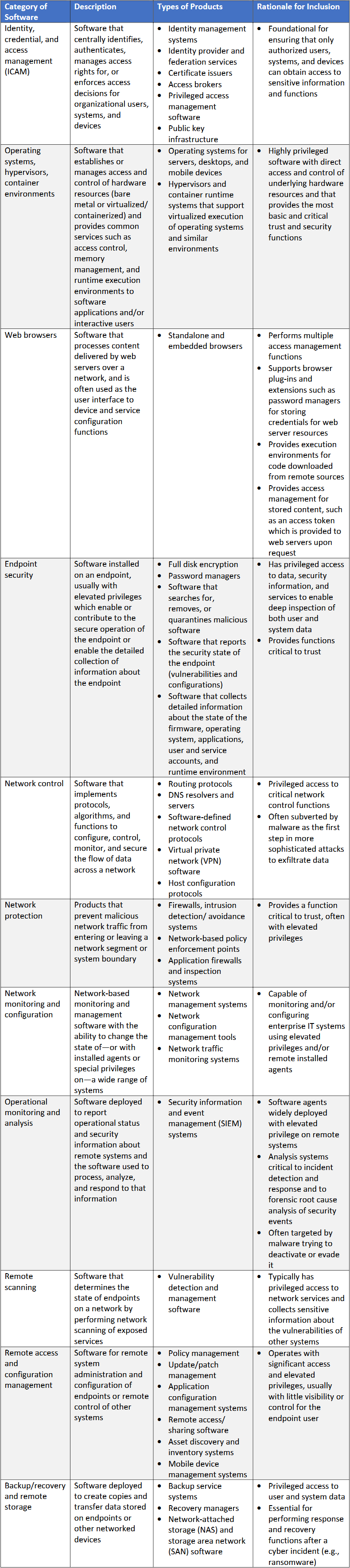

Mặc dù danh mục cuối cùng nghe có vẻ hạn chế, nhưng thực tế nó khá rộng rãi. Nó bao gồm các hệ điều hành, trình duyệt web, phần mềm bảo mật, tường lửa, phần mềm sao lưu và VPN — tất cả những phần mềm cốt lõi mà người dùng và doanh nghiệp đều mong muốn có thông tin chi tiết nhất.

Khủng hoảng ngân sách và sự quá tải

Vấn đề của NIST không phải xuất phát trong ngày một ngày hai. Cơ quan này đã phải vật lộn để làm giàu dữ liệu CVE hơn hai năm qua, do số lượng lỗi phát hiện tăng vọt và chi phí vận hành leo thang. Tình hình còn trở nên tồi tệ hơn sau những cắt giảm ngân sách gần đây đối với Bộ An ninh Nội địa (DHS) và CISA dưới thời chính quyền Trump.

Khó khăn bắt đầu từ đầu năm 2024, khi chỉ một vài nghìn mục CVE thiếu dữ liệu đã tăng lên gần 30.000 mục vào cuối năm. Mặc dù đã nỗ lực đuổi kịp tiến độ, NIST vẫn đang chậm hàng chục nghìn lỗi so với thực tế.

Quyết định mới này được nhiều chuyên gia đánh giá là một bước đi thông minh, dù có thể gây thất vọng cho những người làm trong lĩnh vực quản lý lỗ hổng (vulnerability management). Thay vì cố gắng làm tất cả nhưng không hoàn thành gì, NIST chọn cách tập trung vào những lỗi "đáng sợ" nhất và bỏ qua những CVE rác.

EO-critical

EO-critical

Tác động đến ngành công nghiệp an ninh mạng

Một thay đổi quan trọng khác là NIST sẽ ngừng cung cấp điểm mức độ nghiêm trọng CVSS của riêng mình cho các mục NVD. Thay vào đó, họ sẽ hiển thị điểm số do tổ chức phát hành CVE ban đầu gán cho.

Điều này mở ra cánh cửa cho nhiều tranh cãi. Các tổ chức phát hành CVE đôi khi chính là nhà sản xuất của phần mềm bị lỗi, và họ có xu hướng đưa ra điểm số thấp để giảm nhẹ mức độ nghiêm trọng của lỗi sản phẩm mình.

"Tóm lại là không còn một nguồn sự thật duy nhất nào nữa (nếu có thì thực ra cũng chưa bao giờ có). NVD đang giảm mức độ ưu tiên, EUVD còn non trẻ và có thể đi theo con đường tương tự...", Sooraj Shah từ Aikido Security nhận định.

Đối với các công ty quản lý lỗ hổng, đây là một tin xấu. Họ từng dựa nhiều vào dữ liệu từ NVD để tích hợp vào các công cụ quét, bảng điều khiển và báo cáo. Giờ đây, họ buộc phải tìm nguồn dữ liệu khác hoặc tự thực hiện việc làm giàu dữ liệu.

Thách thức từ AI

Ngành công nghiệp an ninh mạng đã dự đoán trước sự thay đổi này. Tuy nhiên, NIST đưa ra quyết định đúng vào thời điểm các chuyên gia dự báo số lượng CVE sẽ bùng nổ mạnh mẽ hơn nữa nhờ sự phổ biến của các tác nhân AI an ninh mạng.

Các công cụ quét lỗ hổng tích hợp AI dự kiến sẽ tìm ra nhiều lỗi lớn, nhưng cũng sẽ tạo ra "núi" CVE rác mà không đội ngũ con người nào tại NIST có thể theo kịp. Chính sách mới của NIST có hiệu lực ngay từ tuần này.