PII-Shield: Giải pháp "zero-code" tự động che giấu dữ liệu nhạy cảm trong logs Kubernetes

PII-Shield là một công cụ bảo mật dưới dạng sidecar cho Kubernetes giúp tự động phát hiện và làm sạch thông tin cá nhân (PII) trước khi logs rời khỏi pod. Công cụ này hỗ trợ tuân thủ GDPR, ngăn chặn rò rỉ dữ liệu và bảo vệ các mô hình AI khỏi bị nhiễm dữ liệu nhạy cảm với hai mô hình triển khai: K8s Operator và In-Process WASM.

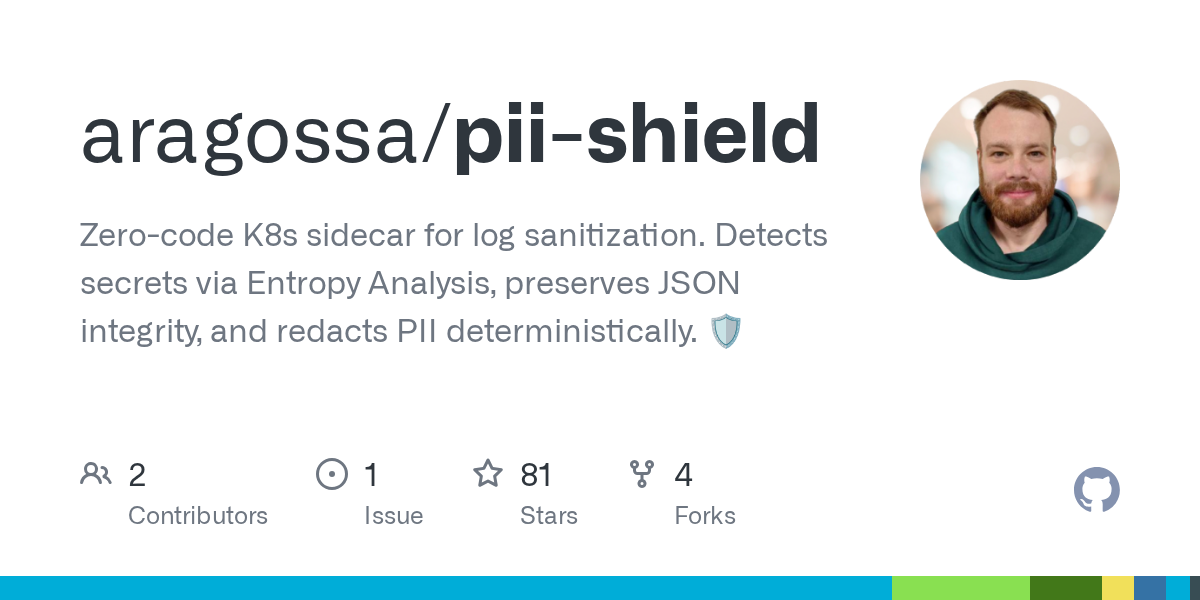

PII-Shield là giải pháp mã nguồn mở mới nổi trên Hacker News, được thiết kế để giải quyết một vấn đề nhức nhối trong vận hành hệ thống: rò rỉ dữ liệu cá nhân (PII) thông qua các file log. Với slogan "Zero-code log sanitization sidecar for Kubernetes", công cụ này hứa hẹn giúp các đội ngũ DevOps và Security bảo vệ hệ thống của mình một cách tự động mà không cần sửa đổi mã nguồn ứng dụng.

License Apache 2.0

License Apache 2.0

Docker Pulls

Docker Pulls

GitHub Repo stars

GitHub Repo stars

Tại sao cần PII-Shield?

Trong thời đại số, việc tuân thủ các quy định như GDPR hay SOC2 là bắt buộc đối với nhiều doanh nghiệp. Tuy nhiên, các nhà phát triển thường vô tình để lộ thông tin nhạy cảm như email, mật khẩu, thẻ tín dụng hoặc API key trong các dòng log để debug.

"Đừng để PII 'nhiễm độc' các mô hình AI của bạn."

PII-Shield không chỉ giúp tránh các án phạt nặng từ việc vi phạm bảo mật, mà còn đảm bảo dữ liệu nhạy cảm không bị lọt vào tập dữ liệu huấn luyện (training dataset) của các mô hình AI, giúp tiết kiệm chi phí tái huấn luyện mô hình do vi phạm quy định.

Hai mô hình triển khai linh hoạt

PII-Shield cung cấp hai cách thức tích hợp chính để phù hợp với các nhu cầu kỹ thuật khác nhau:

- Kubernetes Operator (Zero-code): Đây là phương pháp triển khai chính. Một K8s Operator hoàn toàn tự động sẽ tiêm (inject) một sidecar dạng Distroless cực kỳ bảo mật vào các Pod của bạn. Sidecar này sẽ chặn và làm sạch log theo thời gian thực mà bạn không cần thay đổi bất kỳ dòng code hay Dockerfile nào.

- In-Process WASM: Dành cho những trường hợp cần hiệu suất cực cao. Bộ lõi (core engine) có thể được nhúng trực tiếp qua WebAssembly (WASM), cung cấp tốc độ xử lý lên tới 100.000 dòng/giây.

Hiệu suất và khả năng xử lý JSON

Một điểm nổi bật của PII-Shield là khả năng xử lý log JSON hiệu quả. Công cụ này sử dụng cơ chế phân tích zero-allocation (không cấp phát bộ nhớ phụ), tự động phân tích cấu trúc JSON thủ công thay vì thư viện encoding/json mặc định. Điều này giúp đạt thông lượng cao (khoảng 7MB/s) mà không gây ra sự trồi bộ nhớ (memory spikes).

Ngoài ra, hệ thống còn có các cơ chế bảo vệ đệ quy (recursion safeguards) để ngăn chặn lỗi tràn stack (stack overflow) khi gặp các cấu trúc JSON lồng nhau quá sâu.

Cài đặt và Cấu hình nhanh

Cài đặt bằng Helm Chart (Khuyên dùng)

Đối với môi trường Kubernetes, cách cài đặt chính thức là sử dụng Operator qua Helm:

helm repo add pii-shield https://aragossa.github.io/pii-shield/

helm repo update

helm install pii-shield-operator pii-shield/pii-shield-operator -n operator-system --create-namespace

Sau khi cài đặt, bạn chỉ cần tạo một PiiPolicy và gắn nhãn (label) vào Deployment để kích hoạt bảo vệ.

Cấu hình qua Biến môi trường

PII-Shield cho phép tùy chỉnh sâu thông qua các biến môi trường:

PII_SALT: Chuỗi HMAC salt tùy chỉnh (Bắt buộc cho môi trường Production).PII_ADAPTIVE_THRESHOLD: Bật ngưỡng entropy động.PII_CUSTOM_REGEX_LIST: Quy tắc Regex tùy chỉnh để che giấu các loại dữ liệu đặc thù.PII_DISABLE_BIGRAM_CHECK: Tối ưu hóa cho log không phải tiếng Anh.

Công cụ sử dụng Entropy Table (Bảng độ phức tạp) để xác định dữ liệu nhạy cảm. Ví dụ, các chuỗi có độ entropy từ 5.0+ (như SHA-256, API Keys) sẽ bị coi là nhạy cảm cao và bị che giấu ngay lập tức.

Thử nghiệm nhanh (CLI)

Bạn có thể thử sức PII-Shield ngay lập tức trên máy local bằng cách pipe output log vào Docker:

# Mô phỏng một log chứa mật khẩu nhạy cảm

echo "Error: User password=MySecretPass123! failed login" | docker run -i --rm ghcr.io/aragossa/pii-shield:v2.0.0

# Kết quả: Error: User password=[HIDDEN:8f3a11] failed login

Kết luận

Với phiên bản 2.0, PII-Shield đã chuyển đổi hoàn toàn sang phân phối dựa trên Helm và sử dụng Native Sidecars (K8s 1.28+), bỏ qua hỗ trợ Kustomize cũ. Đây là một công cụ mạnh mẽ, miễn phí (giấy phép Apache 2.0) và "must-have" trong bộ công cụ bảo mật cho bất kỳ hệ thống Kubernetes nào đang xử lý dữ liệu người dùng.

Bài viết liên quan

Cloud & DevOps

Hơn 40.000 máy chủ bị xâm phạm trong chiến dịch khai thác lỗ hổng cPanel

04 tháng 5, 2026

Phần mềm

Google ra mắt MTP Drafters: Tăng tốc độ suy luận Gemma 4 lên gấp 3 lần mà không giảm chất lượng

05 tháng 5, 2026

Công nghệ

PayPal tái khẳng định vị thế công ty công nghệ, đặt cược vào AI để tiết kiệm 1,5 tỷ USD

05 tháng 5, 2026